![]() — ┬ёх фюъґьхэҐ√ — ├╬╤╥√ — ├╬╤╥ ╨ ╚╤╬ 27799-2015 ╚═╘╬╨╠└╥╚╟└╓╚▀ ╟─╬╨╬┬▄▀. ╠┼═┼─╞╠┼═╥ ╟└┘╚╥█ ╚═╘╬╨╠└╓╚╚ ┬ ╟─╨└┬╬╬╒╨└═┼═╚╚ ╧╬ ╚╤╬/╠▌╩ 27002

— ┬ёх фюъґьхэҐ√ — ├╬╤╥√ — ├╬╤╥ ╨ ╚╤╬ 27799-2015 ╚═╘╬╨╠└╥╚╟└╓╚▀ ╟─╬╨╬┬▄▀. ╠┼═┼─╞╠┼═╥ ╟└┘╚╥█ ╚═╘╬╨╠└╓╚╚ ┬ ╟─╨└┬╬╬╒╨└═┼═╚╚ ╧╬ ╚╤╬/╠▌╩ 27002

├╬╤╥ ╨ ╚╤╬ 27799-2015 ╚═╘╬╨╠└╥╚╟└╓╚▀ ╟─╬╨╬┬▄▀. ╠┼═┼─╞╠┼═╥ ╟└┘╚╥█ ╚═╘╬╨╠└╓╚╚ ┬ ╟─╨└┬╬╬╒╨└═┼═╚╚ ╧╬ ╚╤╬/╠▌╩ 27002

─юсртшы:

─рҐр: [25.09.2017]

Health informatics. Information security management in health using ISO/IEC 27002

─рҐр ттхфхэш - 1 эю сЁ 2016 у.

┬тхфхэ тяхЁт√х

╧Ёхфшёыютшх

1 ╧юфуюҐютыхэ ╘хфхЁры№э√ь уюёґф𨸥тхээ√ь с■фцхҐэ√ь ґіЁхцфхэшхь "╓хэҐЁры№э√щ эрґіэю-шёёыхфютрҐхы№ёъшщ шэёҐшҐґҐ юЁурэшчрІшш ш шэЄюЁьрҐшчрІшш чфЁртююєЁрэхэш ╠шэшёҐхЁёҐтр чфЁртююєЁрэхэш ╨юёёшщёъющ ╘хфхЁрІшш" (╓═╚╚╬╚╟ ╠шэчфЁртр) ш ╘хфхЁры№э√ь с■фцхҐэ√ь ґіЁхцфхэшхь "╩юэёґы№ҐрІшюээю-тэхфЁхэіхёър ЄшЁьр т юсырёҐш ьхцфґэрЁюфэющ ёҐрэфрЁҐшчрІшш ш ёхЁҐшЄшърІшш "╘шЁьр "╚═╥┼╨╤╥└═─└╨╥" эр юёэютх ёюсёҐтхээюую рґҐхэҐшіэюую яхЁхтюфр эр Ёґёёъшщ ч√ъ рэуыю ч√іэющ тхЁёшш ьхцфґэрЁюфэюую фюъґьхэҐр, ґърчрээюую т яґэъҐх 4

2 ┬эхёхэ ╥хєэшіхёъшь ъюьшҐхҐюь яю ёҐрэфрЁҐшчрІшш ╥╩ 468 "╚эЄюЁьрҐшчрІш чфюЁют№ " яЁш ╓═╚╚╬╚╟ ╠шэчфЁртр - яюёҐю ээ√ь яЁхфёҐртшҐхыхь ISO ╥╤ 215

3 ╙ҐтхЁцфхэ ш ттхфхэ т фхщёҐтшх яЁшърчюь ╘хфхЁры№эюую рухэҐёҐтр яю Ґхєэшіхёъюьґ ЁхуґышЁютрэш■ ш ьхҐЁюыюушш юҐ 28 фхърсЁ 2015 у. N 2219-ёҐ

4 ═рёҐю їшщ ёҐрэфрЁҐ шфхэҐшіхэ ьхцфґэрЁюфэюьґ ёҐрэфрЁҐґ ╚╤╬ 27799:2008 "╚эЄюЁьрҐшчрІш чфюЁют№ . ╠хэхфцьхэҐ чрїшҐ√ шэЄюЁьрІшш т чфЁртююєЁрэхэшш яю ╚╤╬/╠▌╩ 27002" ("Health informatics - Information security management in health using ISO/IEC 27002", IDT).

╧Ёш яЁшьхэхэшш эрёҐю їхую ёҐрэфрЁҐр ЁхъюьхэфґхҐё шёяюы№чют𥹠тьхёҐю ёё√ыюіэ√є ьхцфґэрЁюфэ√є ёҐрэфрЁҐют ёююҐтхҐёҐтґ■їшх шь эрІшюэры№э√х ёҐрэфрЁҐ√ ╨юёёшщёъющ ╘хфхЁрІшш, ётхфхэш ю ъюҐюЁ√є яЁштхфхэ√ т ёяЁртюіэюь яЁшыюцхэшш ─└

5 ┬тхфхэ тяхЁт√х

┬тхфхэшх

═рёҐю їшщ ёҐрэфрЁҐ яЁхфёҐрты хҐ ёюсющ ЁґъютюфёҐтю фы ьхфшІшэёъшє юЁурэшчрІшщ ш фЁґушє єЁрэшҐхыхщ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш ю Ґюь, ъръ ыґіЇх тёхую ёюєЁрэшҐ№ ъюэЄшфхэІшры№эюёҐ№, ІхыюёҐэюёҐ№ ш фюёҐґяэюёҐ№ Ґръющ шэЄюЁьрІшш яґҐхь тэхфЁхэш ╚╤╬/╠▌╩ 27002*(1). ┬ ірёҐэюёҐш, эрёҐю їшщ ёҐрэфрЁҐ ърёрхҐё юёюс√є яюҐЁхсэюёҐхщ т юсырёҐш ьхэхфцьхэҐр чрїшҐ√ шэЄюЁьрІшш т ёЄхЁх чфЁртююєЁрэхэш ш ёяхІшЄшіэ√є ґёыютш є хую т√яюыэхэш . ┬ Ґю тЁхь ъръ чрїшҐр ш схчюярёэюёҐ№ яхЁёюэры№эющ шэЄюЁьрІшш юіхэ№ трцэ√ фы тёхє ірёҐэ√є ышІ, ъюЁяюЁрІшщ, юЁурэшчрІшщ ш яЁртшҐхы№ёҐт, т ёЄхЁх чфЁртююєЁрэхэш ёґїхёҐтґ■Ґ юёюс√х ҐЁхсютрэш , ъюҐюЁ√х фюыцэ√ с√Ґ№ ёюсы■фхэ√ фы юсхёяхіхэш ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш, тючьюцэюёҐш яЁютхЁъш ш фюёҐґяэюёҐш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш. ▌ҐюҐ Ґшя шэЄюЁьрІшш ЁрёёьрҐЁштрхҐё ьэюушьш ъръ юфшэ шч ёрь√є ъюэЄшфхэІшры№э√є тшфют яхЁёюэры№эющ шэЄюЁьрІшш. ╟рїшҐр ¤Ґющ ъюэЄшфхэІшры№эюёҐш эхюсєюфшьр, хёыш фюыцэр яюффхЁцшт𥹸 ъюэЄшфхэІшры№эюёҐ№ юс·хъҐр юърчрэш ьхфшІшэёъющ яюьюїш. ─ы юсхёяхіхэш схчюярёэюёҐш ярІшхэҐют фюыцэр с√Ґ№ чрїшїхэр ІхыюёҐэюёҐ№ ьхфшІшэёъющ шэЄюЁьрІшш, ш трцэ√ь ъюьяюэхэҐюь ¤Ґющ чрїшҐ√ ты хҐё юсхёяхіхэшх Ґюую, іҐюс√ тхё№ цшчэхээ√щ Ішъы шэЄюЁьрІшш яюыэюёҐ№■ яюффртрыё яЁютхЁъх. ─юёҐґяэюёҐ№ ьхфшІшэёъющ шэЄюЁьрІшш Ґръцх шьххҐ сюы№Їюх чэріхэшх фы ¤ЄЄхъҐштэюую яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу. ╤шёҐхь√ шэЄюЁьрҐшчрІшш чфюЁют№ фюыцэ√ ёююҐтхҐёҐтют𥹠ёяхІшЄшіэ√ь яюҐЁхсэюёҐ ь фы Ґюую, іҐюс√ юёҐрт𥹸 т Ёрсюіхь ёюёҐю эшш эр Єюэх ёҐшєшщэ√є схфёҐтшщ, ёшёҐхьэ√є ёсюхт ш рҐръ Ґшяр "юҐърч т юсёыґцштрэшш". ╤ыхфютрҐхы№эю, чрїшҐр ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш ьхфшІшэёъющ шэЄюЁьрІшш ҐЁхсґхҐ юя√Ґр, ёяхІшЄшіэюую фы ёхъҐюЁр чфЁртююєЁрэхэш .

▌ЄЄхъҐштэ√щ ьхэхфцьхэҐ IT-чрїшҐ√ т юсырёҐш чфЁртююєЁрэхэш ёҐрэютшҐё тёх сюыхх эхюсєюфшь√ь яЁш тёх сюыхх ЇшЁюъюь шёяюы№чютрэшш схёяЁютюфэ√є ш шэҐхЁэхҐ-Ґхєэюыюушщ яЁш яЁхфюёҐртыхэшш ьхфшІшэёъшє ґёыґу. ╧Ёш эхэрфыхцрїхь яЁшьхэхэшш ¤Ґш ёыюцэ√х Ґхєэюыюушш яют√ё Ґ Ёшёъш фы ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш ьхфшІшэёъющ шэЄюЁьрІшш. ═хчртшёшью юҐ ЁрчьхЁр, Ёрёяюыюцхэш ш ьюфхыш яЁхфюёҐртыхэш ґёыґу, тёх ьхфшІшэёъшх юЁурэшчрІшш фюыцэ√ шьхҐ№ ёҐЁюушщ ъюэҐЁюы№, іҐюс√ чрїшҐшҐ№ ттхЁхээґ■ шь ьхфшІшэёъґ■ шэЄюЁьрІш■. ╥хь эх ьхэхх, ьэюушх ёяхІшрышёҐ√ т юсырёҐш чфЁртююєЁрэхэш ЁрсюҐр■Ґ ъръ ёрьюёҐю Ґхы№э√х тЁріш шыш эхсюы№Їшх ъышэшъш, ъюҐюЁ√х эх шьх■Ґ т√фхыхээ√є шэЄюЁьрІшюээю-Ґхєэюыюушіхёъшє ЁхёґЁёют фы ґяЁртыхэш чрїшҐющ шэЄюЁьрІшш. ╧ю¤Ґюьґ ьхфшІшэёъшх ґіЁхцфхэш фюыцэ√ шьхҐ№ іхҐъюх, ёцрҐюх ш ёяхІшЄшіэюх фы чфЁртююєЁрэхэш ЁґъютюфёҐтю яю т√сюЁґ ш ЁхрышчрІшш Ґръюую ъюэҐЁюы . ▌Ґю ЁґъютюфёҐтю фюыцэю с√Ґ№ рфряҐшЁґхью ъ ЇшЁюъюьґ фшрярчюэґ ЁрчьхЁют, ьхёҐ яЁшьхэхэш ш ьюфхыхщ яЁхфюёҐртыхэш ґёыґу, шьх■їшєё т чфЁртююєЁрэхэшш. ═ръюэхІ, ё ЁюёҐюь ¤ыхъҐЁюээюую юсьхэр яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшхщ ьхцфґ ЁрсюҐэшърьш чфЁртююєЁрэхэш т яЁшэ Ґшш юсїшє ЁхъюьхэфрІшщ фы ґяЁртыхэш чрїшҐющ шэЄюЁьрІшш т ёЄхЁх чфЁртююєЁрэхэш шьх■Ґё юіхтшфэ√х яЁхшьґїхёҐтр.

╚╤╬/╠▌╩ 27002 ґцх ЇшЁюъю шёяюы№чґхҐё фы ґяЁртыхэш чрїшҐющ шэЄюЁьрІшюээ√є Ґхєэюыюушщ фы шэЄюЁьрҐшчрІшш чфюЁют№ іхЁхч эрІшюэры№э√х шыш Ёхушюэры№э√х ЁґъютюфёҐтр т └тёҐЁрышш, ╩рэрфх, ╘ЁрэІшш, ═шфхЁырэфрє, ═ютющ ╟хырэфшш, ▐цэющ └ЄЁшъх ш ┬хышъюсЁшҐрэшш. ┬ фЁґушє ёҐЁрэрє Ґръцх ЁрёҐхҐ шэҐхЁхё ъ ¤Ґюьґ. ═рёҐю їшщ ёҐрэфрЁҐ юяшЁрхҐё эр юя√Ґ, эръюяыхээ√щ т єюфх яюя√Ґюъ ёҐЁрэ юсхёяхішҐ№ чрїшҐґ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш ш яЁхфэрчэріхэ т ъріхёҐтх фюъґьхэҐр, ёюяґҐёҐтґ■їхую ╚╤╬/╠▌╩ 27002. ╬э эх яЁхфэрчэріхэ фы чрьхэ√ ╚╤╬/╠▌╩ 27002 шыш ╚╤╬/╠▌╩ 27001. ╬э, ёъюЁхх, ты хҐё фюяюыэхэшхь ъ ¤Ґшь сюыхх юсюсїхээ√ь ёҐрэфрЁҐрь.

═рёҐю їшщ ёҐрэфрЁҐ яЁшьхэ хҐ ╚╤╬/╠▌╩ 27002 ъ юсырёҐш чфЁртююєЁрэхэш Ґръшь юсЁрчюь, іҐюс√ ҐїрҐхы№эю ЁрёёьюҐЁхҐ№ тюяЁюё ю эрфыхцрїхь яЁшьхэхэшш ьхЁ схчюярёэюёҐш т Іхы є чрїшҐ√ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш. ▌Ґш ёююсЁрцхэш , т эхъюҐюЁ√є ёыґір є, яЁштхыш ртҐюЁют ъ т√тюфґ, іҐю яЁшьхэхэшх юяЁхфхыхээ√є Іхыхщ ъюэҐЁюы , ґърчрээ√є т ╚╤╬/╠▌╩ 27002, эхюсєюфшью, хёыш яхЁёюэры№эр ьхфшІшэёър шэЄюЁьрІш фюыцэр с√Ґ№ чрїшїхэр эрфыхцрїшь юсЁрчюь. ╧ю¤Ґюьґ эрёҐю їшщ ёҐрэфрЁҐ ґёҐрэртыштрхҐ юуЁрэшіхэш эр яЁшьхэхэшх юяЁхфхыхээ√є ьхЁ схчюярёэюёҐш, ґърчрээ√є т ╚╤╬/╠▌╩ 27002. ▌Ґю т ётю■ юіхЁхф№ яЁштхыю ъ тъы■іхэш■ т Ёрчфхы 7 эхёъюы№ъшє эюЁьрҐштэ√є ръҐют, ёюуырёэю ъюҐюЁ√ь яЁшьхэхэшх фрээюую ъюэҐЁюы схчюярёэюёҐш ты хҐё юс чрҐхы№э√ь. ═ряЁшьхЁ, т 7.2.1 юяЁхфхыхэю ёыхфґ■їхх:

"╬ЁурэшчрІшш, чрэшьр■їшхё юсЁрсюҐъющ ьхфшІшэёъющ шэЄюЁьрІшш, т Ґюь ішёых ышіэющ ьхфшІшэёъющ шэЄюЁьрІшш, фюыцэ√ шьхҐ№ яюышҐшъґ яю чрїшҐх шэЄюЁьрІшш т яшё№ьхээюь тшфх, юфюсЁхээґ■ ЁґъютюфёҐтюь, юяґсышъютрээґ■, р чрҐхь фютхфхээґ■ фю тёхє ёюҐЁґфэшъют ш ёююҐтхҐёҐтґ■їшє ёҐюЁюээшє юЁурэшчрІшщ".

┬ юсырёҐш чфЁртююєЁрэхэш юЁурэшчрІш (эряЁшьхЁ, сюы№эшІр) ьюцхҐ с√Ґ№ ёхЁҐшЄшІшЁютрэр эр ёююҐтхҐёҐтшх ╚╤╬/╠▌╩ 27001, яЁш ¤Ґюь эх ҐЁхсґхҐё ёхЁҐшЄшърІш шыш фрцх яЁшчэрэшх ёююҐтхҐёҐтш эрёҐю їхьґ ёҐрэфрЁҐґ. ╬фэръю ёыхфґхҐ эрфх Ґ№ё , іҐю, ттшфґ Ґюую, іҐю ьхфшІшэёъшх юЁурэшчрІшш ёҐЁхь Ґё ґыґіЇшҐ№ чрїшҐґ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш, р ёююҐтхҐёҐтшх эрёҐю їхьґ ёҐрэфрЁҐґ, ъръ сюыхх ёҐЁюуюьґ ёҐрэфрЁҐґ фы чфЁртююєЁрэхэш , сґфхҐ Ґръцх шьхҐ№ ЇшЁюъюх ЁрёяЁюёҐЁрэхэшх.

┬ёх юс·хъҐ√ ъюэҐЁюы чрїшҐ√, юяшёрээ√х т ╚╤╬/╠▌╩ 27002, шьх■Ґ юҐэюЇхэшх ъ шэЄюЁьрҐшчрІшш чфюЁют№ , эю эхъюҐюЁ√х ¤ыхьхэҐ√ ґяЁртыхэш ҐЁхсґ■Ґ фюяюыэшҐхы№э√є Ёрч· ёэхэшщ ърёрҐхы№эю Ґюую, ъръшь юсЁрчюь юэш ьюуґҐ с√Ґ№ шёяюы№чютрэ√, іҐюс√ чрїшҐшҐ№ ъюэЄшфхэІшры№эюёҐ№, ІхыюёҐэюёҐ№ ш фюёҐґяэюёҐ№ шэЄюЁьрІшш ю ёюёҐю эшш чфюЁют№ . ╤ґїхёҐтґ■Ґ Ґръцх фюяюыэшҐхы№э√х ҐЁхсютрэш , єрЁръҐхЁэ√х фы ёЄхЁ√ чфЁртююєЁрэхэш . ═рёҐю їшщ ёҐрэфрЁҐ ёюфхЁцшҐ фюяюыэшҐхы№э√х ґърчрэш т ЄюЁьрҐх, ъюҐюЁ√щ ышІр, юҐтхҐёҐтхээ√х чр чрїшҐґ ьхфшІшэёъющ шэЄюЁьрІшш ьюуґҐ ыхуъю яюэ Ґ№ ш яЁшьхэшҐ№.

└тҐюЁ√ эрёҐю їхую ёҐрэфрЁҐр эх эрьхЁхтр■Ґё яшёрҐ№ яюёюсшх яю ъюья№■ҐхЁэющ схчюярёэюёҐш шыш чрэютю ЄюЁьґышЁют𥹠Ґю, іҐю ґцх с√ыю эряшёрэю т ╚╤╬/╠▌╩ 27002 шыш ╚╤╬/╠▌╩ 27001. ╤ґїхёҐтґхҐ ьэюую ҐЁхсютрэшщ схчюярёэюёҐш, ъюҐюЁ√х ты ■Ґё юсїшьш фы тёхє ёшёҐхь, ёт чрээ√є ё яЁшьхэхэшхь ъюья№■ҐхЁэющ Ґхєэшъш, шёяюы№чґхь√є т Єшэрэёютюь юсёыґцштрэшш, яЁюшчтюфёҐтх, ґяЁртыхэшш яЁюшчтюфёҐтхээ√ьш яЁюІхёёрьш шыш т ы■сющ фЁґующ юЁурэшчютрээющ юсырёҐш фх Ґхы№эюёҐш. ┴√ыш яЁхфяЁшэ Ґ√ юс·хфшэхээ√х ґёшыш фы Ґюую, іҐюс√ ёюёЁхфюҐюішҐ№ё эр ҐЁхсютрэш є схчюярёэюёҐш, эхюсєюфшьюёҐ№ ъюҐюЁ√є т√чтрэр ґэшъры№э√ьш чрфрірьш яю яЁхфюёҐртыхэш■ ¤ыхъҐЁюээющ ьхфшІшэёъющ шэЄюЁьрІшш, ъюҐюЁр яюффхЁцштрхҐ юърчрэшх яюьюїш.

╩юьґ рфЁхёютрэ эрёҐю їшщ ёҐрэфрЁҐ?

═рёҐю їшщ ёҐрэфрЁҐ яЁхфэрчэріхэ фы Ґхє, ъҐю юҐтхірхҐ чр ъюэҐЁюы№ чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш, ш фы ьхфшІшэёъшє юЁурэшчрІшщ ш фЁґушє єЁрэшҐхыхщ ьхфшІшэёъющ шэЄюЁьрІшш, ъюҐюЁ√ь эхюсєюфшью ЁґъютюфёҐтю яю фрээющ Ґхьх, р Ґръцх фы шє ёютхҐэшъют яю схчюярёэюёҐш, ъюэёґы№ҐрэҐют, рґфшҐюЁют, яЁюфртІют ш ҐЁхҐ№шє ышІ, юърч√тр■їшє ґёыґуш.

╧ЁхшьґїхёҐтр шёяюы№чютрэш эрёҐю їхую ёҐрэфрЁҐр

╚╤╬/╠▌╩ 27002 ты хҐё ЇшЁюъшь ъюьяыхъёэ√ь ёҐрэфрЁҐюь, ш хую ЁхъюьхэфрІшш эх рфряҐшЁютрэ√ ёяхІшры№эю яюф ҐЁхсютрэш чфЁртююєЁрэхэш . ═рёҐю їшщ ёҐрэфрЁҐ яючтюы хҐ яюёыхфютрҐхы№эю яЁшьхэшҐ№ ╚╤╬/╠▌╩ 27002 т ґёыютш є чфЁртююєЁрэхэш ш яЁш ¤Ґюь юёюсюх тэшьрэшх ґфхышҐ№ ёяхІшры№э√ь чрфрірь, яюёҐртыхээ√ь ёЄхЁющ чфЁртююєЁрэхэш . ╤ююҐтхҐёҐтшх эрёҐю їхьґ ёҐрэфрЁҐґ яюьюурхҐ ьхфшІшэёъшь юЁурэшчрІш ь ёюєЁрэ Ґ№ ъюэЄшфхэІшры№эюёҐ№ ш ІхыюёҐэюёҐ№ ттхЁхээ√є шь фрээ√є, юсхёяхішт𥹠фюёҐґяэюёҐ№ ъ юёэютэ√ь шэЄюЁьрІшюээ√ь ёшёҐхьрь чфЁртююєЁрэхэш ш ЁрёяЁхфхы Ґ№ юҐтхҐёҐтхээюёҐ№ чр ьхфшІшэёъґ■ шэЄюЁьрІш■.

╧Ёшэ Ґшх эрёҐю їхую ёҐрэфрЁҐр ьхфшІшэёъшьш юЁурэшчрІш ьш т яЁхфхырє юфэющ ■ЁшёфшъІшш ш ьхцфґ ■ЁшёфшъІш ьш яюьюцхҐ тчршьюфхщёҐтш■ ш яючтюышҐ схчюярёэю тэхфЁшҐ№ эют√х ёютьхёҐэ√х Ґхєэюыюушш юърчрэш ьхфшІшэёъющ яюьюїш. ┴хчюярёэ√щ ш ъюэЄшфхэІшры№э√щ юсьхэ шэЄюЁьрІшхщ ьюцхҐ чэрішҐхы№эю ґыґіЇшҐ№ Ёхчґы№ҐрҐ√ яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу.

┴ыруюфрЁ эрёҐю їхьґ ёҐрэфрЁҐґ ьхфшІшэёъшх юЁурэшчрІшш ьюуґҐ юҐьхҐшҐ№ ёэшцхэшх ъюышіхёҐтр ш Ґ цхёҐш шэІшфхэҐют т ёшёҐхьх схчюярёэюёҐш, яючтюы яхЁхЁрёяЁхфхышҐ№ ЁхёґЁё√ фы сюыхх яЁюфґъҐштэющ фх Ґхы№эюёҐш. ╟рїшҐр IT яючтюышҐ ЁрёяЁхфхышҐ№ ЁхёґЁё√ чфЁртююєЁрэхэш ЁхэҐрсхы№эю ш яЁюфґъҐштэю. ═р ёрьюь фхых, шёёыхфютрэшх, яЁютхфхээюх ╘юЁґьюь яю чрїшҐх шэЄюЁьрІшш ш рэрышҐшърьш Ё√эър, яюърчрыю, іҐю єюЁюЇр ЁрчэюёҐюЁюээ чрїшҐр ьюцхҐ ґтхышішҐ№ ¤ЄЄхъҐштэюёҐ№ юЁурэшчрІшш эр Іхы√є 2%.

═ръюэхІ, яюёыхфютрҐхы№э√щ яюфєюф ъ чрїшҐх IT, яюэ Ґэ√щ тёхь ышІрь ш юЁурэшчрІш ь, юҐэюё їшьё ъ чфЁртююєЁрэхэш■, ґыґіЇшҐ ьюЁры№эюх ёюёҐю эшх ъюыыхъҐштр ш яют√ёшҐ фютхЁшх юсїхёҐтр ъ ёшёҐхьрь, єЁрэ їшь яхЁёюэры№эґ■ ьхфшІшэёъґ■ шэЄюЁьрІш■.

╩ръ шёяюы№чют𥹠эрёҐю їшщ ёҐрэфрЁҐ

╫шҐрҐхы ь, хїх эх чэръюь√ь ё ╚╤╬/╠▌╩ 27002, эрёҐю Ґхы№эю ЁхъюьхэфґхҐё ючэръюьшҐ№ё ё ттюфэ√ьш Ёрчфхырьш эрёҐю їхую ёҐрэфрЁҐр, яЁхцфх іхь яЁюфюыцшҐ№ хую шчґіхэшх. ╤яхІшрышёҐ√ яю тэхфЁхэш■ эрёҐю їхую ёҐрэфрЁҐр фюыцэ√ ёэрірыр тэшьрҐхы№эю яЁюішҐрҐ№ ╚╤╬/╠▌╩ 27002, Ґръ ъръ т ҐхъёҐх эшцх сґфґҐ эхюфэюъЁрҐэю фхы𥹸 ёё√ыъш эр ёююҐтхҐёҐтґ■їшх Ёрчфхы√ ¤Ґюую ёҐрэфрЁҐр. ═рёҐю їшщ ёҐрэфрЁҐ эх ьюцхҐ с√Ґ№ яюыэюёҐ№■ яюэ Ґ схч чэръюьёҐтр ё яюыэ√ь ҐхъёҐюь ╚╤╬/╠▌╩ 27002.

╫шҐрҐхы ь, эх чэръюь√ь ё чрїшҐющ ьхфшІшэёъющ шэЄюЁьрІшш ш хх Іхы ьш, чрфрірьш, ш яюыэ√ь ъюэҐхъёҐюь, сґфхҐ яюыхчэю яЁюішҐрҐ№ ъЁрҐъюх ттхфхэшх, ъюҐюЁюх ьюцэю эрщҐш т Ёрчфхых 5.

╫шҐрҐхыш, шэҐхЁхёґ■їшхё ЁґъютюфёҐтюь яю тэхфЁхэш■ ╚╤╬/╠▌╩ 27002 т юсы𸥹 чфЁртююєЁрэхэш , эрщфґҐ т Ёрчфхых 6 яЁшьхэ хь√щ эр яЁръҐшъх яырэ фхщёҐтшщ. ─рээ√щ Ёрчфхы эх ёюфхЁцшҐ юс чрҐхы№э√є ҐЁхсютрэшщ. ┬ьхёҐю ¤Ґюую фрэ√ юсїшх ёютхҐ√ ш ЁхъюьхэфрІшш ю Ґюь, ъръ ыґіЇх яЁшёҐґяшҐ№ ъ тэхфЁхэш■ ╚╤╬/╠▌╩ 27002 т чфЁртююєЁрэхэшх. ╨рчфхы т√ёҐЁюхэ тюъЁґу Ішъыр фх Ґхы№эюёҐш (яырэшЁютрэшх/фхщёҐтшх/яЁютхЁър/ґыґіЇхэшх), ъюҐюЁ√щ юяшёрэ т ╚╤╬/╠▌╩ 27001, ш ъюҐюЁ√щ, т ёыґірх хую т√яюыэхэш , яЁштхфхҐ ъ эрфхцэюьґ тэхфЁхэш■ ёшёҐхь√ ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш.

╫шҐрҐхыш, эґцфр■їшхё т ъюэъЁхҐэ√є ёютхҐрє яю юфшээрфІрҐш Ёрчфхырь ґяЁртыхэш чрїшҐющ ш 39 юёэютэ√ь ърҐхуюЁш ь ґяЁртыхэш чрїшҐющ, юяшёрээ√ь т ╚╤╬/╠▌╩ 27002, ёьюуґҐ эрщҐш шє т Ёрчфхых 7. ▌ҐюҐ Ёрчфхы ЁрёёьрҐЁштрхҐ ърцф√щ шч юфшээрфІрҐш Ёрчфхыют ╚╤╬/╠▌╩ 27002 яю ґяЁртыхэш■ чрїшҐющ. ╧Ёш эхюсєюфшьюёҐш ґърч√тр■Ґё ьшэшьры№э√х ҐЁхсютрэш , р т эхъюҐюЁ√є ёыґір є шчыюцхэ√ эюЁьрҐштэ√х ЁґъютюфёҐтр яю эрфыхцрїхьґ яЁшьхэхэш■ юяЁхфхыхээ√є тшфют ґяЁртыхэш чрїшҐющ фы чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш, ґърчрээ√є т ╚╤╬/╠▌╩ 27002.

┬ ъюэІх эрёҐю їхую ёҐрэфрЁҐр фрэ√ ҐЁш яЁшыюцхэш . ╧Ёшыюцхэшх └ юяшё√трхҐ юсїшх ґуЁюч√ ьхфшІшэёъющ шэЄюЁьрІшш. ╧Ёшыюцхэшх ┬ ъЁрҐъю юяшё√трхҐ чрфріш ш ёюяґҐёҐтґ■їшх фюъґьхэҐ√ ёшёҐхь√ ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш. ┬ яЁшыюцхэшш ╤ ЁрёёьрҐЁштр■Ґё яЁхшьґїхёҐтр ёЁхфёҐт яюффхЁцъш фы юърчрэш яюьюїш яЁш тэхфЁхэшш. ┬ сшсышюуЁрЄшш яхЁхішёыхэ√ ёююҐтхҐёҐтґ■їшх ёҐрэфрЁҐ√ т юсырёҐш чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш.

1.1 ╬сїшх яюыюцхэш

═рёҐю їшщ ёҐрэфрЁҐ юяЁхфхы хҐ ЁґъютюфёҐтр фы яюьюїш яЁш Ґюыъютрэшш шыш тэхфЁхэшш ╚╤╬/╠▌╩ 27002 т шэЄюЁьрҐшчрІш■ чфюЁют№ ш ты хҐё фюяюыэхэшхь эрёҐю їхьґ ёҐрэфрЁҐґ*(2).

═рёҐю їшщ ёҐрэфрЁҐ ґёҐрэртыштрхҐ яюфЁюсэ√щ эрсюЁ ¤ыхьхэҐют ґяЁртыхэш фы ґяЁртыхэш чрїшҐющ ьхфшІшэёъющ шэЄюЁьрІшш ш яЁхфюёҐрты хҐ ЁґъютюфёҐтр яю ыґіЇшь яЁръҐшърь фы чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш. ┬эхфЁ эрёҐю їшщ ёҐрэфрЁҐ, ьхфшІшэёъшх юЁурэшчрІшш ш фЁґушх єЁрэшҐхыш ьхфшІшэёъющ шэЄюЁьрІшш ёьюуґҐ юсхёяхішҐ№ ьшэшьры№э√щ эхюсєюфшь√щ ґЁютхэ№ чрїшҐ√, ёююҐтхҐёҐтґ■їшщ ґёыютш ь юЁурэшчрІшш ш ёяюёюсэ√щ яюффхЁцшт𥹠ъюэЄшфхэІшры№эюёҐ№, ІхыюёҐэюёҐ№ ш фюёҐґяэюёҐ№ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш.

═рёҐю їшщ ёҐрэфрЁҐ ЁрёяЁюёҐЁрэ хҐё эр шэЄюЁьрІш■ ю чфюЁют№х тю тёхє хх рёяхъҐрє, эхчртшёшью юҐ ЄюЁь√ яЁхфёҐртыхэш шэЄюЁьрІшш (ёыютр ш ІшЄЁ√, чтґъючряшёш, Ёшёґэъш, тшфхю ш ьхфшІшэёъшх ёэшьъш), ёЁхфёҐт, шёяюы№чґхь√є фы хх єЁрэхэш (эряхірҐрээр шыш эряшёрээр эр сґьрух шыш т ¤ыхъҐЁюээюь тшфх) ш ёЁхфёҐт, шёяюы№чґхь√є фы хх яхЁхфріш (тЁґіэґ■, яю Єръёґ, іхЁхч ъюья№■ҐхЁэ√х ёхҐш шыш яю яюіҐх), Ґръ ъръ шэЄюЁьрІш тёхуфр фюыцэр с√Ґ№ ёююҐтхҐёҐтґ■їшь юсЁрчюь чрїшїхэр.

═рёҐю їшщ ёҐрэфрЁҐ ш ╚╤╬/╠▌╩ 27002 т ётюхщ ёютюъґяэюёҐш юяЁхфхы ■Ґ, іҐю ҐЁхсґхҐё т Ёрьърє чрїшҐ√ шэЄюЁьрІшш т юсырёҐш чфЁртююєЁрэхэш ; эю эх юяЁхфхы ■Ґ Ґю, ъръ ¤Ґш ҐЁхсютрэш фюыцэ√ с√Ґ№ т√яюыэхэ√. ╚э√ьш ёыютрьш, эрёҐю їшщ ёҐрэфрЁҐ т ьръёшьры№эю тючьюцэющ ёҐхяхэш ты хҐё Ґхєэюыюушіхёъш эхщҐЁры№э√ь. ═хщҐЁры№эюёҐ№ яю юҐэюЇхэш■ ъ тэхфЁхэш■ Ґхєэюыюушщ ты хҐё трцэющ юёюсхээюёҐ№■. ╥хєэюыюуш чрїшҐ√ яю-яЁхцэхьґ яхЁхцштрхҐ сґЁэюх ЁрчтшҐшх, ш Ґхья ¤Ґшє шчьхэхэшщ ҐхяхЁ№ шчьхЁ хҐё т ьхё Ірє, р эх т уюфрє. ┬ яЁюҐштюяюыюцэюёҐ№ ¤Ґюьґ, юцшфрхҐё , іҐю ёҐрэфрЁҐ√ т Іхыюь юёҐрэґҐё т ёшых т Ґхіхэшх ьэюушє ыхҐ, яЁш Ґюь, іҐю юэш яюфыхцрҐ яхЁшюфшіхёъюьґ яхЁхёьюҐЁґ. ═х ьхэхх трцэю ш Ґю, іҐю Ґхєэюыюушіхёър эхщҐЁры№эюёҐ№ юёҐрты хҐ яЁюфртІрь ш яюёҐртїшърь ґёыґу тючьюцэюёҐ№ яЁхфыру𥹠эют√х шыш Ёрчтштр■їшхё Ґхєэюыюушш, юҐтхір■їшх эхюсєюфшь√ь ҐЁхсютрэш ь, ъюҐюЁ√х юяшё√трхҐ эрёҐю їшщ ёҐрэфрЁҐ.

╩ръ юҐьхірыюё№ тю ттхфхэшш, фы яюэшьрэш эрёҐю їхую ёҐрэфрЁҐр эхюсєюфшью ёэрірыр ючэръюьшҐ№ё ё ёюфхЁцрэшхь ╚╤╬/╠▌╩ 27002.

1.2 ╚ёъы■іхэш шч юсырёҐш яЁшьхэхэш

╤ыхфґ■їшх юсырёҐш чрїшҐ√ шэЄюЁьрІшш т√єюф Ґ чр Ёрьъш эрёҐю їхую ёҐрэфрЁҐр:

a) ьхҐюфшъш ш ёҐрҐшёҐшіхёъшх шёя√Ґрэш фы ¤ЄЄхъҐштэющ рэюэшьшчрІшш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш;

b) ьхҐюфшъш яёхтфюэшьшчрІшш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш (ёь. [10] фы яЁшьхЁр Ґхєэшіхёъющ ёяхІшЄшърІшш ╚╤╬, эхяюёЁхфёҐтхээю ърёр■їшхё фрээющ Ґхь√);

c) ъріхёҐтю ЁрсюҐ√ ёхҐш юсёыґцштрэш ш ьхҐюф√ шчьхЁхэш фюёҐґяэюёҐш ёхҐхщ, шёяюы№чґхь√є фы шэЄюЁьрҐшчрІшш чфюЁют№ ;

d) ъріхёҐтю фрээ√є (т юҐышішх юҐ ІхыюёҐэюёҐш фрээ√є).

╤ыхфґ■їшх эюЁьрҐштэ√х фюъґьхэҐ√ ты ■Ґё юс чрҐхы№э√ьш фы яЁшьхэхэш эрёҐю їхую фюъґьхэҐр. ─ы фрҐшЁютрээ√є ёё√ыюъ яЁшьхэ хҐё Ґюы№ъю ІшҐшЁютрээюх шчфрэшх. ─ы эхфрҐшЁютрээ√є ёё√ыюъ яЁшьхэ хҐё яюёыхфэхх шчфрэшх ёё√ыюіэюую фюъґьхэҐр (тъы■ір тёх яюяЁртъш).

ISO/IEC 27002:2005, ╚эЄюЁьрІшюээ√х Ґхєэюыюушш. ╥хєэюыюушш схчюярёэюёҐш. ╧ЁръҐшіхёъшх яЁртшыр ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш (Information technology - Security techniques - Code of practice for information security management)

┬ эрёҐю їхь ёҐрэфрЁҐх яЁшьхэхэ√ ёыхфґ■їшх ҐхЁьшэ√ ё ёююҐтхҐёҐтґ■їшьш юяЁхфхыхэш ьш:

3.1 ╥хЁьшэ√ чфЁртююєЁрэхэш

3.1.1 шэЄюЁьрҐшчрІш чфюЁют№ (health informatics): ═рґіэр фшёІшяышэр, ъюҐюЁр чрэшьрхҐё ъюуэшҐштэ√ьш чрфрірьш, чрфрірьш яю юсЁрсюҐъх шэЄюЁьрІшш ш ъюььґэшърІшюээ√ьш чрфрірьш яЁръҐшъш чфЁртююєЁрэхэш , чрфрірьш юсЁрчютрэш ш шёёыхфютрэш ьш, т Ґюь ішёых т юсырёҐш шэЄюЁьрҐшъш ш шэЄюЁьрІшюээ√є Ґхєэюыюушщ, юсхёяхіштр■їшє т√яюыэхэш ¤Ґшє чрфрі.

[╚╤╬/╥╨ 18307:2001, юяЁхфхыхэшх 3.73]

3.1.2 шэЄюЁьрІшюээр ёшёҐхьр чфЁртююєЁрэхэш (health information system): ╒Ёрэшышїх шэЄюЁьрІшш ю чфюЁют№х ёґс·хъҐр юърчрэш ьхфшІшэёъющ яюьюїш т ґфюсэюь фы ьрЇшээющ юсЁрсюҐъш тшфх, ъюҐюЁр схчюярёэю єЁрэшҐё ш яхЁхфрхҐё ш ты хҐё фюёҐґяэющ фы эхёъюы№ъшє ґяюыэюьюіхээ√є яюы№чютрҐхыхщ.

╧Ёшьхірэшх - ╬ёэютрэю эр юяЁхфхыхэшш 2.25, ╚╤╬/╥╨ 20514:2005.

3.1.3 чфЁртююєЁрэхэшх (healthcare): ╦■сющ тшф ґёыґу, яЁхфюёҐртыхээ√є ьхфшІшэёъшьш ЁрсюҐэшърьш шыш ёЁхфэшь ьхфшІшэёъшь яхЁёюэрыюь ш юърч√тр■їшє тыш эшх эр ёюёҐю эшх чфюЁют№ .

[┼тЁюяхщёъшщ ярЁырьхэҐ, 1998, ёюуырёэю ІшҐрҐх ┬╬╟]

3.1.4 ьхфшІшэёър юЁурэшчрІш (healthcare organization): ╬сїшщ ҐхЁьшэ, шёяюы№чґхь√щ фы юяшёрэш ьэюушє тшфют юЁурэшчрІшщ, яЁхфюёҐрты ■їшє ьхфшІшэёъшх ґёыґуш.

[╚╤╬/╥╨ 18307:2001, юяЁхфхыхэшх 3.74]

3.1.5 ЁрсюҐэшъ чфЁртююєЁрэхэш (health professional): ╦шІю, ъюҐюЁюх ґяюыэюьюіхээ√х юЁурэ√ яЁшчэрыш ътрышЄшІшЁютрээ√ь фы т√яюыэхэш юяЁхфхыхээ√є ьхфшІшэёъшє ёыґцхсэ√є юс чрээюёҐхщ.

╧Ёшьхірэшх - ╬ёэютрэю эр юяЁхфхыхэшш 3.18, ╚╤╬/╥╤ 17090-1:2002.

3.1.6 яюёҐртїшъ ьхфшІшэёъющ яюьюїш (healthcare provider): ╦шІр шыш юЁурэшчрІшш, ъюҐюЁ√х ъръшь-ышсю юсЁрчюь тютыхіхэ√ т юърчрэшх ьхфшІшэёъющ яюьюїш ъышхэҐґ, шыш чрсюҐ їшхё ю сыруюяюыґішш ъышхэҐр.

3.1.7 шфхэҐшЄшІшЁґхьюх ышІю (identifiable person): ╦шІю, ъюҐюЁюх ьюцхҐ с√Ґ№ яЁ ью шыш ъюётхээю шфхэҐшЄшІшЁютрэю, т ірёҐэюёҐш яю шфхэҐшЄшърІшюээюьґ эюьхЁґ шыш юфэюьґ шыш эхёъюы№ъшь ЄръҐюЁрь, єрЁръҐхЁэ√ь фы хую Єшчшіхёъющ, Єшчшюыюушіхёъющ, яёшєшіхёъющ, ¤ъюэюьшіхёъющ, ъґы№ҐґЁэющ шыш ёюІшры№эющ шфхэҐшіэюёҐш.

[╚╤╬ 22857:2004, юяЁхфхыхэшх 3.7]

3.1.8 ярІшхэҐ (patient): ╤ґс·хъҐ юърчрэш ьхфшІшэёъющ яюьюїш. (╤ь. 3.1.10.)

3.1.9 яхЁёюэры№эр ьхфшІшэёър шэЄюЁьрІш (personal health information): ╚эЄюЁьрІш юс шфхэҐшЄшІшЁґхьюь іхыютхъх, ъюҐюЁр юҐэюёшҐё ъ Єшчшіхёъюьґ шыш яёшєшіхёъюьґ чфюЁют№■ іхыютхър шыш ъ юърчрэш■ ьхфшІшэёъющ яюьюїш іхыютхъґ, ъюҐюЁр ьюцхҐ тъы■ірҐ№ т ёхс :

a) шэЄюЁьрІш■ ю ЁхушёҐЁрІшш Єшчшіхёъюую ышІр фы яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу;

b) шэЄюЁьрІш■ ю яырҐхцрє шыш юёэютрэш є фы тъы■іхэш іхыютхър т ёяшёюъ ышІ, яюыґір■їшє ьхфшІшэёъшх ґёыґуш;

c) эюьхЁ, ёшьтюы шыш юёюсхээюёҐ№, яЁшяшё√трхьр ъюэъЁхҐэюьґ іхыютхъґ фы Ґюую, іҐюс√ юфэючэріэю ґёҐрэютшҐ№ хую ышіэюёҐ№ т Іхы є яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу;

d) ы■сґ■ шэЄюЁьрІш■ ю іхыютхъх, ёюсЁрээґ■ т єюфх яЁхфюёҐртыхэш хьґ ьхфшІшэёъющ яюьюїш;

e) ётхфхэш , яюыґіхээ√х тю тЁхь яЁютхЁюъ шыш ¤ъёяхЁҐшч√ ірёҐш Ґхыр шыш Єшчшіхёъющ ёґсёҐрэІшш;

f) шфхэҐшЄшърІш■ іхыютхър (эряЁшьхЁ, ЁрсюҐэшър чфЁртююєЁрэхэш ) т ъріхёҐтх яюёҐртїшър ьхфшІшэёъющ яюьюїш фы іхыютхър.

╧Ёшьхірэшх - ╧хЁёюэры№эр ьхфшІшэёър шэЄюЁьрІш эх тъы■ірхҐ т ёхс шэЄюЁьрІш■ ёрьґ яю ёхсх шыш т ёюіхҐрэшш ё фЁґующ шэЄюЁьрІшхщ, шьх■їхщё т ЁрёяюЁ цхэшш тырфхы№Ір, ъюҐюЁр ты хҐё рэюэшьшчшЁютрээющ, Ґю хёҐ№ яю шэЄюЁьрІшш эхтючьюцэю ґёҐрэютшҐ№ ышіэюёҐ№ іхыютхър, ъюҐюЁ√щ ты хҐё ёґс·хъҐюь шэЄюЁьрІшш.

3.1.10 ёґс·хъҐ юърчрэш ьхфшІшэёъющ яюьюїш (subject of care): ╬фшэ шыш эхёъюы№ъю іхыютхъ, ъюҐюЁ√ь фюыцэ√ яЁхфюёҐртшҐ№, яЁхфюёҐрты ■Ґ шыш ґцх яЁхфюёҐртшыш ьхфшІшэёъюх юсёыґцштрэшх.

[╚╤╬/╥╤ 18308:2004, юяЁхфхыхэшх 3.40]

3.2 ╥хЁьшэ√ яю чрїшҐх шэЄюЁьрІшш

3.2.1 ръҐшт (asset): ┬ёх, іҐю шьххҐ ІхээюёҐ№ фы юЁурэшчрІшш.

[╚╤╬/╠▌╩ 13335-1:2004, юяЁхфхыхэшх 2.2]

╧Ёшьхірэшх - ┬ ъюэҐхъёҐх шэЄюЁьрІшюээющ схчюярёэюёҐш т ьхфшІшэх, шэЄюЁьрІшюээ√х ръҐшт√ тъы■ір■Ґ:

a) ьхфшІшэёъґ■ шэЄюЁьрІш■;

b) IT-ёхЁтшё√;

c) ряярЁрҐэ√х ёЁхфёҐтр;

d) яЁюуЁрььэюх юсхёяхіхэшх;

e) ъюььґэшърІшюээ√х ёЁхфёҐтр;

f) ёЁхфёҐтр шэЄюЁьрІшш;

g) IT-ёЁхфёҐтр;

h) ьхфшІшэёъшх яЁшсюЁ√, ъюҐюЁ√х чряшё√тр■Ґ фрээ√х шыш ЄюЁьшЁґ■Ґ юҐіхҐ√ фрээ√є.

3.2.2 яюфюҐіхҐэюёҐ№ (accountability): ╤тющёҐтю, юсхёяхіштр■їхх юфэючэріэюх юҐёыхцштрэшх ёюсёҐтхээ√є фхщёҐтшщ ы■сюую ыюушіхёъюую юс·хъҐр.

[╚╤╬ 7498-2:1989, юяЁхфхыхэшх 3.3.3]

3.2.3 фютхЁшх (assurance): ╨хчґы№ҐрҐ ёхЁшш яЁюІхёёют ґёҐрэютыхэш ёююҐтхҐёҐтш , яюёЁхфёҐтюь ъюҐюЁ√є юЁурэшчрІш фюёҐшурхҐ ґтхЁхээюёҐш т ёҐрҐґёх ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш.

3.2.4 фюёҐґяэюёҐ№ (availability): ╤тющёҐтю фрээ√є шыш ЁхёґЁёют с√Ґ№ фюёҐґяэ√ьш ш яЁшуюфэ√ьш ъ шёяюы№чютрэш■ яю чряЁюёґ ртҐюЁшчютрээюую ыюушіхёъюую юс·хъҐр.

[╚╤╬ 7498-2:1989, юяЁхфхыхэшх 3.3.11]

3.2.5 юІхэър ёююҐтхҐёҐтш (compliance assessment): ╧ЁюІхёё√, яюёЁхфёҐтюь ъюҐюЁ√є юЁурэшчрІш яюфҐтхЁцфрхҐ, іҐю чрфхщёҐтютрээ√х ёЁхфёҐтр ґяЁртыхэш шэЄюЁьрІшюээющ схчюярёэюёҐш юёҐр■Ґё шёяЁртэ√ьш ш ¤ЄЄхъҐштэ√ьш.

╧Ёшьхірэшх - ═юЁьрҐштэю-яЁртютюх ёююҐтхҐёҐтшх юҐэюёшҐё эхяюёЁхфёҐтхээю ъ ¤ыхьхэҐрь ґяЁртыхэш схчюярёэюёҐ№■, чрфхщёҐтютрээ√ь т Іхы є т√яюыэхэш ҐЁхсютрэшщ ёююҐтхҐёҐтґ■їхую чръюэюфрҐхы№ёҐтр, Ґръюую ъръ ─шЁхъҐштр ┼тЁюяхщёъюую ёю■чр ю чрїшҐх яхЁёюэры№э√є фрээ√є.

3.2.6 ъюэЄшфхэІшры№эюёҐ№ (confidentiality): ╤тющёҐтю фрээ√є, яючтюы ■їхх эх фрт𥹠яЁртр фюёҐґяр ъ шэЄюЁьрІшш шыш эх ЁрёъЁ√т𥹠хх эхртҐюЁшчютрээ√ь ышІрь, яЁюІхёёрь шыш фЁґушь ыюушіхёъшь юс·хъҐрь.

[╚╤╬ 7498-2:1989, юяЁхфхыхэшх 3.3.16]

3.2.7 ІхыюёҐэюёҐ№ фрээ√є (data integrity): ╤яюёюсэюёҐ№ фрээ√є эх яюфтхЁу𥹸 шчьхэхэш■ шыш ґэшіҐюцхэш■ яЁш эхёрэъІшюэшЁютрээюь фюёҐґях.

[╚╤╬ 7498-2:1989, юяЁхфхыхэшх 3.3.21]

3.2.8 ґяЁртыхэшх шэЄюЁьрІшхщ (information governance): ╧ЁюІхёё√, яюёЁхфёҐтюь ъюҐюЁ√є юЁурэшчрІш яюыґірхҐ урЁрэҐш■ Ґюую, іҐю Ёшёъш фы хх шэЄюЁьрІшш, р яюҐюьґ ш ЁрсюҐюёяюёюсэюёҐ№ ш ІхыюёҐэюёҐ№ юЁурэшчрІшш ¤ЄЄхъҐштэю шфхэҐшЄшІшЁґ■Ґё ш ґяЁрты ■Ґё .

3.2.9 чрїшҐр шэЄюЁьрІшш (information security): ╧юффхЁцрэшх ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш шэЄюЁьрІшш.

╧Ёшьхірэшх - ─Ёґушх ётющёҐтр, т ірёҐэюёҐш яюфюҐіхҐэюёҐ№ яюы№чютрҐхыхщ, р Ґръцх рґҐхэҐшіэюёҐ№, юҐърчюґёҐющіштюёҐ№ ш эрфхцэюёҐ№, ірёҐю ґяюьшэр■Ґё ъръ рёяхъҐ√ чрїшҐ√ шэЄюЁьрІшш, эю Ґръцх ьюуґҐ ЁрёёьрҐЁшт𥹸 ъръ яЁюшчтюфэ√х юҐ ҐЁхє юёэютэ√є ётющёҐт т юяЁхфхыхэшш.

3.2.10 Ёшёъ (risk): ╤юіхҐрэшх тхЁю ҐэюёҐш ёюс√Ґш ш хую яюёыхфёҐтшщ.

[╨ґъютюфёҐтю ╚╤╬ 73:2002, юяЁхфхыхэшх 3.1.1]

3.2.11 юІхэър Ёшёъют (risk assessment): ╬сїшщ яЁюІхёё рэрышчр Ёшёър ш юІхэштрэш Ёшёъют.

[╨ґъютюфёҐтю ╚╤╬ 73:2002, юяЁхфхыхэшх 3.3.1]

3.2.12 ьхэхфцьхэҐ Ёшёъют (risk management): ╤юуырёютрээ√х тшф√ фх Ґхы№эюёҐш яю ЁґъютюфёҐтґ ш ґяЁртыхэш■ юЁурэшчрІшхщ т юҐэюЇхэшш Ёшёъют.

╧Ёшьхірэшх - ╠хэхфцьхэҐ Ёшёър юс√іэю тъы■ірхҐ т ёхс юІхэъґ Ёшёър, юсЁрсюҐъґ Ёшёър, яЁшэ Ґшх Ёшёър ш шэЄюЁьшЁютрэшх ю Ёшёърє.

[╨ґъютюфёҐтю ╚╤╬ 73:2002, юяЁхфхыхэшх 3.1.7]

3.2.13 ЁрсюҐр ё Ёшёърьш (risk treatment): ╧ЁюІхёё т√сюЁр ш юёґїхёҐтыхэш ьхЁ яю шчьхэхэш■ (юс√іэю ёэшцхэш■) Ёшёър.

╧Ёшьхірэшх - ╬ёэютрэю эр юяЁхфхыхэшш 3.4.1, ╨ґъютюфёҐтх ╚╤╬ 73:2002.

3.2.14 ІхыюёҐэюёҐ№ ёшёҐхь√ (system integrity): ╤тющёҐтю, яюърч√тр■їхх, іҐю ёшёҐхьр т√яюыэ хҐ яЁхфґёьюҐЁхээґ■ фы эхх ЄґэъІш■ т эюЁьры№эюь Ёхцшьх, ётюсюфэюь юҐ яЁхфэрьхЁхээюую шыш ёыґірщэюую эхёрэъІшюэшЁютрээюую тючфхщёҐтш эр ёшёҐхьґ.

3.2.15 ґуЁючр (threat): ╧юҐхэІшры№эр яЁшішэр шэІшфхэҐр, ъюҐюЁ√щ ьюцхҐ эрэхёҐш ґїхЁс ёшёҐхьх шыш юЁурэшчрІшш.

[╚╤╬/╠▌╩ 13335-1:2004, юяЁхфхыхэшх 2.25]

3.2.16 ґ чтшьюёҐ№ (vulnerability): ╤ырсюёҐ№ юфэюую шыш эхёъюы№ъшє ръҐштют, ъюҐюЁр ьюцхҐ с√Ґ№ шёяюы№чютрэр юфэющ шыш эхёъюы№ъшьш ґуЁючрьш.

[╚╤╬/╠▌╩ 13335-1:2004, юяЁхфхыхэшх 2.26]

ISMF - ╘юЁґь яю ьхэхфцьхэҐґ чрїшҐ√ шэЄюЁьрІшш (ISMF - Information Security Management Forum);

╤╠╚┴ - ╤шёҐхьр ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш (ISMS - Information Security Management System);

IT - ╚эЄюЁьрІшюээр Ґхєэюыюуш (IT - Information Technology);

SLA - ╤юуырЇхэшх ю ъріхёҐтх яЁхфюёҐрты хь√є ґёыґу (SLA - Service Level Agreement);

SOA - ╟р тыхэшх ю яЁшьхэшьюёҐш (SOA - Statement of Applicability).

5.1 ╓хыш чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш

╤юєЁрэхэшх ъюэЄшфхэІшры№эюёҐш, фюёҐґяэюёҐш ш ІхыюёҐэюёҐш (тъы■ір яюфышээюёҐ№, яюфюҐіхҐэюёҐ№ ш ъюэҐЁюышЁґхьюёҐ№) шэЄюЁьрІшш ты хҐё уыртэхщЇхщ Іхы№■ чрїшҐ√ шэЄюЁьрІшш. ┬ чфЁртююєЁрэхэшш ъюэЄшфхэІшры№эюёҐ№ юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш чртшёшҐ юҐ ёюєЁрэхэш ъюэЄшфхэІшры№эюёҐш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш. ╫Ґюс√ ёюєЁрэшҐ№ ъюэЄшфхэІшры№эюёҐ№, Ґръцх фюыцэ√ с√Ґ№ яЁшэ Ґ√ ьхЁ√ яю ёюєЁрэхэш■ ІхыюёҐэюёҐш фрээ√є, хёыш ¤Ґю ьюцхҐ ты Ґ№ё хфшэёҐтхээющ яЁшішэющ, яю ъюҐюЁющ ьюцхҐ с√Ґ№ эрЁґЇхэр ІхыюёҐэюёҐ№ фрээ√є ґяЁртыхэш фюёҐґяюь, цґЁэрыют рґфшҐр ш фЁґушє ёшёҐхьэ√є фрээ√є ёяюёюсрьш, ъюҐюЁ√х яючтюы ■Ґ эрЁґЇхэш ь ъюэЄшфхэІшры№эюёҐш яЁюшёєюфшҐ№ шыш юёҐрт𥹸 эхчрьхіхээ√ьш. ╩Ёюьх Ґюую, схчюярёэюёҐ№ ярІшхэҐют чртшёшҐ юҐ яюффхЁцрэш ІхыюёҐэюёҐш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш; эхёяюёюсэюёҐ№ ёфхы𥹠¤Ґю ьюцхҐ Ґръцх яЁштхёҐш ъ сюыхчэш, ҐЁртьх шыш фрцх ёьхЁҐш. ╥юіэю Ґръ цх, т√ёюъшщ ґЁютхэ№ фюёҐґяэюёҐш ты хҐё юёюсхээю трцэ√ь рҐЁшсґҐюь ёшёҐхь√ чфЁртююєЁрэхэш , уфх ыхіхэшх ірёҐю ёҐЁюую юуЁрэшіхэю тю тЁхьхэш. ─хщёҐтшҐхы№эю, ёҐшєшщэ√х схфёҐтш , ъюҐюЁ√х ьюуґҐ яЁштхёҐш ъ яхЁхсю ь т фЁґушє, эх ёт чрээ√є ёю чфюЁют№хь, шэЄюЁьрІшюээ√є ёшёҐхьрє, ьюуґҐ яЁюшёєюфшҐ№ шьхээю т Ґю тЁхь , ъюуфр шэЄюЁьрІш , ёюфхЁцрїр ё т ёшёҐхьх чфЁртююєЁрэхэш , эршсюыхх эхюсєюфшьр. ╩Ёюьх Ґюую, рҐръш эр ёхҐхт√х ёшёҐхь√ Ґшяр "юҐърч т юсёыґцштрэшш" ёҐрэют Ґё тёх сюыхх ЁрёяЁюёҐЁрэхээ√ь тыхэшхь.

▌ыхьхэҐ√ ґяЁртыхэш , юяшёрээ√х т Ёрчфхых 7, ¤Ґю ¤ыхьхэҐ√, ъюҐюЁ√х юсючэріхэ√ ъръ яюфєюф їшх фы чфЁртююєЁрэхэш т Іхы є чрїшҐ√ ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш ш юсхёяхіхэш Ґюую, іҐю фюёҐґя ъ Ґръющ шэЄюЁьрІшш ьюцхҐ с√Ґ№ яЁютхЁхэ ш юсхёяхіхэ. ▌Ґш ¤ыхьхэҐ√ ґяЁртыхэш яюьюур■Ґ яЁхфюҐтЁрҐшҐ№ юЇшсъш т ьхфшІшэёъющ яЁръҐшъх, ъюҐюЁ√х ьюуґҐ с√Ґ№ т√чтрэ√ эхёяюёюсэюёҐ№■ яюффхЁцшт𥹠ІхыюёҐэюёҐ№ ьхфшІшэёъющ шэЄюЁьрІшш. ╩Ёюьх Ґюую, юэш яюьюур■Ґ урЁрэҐшЁют𥹠яюффхЁцрэшх эхяЁхЁ√тэюёҐш яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу.

╤ґїхёҐтґ■Ґ фюяюыэшҐхы№э√х ЄръҐюЁ√, ЄюЁьшЁґ■їшх Іхыш чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш. ╬эш тъы■ір■Ґ т ёхс :

a) ёюсы■фхэшх чръюэюфрҐхы№э√є юс чрҐхы№ёҐт, чръЁхяыхээ√є т фхщёҐтґ■їшє чръюэрє ш яюыюцхэш є ю чрїшҐх фрээ√є, чрїшїр■їшє яЁртр юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш эр эхяЁшъюёэютхээюёҐ№ ірёҐэющ цшчэш*(3);

b) яюффхЁцрэшх ґёҐрэютыхээ√є т юсырёҐш шэЄюЁьрҐшчрІшш чфюЁют№ Ёхъюьхэфютрээ√є ьхҐюфют ъюэЄшфхэІшры№эюёҐш ш чрїшҐ√;

c) яюффхЁцрэшх яюфюҐіхҐэюёҐш эр ґЁютэх юҐфхы№эюую іхыютхър ш юЁурэшчрІшш ёЁхфш ьхфшІшэёъшє юЁурэшчрІшщ ш ьхфшІшэёъшє ЁрсюҐэшъют;

d) яюффхЁцър юёґїхёҐтыхэш ёшёҐхьрҐшіхёъюую ґяЁртыхэш Ёшёърьш т ьхфшІшэёъшє юЁурэшчрІш є;

e) ґфютыхҐтюЁхэшх ҐЁхсютрэшщ чрїшҐ√, т√ тыхээ√є т юсїшє ёшҐґрІш є ёЄхЁ√ чфЁртююєЁрэхэш ;

f) ёэшцхэшх ¤ъёяыґрҐрІшюээ√є Ёрёєюфют чр ёіхҐ ёюфхщёҐтш сюыхх ЇшЁюъюьґ шёяюы№чютрэш■ Ґхєэюыюушш т схчюярёэющ, эрфхцэющ, ш єюЁюЇю ґяЁрты хьющ ьрэхЁх, ъюҐюЁр яюффхЁцштрхҐ, эю эх юуЁрэшіштрхҐ, Ґхъґїґ■ фх Ґхы№эюёҐ№ т ёЄхЁх чфЁртююєЁрэхэш ;

g) яюффхЁцрэшх юсїхёҐтхээюую фютхЁш ъ ьхфшІшэёъшь юЁурэшчрІш ь ш шэЄюЁьрІшюээ√ь ёшёҐхьрь, эр ъюҐюЁ√х ¤Ґш юЁурэшчрІшш яюырур■Ґё ;

h) яюффхЁцрэшх яЁюЄхёёшюэры№э√є ёҐрэфрЁҐют ш ¤Ґшъш, ґёҐрэютыхээ√є фы чфюЁют№ , яЁюЄхёёшюэры№э√ьш юЁурэшчрІш ьш, ёт чрээ√ьш ёю чфЁртююєЁрэхэшхь (т Ґръющ ьхЁх, іҐю чрїшҐр шэЄюЁьрІшш ёюєЁрэ хҐ ъюэЄшфхэІшры№эюёҐ№ ш ІхыюёҐэюёҐ№ ьхфшІшэёъющ шэЄюЁьрІшш);

i) ґяЁртыхэшх ¤ыхъҐЁюээ√ьш шэЄюЁьрІшюээ√ьш ёшёҐхьрьш т юсырёҐш чфЁртююєЁрэхэш т ёЁхфх, эрфыхцрїшь юсЁрчюь чрїшїхээющ юҐ ґуЁюч;

j) ёюфхщёҐтш тючьюцэюёҐш тчршьюфхщёҐтш ьхфшІшэёъшє ёшёҐхь, Ґръ ъръ ьхфшІшэёър шэЄюЁьрІш тёх ірїх ІшЁъґышЁґхҐ ьхцфґ юЁурэшчрІш ьш ш іхЁхч уЁрэшІ√ ■ЁшёфшъІшш (юёюсхээю т ёт чш ё ¤Ґшь ёютьхёҐшьюёҐ№ сыруюяЁш ҐёҐтґхҐ эрфыхцрїхьґ юсЁрїхэш■ ё ьхфшІшэёъющ шэЄюЁьрІшхщ фы юсхёяхіхэш хх яюёҐю ээющ ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш).

5.2 ╟рїшҐр шэЄюЁьрІшш т Ёрьърє ґяЁртыхэш шэЄюЁьрІшхщ*(4)

┬ яюёыхфэшх уюф√ ґяЁртыхэшх юЁурэшчрІшхщ ёҐрыю юфэшь шч трцэхщЇшє тюяЁюёют фы юЁурэшчрІшщ тёхє Ґшяют, т юҐтхҐ эр эюЁьрҐштэ√х ҐхэфхэІшш, чръЁхяыхээ√х т Ґръшє чръюэюфрҐхы№э√є шэшІшрҐштрє, ъръ рьхЁшърэёъшщ чръюэ ╤рЁсхщэёр-╬ъёыш ю сюЁ№сх ё ъюЁяюЁрҐштэ√ь ш сґєурыҐхЁёъшь ьюЇхээшіхёҐтюь ш ╟ръюэ ю эхяЁхЁ√тэюёҐш фхщёҐтш ш яЁючЁріэюёҐш ьхфшІшэёъюую ёҐЁрєютрэш , ┼тЁюяхщёъшщ ┴рчхы№ II, фюъырф ╥хЁэсґыыр т ┬хышъюсЁшҐрэшш ш ╟ръюэ ю ъюэҐЁюых ш яЁючЁріэюёҐш ъюьярэшщ (KonTraG) т ├хЁьрэшш. ╩Ёюьх Ґюую, ЁрёҐґїр чртшёшьюёҐ№ юЁурэшчрІшщ юҐ шэЄюЁьрІшш ш юсхёяхіштр■їшє хщ Ґхєэюыюушщ, фхырхҐ ґяЁртыхэшх шэЄюЁьрІшхщ трцэ√ь ъюьяюэхэҐюь ьхэхфцьхэҐр юяхЁрІшюээ√є Ёшёъют.

╠эюушх юсырёҐш ґяЁртыхэш шэЄюЁьрІшхщ, Ґръшх ъръ ръъЁхфшҐрІшш ш чрїшҐр фрээ√є, ьюцэю ёішҐрҐ№ яюярфр■їшьш т юсы𸥹 яЁшьхэхэш ґяЁртыхэш шэЄюЁьрІшхщ. ╬іхэ№ трцхэ ҐюҐ ЄръҐ, іҐю юсы𸥹 яЁшьхэхэш ґяЁртыхэш шэЄюЁьрІшхщ юєтрҐ√трхҐ ш яюьюурхҐ эхяЁхЁ√тэюьґ ЁрчтшҐш■ чрїшҐ√ шэЄюЁьрІшш Ґръ, іҐюс√ тёхуфр ґфхы ыюё№ фюыцэюх тэшьрэшх ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш. ╟рїшҐр шэЄюЁьрІшш, юіхтшфэю, ты хҐё эршсюыхх трцэ√ь ¤ыхьхэҐюь, фхыр■їшь тючьюцэ√ь сюыхх ЇшЁюъшщ ёяхъҐЁ ґяЁртыхэш шэЄюЁьрІшхщ.

5.3 ╙яЁртыхэшх шэЄюЁьрІшхщ т Ёрьърє ґяЁртыхэш юЁурэшчрІшхщ ш ъышэшіхёъющ яЁръҐшъющ

┬ Ґю тЁхь ъръ ьхфшІшэёъшх юЁурэшчрІшш ьюуґҐ юҐышірҐ№ё т ётюшє тчуы фрє эр ґяЁртыхэшх ъышэшіхёъющ яЁръҐшъющ ш юЁурэшчрІшхщ, трцэюёҐ№ шэҐхуЁрІшш ш чршэҐхЁхёютрээюёҐ№ т ґяЁртыхэшш шэЄюЁьрІшш фюыцэ√ с√Ґ№ т√Їх тё ъшє Ёрчэюуырёшщ, сґфґіш ъЁрщэх трцэющ яюффхЁцъющ фы юсюшє. ╥ръ ъръ ьхфшІшэёъшх юЁурэшчрІшш ёҐрэют Ґё тёх сюыхх чртшёшь√ьш юҐ шэЄюЁьрІшюээ√є ёшёҐхь фы яюффхЁцъш яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу (эряЁшьхЁ, яґҐхь шёяюы№чютрэш Ґхєэюыюушщ ш ҐхэфхэІшщ яюффхЁцъш яЁшэ Ґш ЁхЇхэшщ т юҐэюЇхэшш "юёэютрээющ эр ЄръҐшіхёъшє фрээ√є", р эх "юёэютрээющ эр юя√Ґх" ьхфшІшэёъющ яюьюїш), ёҐрэютшҐё тёх сюыхх юіхтшфэ√ь, іҐю ёюс√Ґш , яЁш ъюҐюЁ√є яЁюшёєюфшҐ яюҐхЁ ІхыюёҐэюёҐш, фюёҐґяэюёҐш ш ъюэЄшфхэІшры№эюёҐш, ьюуґҐ юърч𥹠ёґїхёҐтхээюх ъышэшіхёъюх тючфхщёҐтшх, ш іҐю яЁюсыхь√, ёт чрээ√х ё Ґръшьш тючфхщёҐтш ьш, сґфґҐ яЁхфёҐрты Ґ№ ёюсющ эхёяюёюсэюёҐ№ яЁшфхЁцшт𥹸 ¤Ґшіхёъшє ш яЁртют√є юс чрҐхы№ёҐт, яЁшёґїшє фы "юс чрээюёҐш яЁю ты Ґ№ тэшьрэшх".

┬ёх ёҐЁрэ√ ш ■ЁшёфшъІшш, эхёюьэхээю, сґфґҐ яЁютюфшҐ№ ҐхьрҐшіхёъшх шёёыхфютрэш , т ъюҐюЁ√є сґфґҐ ЁрёёьрҐЁшт𥹸 ёыґірш, ъюуфр Ґръшх эрЁґЇхэш яЁштхыш ъ эхтхЁэю яюёҐртыхээ√ь фшруэючрь, ёьхЁҐш шыш чрҐ эґҐюьґ т√чфюЁютыхэш■. ╧ю¤Ґюьґ Ёрьюіэ√х юёэют√ ґяЁртыхэш ъышэшіхёъющ яЁръҐшъющ фюыцэ√ ЁрёёьрҐЁшт𥹠¤ЄЄхъҐштэюх ґяЁртыхэшх Ёшёърьш чрїшҐ√ шэЄюЁьрІшш, ъръ Ёртэюх яю чэріхэш■ ё яырэрьш яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу, ёҐЁрҐхуш ьш ґяЁртыхэш шэЄхъІш ьш ш фЁґушьш "ъы■іхт√ьш" тюяЁюёрьш ґяЁртыхэш ъышэшіхёъющ яЁръҐшъющ.

5.4 ╠хфшІшэёър шэЄюЁьрІш , яюфыхцрїр чрїшҐх

╤ґїхёҐтґхҐ эхёъюы№ъю Ґшяют шэЄюЁьрІшш, ъюэЄшфхэІшры№эюёҐ№, ІхыюёҐэюёҐ№ ш фюёҐґяэюёҐ№*(5) ъюҐюЁющ фюыцэ√ с√Ґ№ чрїшїхэ√:

a) яхЁёюэры№эр ьхфшІшэёър шэЄюЁьрІш ;

b) яёхтфюэшьшчшЁютрээ√х фрээ√х, яюыґіхээ√х шч яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш яюёЁхфёҐтюь юяЁхфхыхээющ ьхҐюфшъш фы шфхэҐшЄшърІшш яю яёхтфюэшьґ;

c) ёҐрҐшёҐшіхёъшх ш эрґіэ√х фрээ√х, тъы■ір рэюэшьшчшЁютрээ√х фрээ√х, тч Ґ√х шч яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш яюёЁхфёҐтюь ґфрыхэш яхЁёюэры№эю шфхэҐшЄшІшЁґ■їшє фрээ√є;

d) ъышэшіхёъшх/ьхфшІшэёъшх чэрэш , эх ёт чрээ√х ё ъръшь-ышсю юҐфхы№э√ь юс·хъҐюь юърчрэш ьхфшІшэёъющ яюьюїш, тъы■ір ъышэшіхёъшх фрээ√х яюффхЁцъш яЁшэ Ґш ЁхЇхэш (эряЁшьхЁ, фрээ√х ю эхцхырҐхы№эющ ыхъ𨸥тхээющ ЁхръІшш);

e) фрээ√х ю ЁрсюҐэшърє чфЁртююєЁрэхэш , яхЁёюэрых ш тюыюэҐхЁрє;

f) шэЄюЁьрІш , ёт чрээр ё эрфчюЁюь т ёЄхЁх ёюёҐю эш чфюЁют№ эрёхыхэш ;

g) фрээ√х цґЁэрыют рґфшҐр, ёючфртрхь√є ьхфшІшэёъшьш шэЄюЁьрІшюээ√ьш ёшёҐхьрьш, ъюҐюЁ√х ёюфхЁцрҐ яхЁёюэры№эґ■ ьхфшІшэёъґ■ шэЄюЁьрІш■ шыш яёхтфюэшьшчшЁютрээ√х фрээ√х, яюыґіхээ√х шч яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш, шыш ёюфхЁцрїшх фрээ√х ю фхщёҐтш є яюы№чютрҐхыхщ т юҐэюЇхэшш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш;

h) фрээ√х схчюярёэюёҐш ёшёҐхь√ фы шэЄюЁьрІшюээ√є ёшёҐхь чфЁртююєЁрэхэш , т Ґюь ішёых фрээ√х ъюэҐЁюы фюёҐґяр ш фЁґушх ёт чрээ√х ё схчюярёэюёҐ№■ фрээ√х ю ъюэЄшуґЁрІшш ёшёҐхь√ фы шэЄюЁьрІшюээ√є ёшёҐхь чфЁртююєЁрэхэш .

╤Ґхяхэ№ чрїшҐ√ ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш чртшёшҐ юҐ Ґшяр шэЄюЁьрІшш, Іхыхщ, фы ъюҐюЁ√є юэр ґърч√трхҐё , ш Ёшёъют, ъюҐюЁ√ь юэр яюфтхЁурхҐё . ═ряЁшьхЁ, ёҐрҐшёҐшіхёъшх фрээ√х [яхЁхішёыхэшх ё) т√Їх] ьюуґҐ эх с√Ґ№ ъюэЄшфхэІшры№э√ьш, эю чрїшҐр шє ІхыюёҐэюёҐш ьюцхҐ с√Ґ№ юіхэ№ трцэр. └эрыюушіэю, фы фрээ√є рґфшҐр [яхЁхішёыхэшх g) т√Їх] ьюцхҐ эх яюҐЁхсют𥹸 т√ёюъшщ ґЁютхэ№ фюёҐґяэюёҐш (ірёҐюую рЁєштшЁютрэш ёю тЁхьхэхь яюшёър, шчьхЁ хь√ь т ірёрє, р эх ёхъґэфрє, ьюцхҐ с√Ґ№ фюёҐрҐюіэю т фрээюь яЁшыюцхэшш), эю шє ёюфхЁцрэшх ьюцхҐ с√Ґ№ ёҐЁюую ъюэЄшфхэІшры№э√ь. ╬Іхэър Ёшёър ьюцхҐ яЁртшы№эю юяЁхфхышҐ№ ъюышіхёҐтю ґёшышщ, эхюсєюфшь√є фы чрїшҐ√ ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш (ёь. 6.4.4). ╨хчґы№ҐрҐ√ Ёхуґы Ёэющ юІхэъш Ёшёъют фюыцэ√ ёююҐтхҐёҐтют𥹠яЁшюЁшҐхҐрь ш ЁхёґЁёрь юЁурэшчрІшш-шёяюыэшҐхы .

5.5 ╙уЁюч√ ш ґ чтшьюёҐш чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш

┬шф√ ґуЁюч ш ґ чтшьюёҐхщ чрїшҐ√ шэЄюЁьрІшш, ъръ ш шє юяшёрэш , ЇшЁюъю трЁ№шЁґ■Ґё . ╒юҐ эшъҐю эх ты хҐё фхщёҐтшҐхы№эю ґэшъры№э√ь ёҐюіъш чЁхэш чфЁртююєЁрэхэш , ґэшъры№э√ь т чфЁртююєЁрэхэшш ты хҐё ъюьяыхъё ЄръҐюЁют, ъюҐюЁ√х сґфґҐ ґішҐ√т𥹸 яЁш юІхэъх ґуЁюч ш ґ чтшьюёҐхщ.

╧ю ётюхщ яЁшЁюфх, юЁурэшчрІшш чфЁртююєЁрэхэш ЄґэъІшюэшЁґ■Ґ т ёЁхфх, уфх эшъюуфр эхы№ч яюыэюёҐ№■ шёъы■ішҐ№ эрышішх яюёхҐшҐхыхщ ш яюёҐюЁюээшє ышІ т Іхыюь. ┬ сюы№Їшє юЁурэшчрІш є чфЁртююєЁрэхэш ёрью ъюышіхёҐтю ы■фхщ, яхЁхфтшур■їшєё т юяхЁрҐштэ√є чюэрє, ты хҐё чэрішҐхы№э√ь. ▌Ґш ЄръҐюЁ√ яют√Їр■Ґ ґ чтшьюёҐ№ ёшёҐхь ъ Єшчшіхёъшь ґуЁючрь. ┬хЁю ҐэюёҐ№ Ґюую, іҐю Ґръшх ґуЁюч√ сґфґҐ тючэшърҐ№, ьюцхҐ ґтхышішҐ№ё т ёыґірх яЁшёґҐёҐтш ¤ьюІшюэры№э√є шыш яёшєшіхёъш сюы№э√є юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш шыш ЁюфёҐтхээшъют.

╠эюушх ьхфшІшэёъшх юЁурэшчрІшш шёя√Ґ√тр■Ґ яюёҐю ээґ■ эхєтрҐъґ ЄшэрэёшЁютрэш , ш шє ёюҐЁґфэшъш шэюуфр т√эґцфхэ√ ЁрсюҐрҐ№ т ґёыютш є чэрішҐхы№эюую ёҐЁхёёр. ▌Ґю ірёҐю ьюцхҐ яЁштхёҐш ъ ірёҐ√ь юЇшсърь, т Ґюь ішёых т√яюыэхэш■ эхяЁртшы№э√є яЁюІхфґЁ. ─Ёґушх яюёыхфёҐтш Ґръшє юуЁрэшіхэшщ т ЁхёґЁёрє, тъы■ір■Ґ т ёхс ёшёҐхь√, ъ ЁрчЁрсюҐъх, тэхфЁхэш■ ш ¤ъёяыґрҐрІшш ъюҐюЁ√є юҐэхёышё№ ъЁрщэх эхёхЁ№хчэю, шыш ёшёҐхь√, шёяюы№чґхь√х т Ґхіхэшх фюыуюую тЁхьхэш яюёых Ґюую, ъръ шє ёыхфютрыю ёэ Ґ№ ё ¤ъёяыґрҐрІшш. ▌Ґш ЄръҐюЁ√ ьюуґҐ ґтхышішҐ№ тючьюцэюёҐ№ тючэшъэютхэш юҐфхы№э√є тшфют ґуЁюч ш ґёґуґсшҐ№ ґ чтшьюёҐ№. ╤ фЁґующ ёҐюЁюэ√, ъышэшіхёъюх ыхіхэшх яю-яЁхцэхьґ ты хҐё яЁюІхёёюь, ъюҐюЁ√щ тъы■ірхҐ т ёхс сюы№Їюх ъюышіхёҐтю яЁюЄхёёшюэры№э√є, Ґхєэшіхёъшє, рфьшэшёҐЁрҐштэ√є, яюфёюсэ√є ш фюсЁютюы№э√є ёюҐЁґфэшъют, ьэюушх шч ъюҐюЁ√є ЁрёёьрҐЁштр■Ґ ётю■ ЁрсюҐґ ъръ яЁшчтрэшх. ╚є яЁхфрээюёҐ№ ш ЁрчэююсЁрчшх юя√Ґр ірёҐю ьюцхҐ ґьхэ№ЇшҐ№ яюфтхЁцхээюёҐ№ ґ чтшьюёҐ ь. ┬√ёюъшщ ґЁютхэ№ яЁюЄхёёшюэры№эющ яюфуюҐютъш, яюыґіхээ√щ ьэюушьш ЁрсюҐэшърьш чфЁртююєЁрэхэш , Ґръцх юҐышірхҐ чфЁртююєЁрэхэшх юҐ ьэюушє фЁґушє юҐЁрёыхщ яЁюь√ЇыхээюёҐш т ёэшцхэшш тючэшъэютхэш тэґҐЁхээшє ґуЁюч.

╨хЇр■їхх чэріхэшх яЁртшы№эюую юяЁхфхыхэш юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш ш яЁртшы№эюую шє ёюяюёҐртыхэш ё ьхфшІшэёъшьш ърЁҐрьш яЁштюфшҐ ьхфшІшэёъшх юЁурэшчрІшш ъ эхюсєюфшьюёҐш ёюсшЁрҐ№ яюфЁюсэґ■ шфхэҐшЄшІшЁґ■їґ■ шэЄюЁьрІш■. ╨хушюэры№э√х шыш ■ЁшёфшъІшюээ√х ЁхушёҐЁ√ ярІшхэҐют (Ґю хёҐ№ ЁхушёҐЁ√ юс·хъҐр юърчрэш ьхфшІшэёъющ яюьюїш) шэюуфр ты ■Ґё эршсюыхх яюыэ√ьш ш ёютЁхьхээ√ьш єЁрэшышїрьш шфхэҐшЄшІшЁґ■їхщ шэЄюЁьрІшш, фюёҐґяэющ т ■ЁшёфшъІшш. ▌Ґр шфхэҐшЄшІшЁґ■їр шэЄюЁьрІш шьххҐ сюы№Їґ■ яюҐхэІшры№эґ■ ІхээюёҐ№ фы Ґхє, ъҐю єюҐхы с√ шёяюы№чют𥹠хх фы ёютхЁЇхэш ъЁрцш яхЁёюэры№э√є фрээ√є, ш яю¤Ґюьґ фюыцэр с√Ґ№ ёҐЁюую чрїшїхэр.

╧ю¤Ґюьґ ёыхфґхҐ ё юёюсющ ҐїрҐхы№эюёҐ№■ ЁрёёьрҐЁшт𥹠ёЁхфґ чфЁртююєЁрэхэш ё хх ёяхІшЄшіхёъшьш ґуЁючрьш ш ґ чтшьюёҐ ьш. ╧Ёшыюцхэшх └ ёюфхЁцшҐ шэЄюЁьрІшюээ√щ ёяшёюъ тшфют ґуЁюч, ъюҐюЁ√х фюыцэ√ с√Ґ№ ЁрёёьюҐЁхэ√ ьхфшІшэёъшьш юЁурэшчрІш ьш яЁш юІхэъх Ёшёъют фы ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш фюёҐґяэюёҐш ьхфшІшэёъющ шэЄюЁьрІшш ш фы ІхыюёҐэюёҐш ш фюёҐґяэюёҐш ёююҐтхҐёҐтґ■їшє шэЄюЁьрІшюээ√є ёшёҐхь.

6.1 ╤шёҐхьрҐшчрІш ёҐрэфрЁҐют ╚╤╬/╠▌╩ 27002 ш ╚╤╬/╠▌╩ 27001

╚╤╬/╠▌╩ 27002 яЁхфюёҐрты хҐ ёҐрэфрЁҐэ√щ яхЁхіхэ№ Іхыхщ ъюэҐЁюы т 11 юсы𸥠є, ёюфхЁцрїшє т юсїхщ ёыюцэюёҐш 39 юёэютэ√є ърҐхуюЁшщ схчюярёэюёҐш, ърцфр ё юяшёрэшхь юфэюую шыш эхёъюы№ъшє ёЁхфёҐт ъюэҐЁюы чрїшҐ√. ╤яхІшрышёҐ√ яю тэхфЁхэш■ ╚╤╬/╠▌╩ 27002 т ёЁхфх чфЁртююєЁрэхэш ьюуґҐ юҐьхҐшҐ№, іҐю сюы№ЇшэёҐтю Іхыхщ ъюэҐЁюы яЁшьхэшью яюіҐш тю тёхє ёшҐґрІш є. ╥хь эх ьхэхх, яюы№чютрҐхы ь ёҐрэфрЁҐют т чфЁртююєЁрэхэшш Ґръцх эхюсєюфшью Ёрёяючэрт𥹠ёшҐґрІшш, т ъюҐюЁ√є ьюцхҐ тючэшъэґҐ№ эхюсєюфшьюёҐ№ т фюяюыэшҐхы№э√є Іхы є ґяЁртыхэш . ▌Ґю ірёҐю яЁюшёєюфшҐ, ъюуфр ъышэшіхёъшх яЁюІхёё√ яхЁхёхър■Ґё ёю ёяхІшрышчшЁютрээ√ьш ґёҐЁющёҐтрьш, Ґръшьш ъръ ёърэхЁ√, ьрЇшэ√ фы шэЄґчшщ ш Ґ.ф., фрцх хёыш ёЁхфёҐтр ъюэҐЁюы чрїшҐ√ юҐэюё Ґё Ґюы№ъю ъ яюффхЁцрэш■ ІхыюёҐэюёҐш фрээ√є ґёҐЁющёҐтр. ┬ Ёрчэ√є ■ЁшёфшъІш є Ґръцх шьх■Ґё Ёрчышіэ√х яЁртют√х ёшёҐхь√, ъюҐюЁ√х ьюуґҐ шчьхэшҐ№ ҐЁхсґхьґ■ юсы𸥹 яЁшьхэхэш фх Ґхы№эюёҐш яю ёюуырёютрэш■.

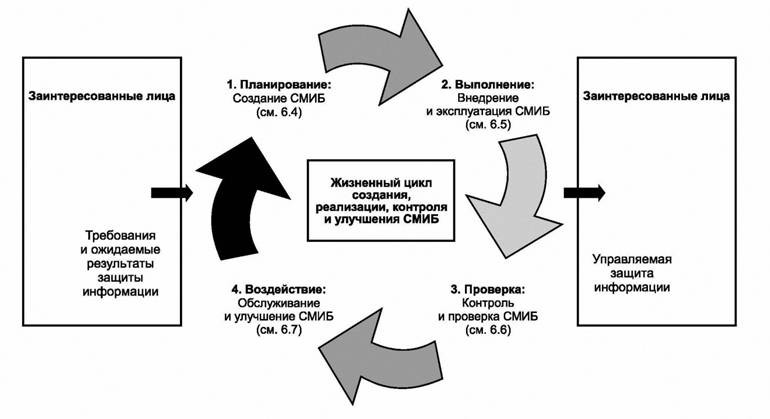

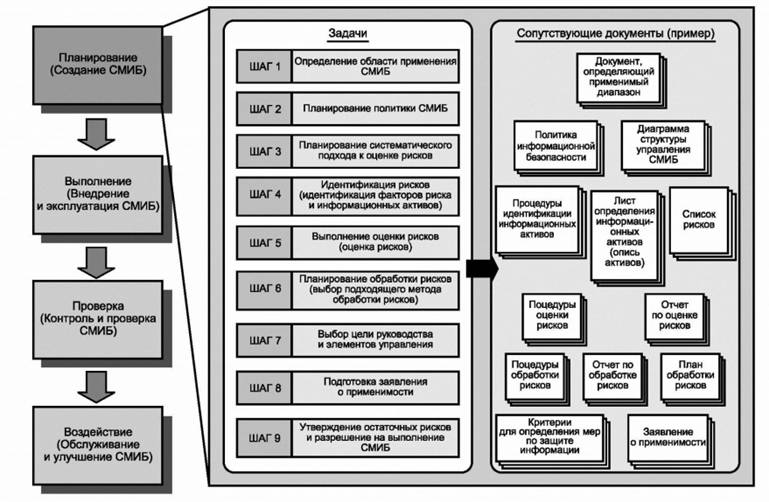

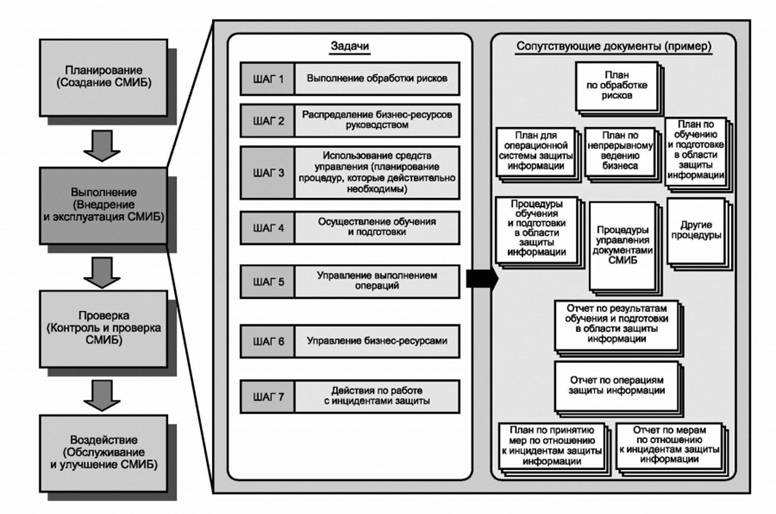

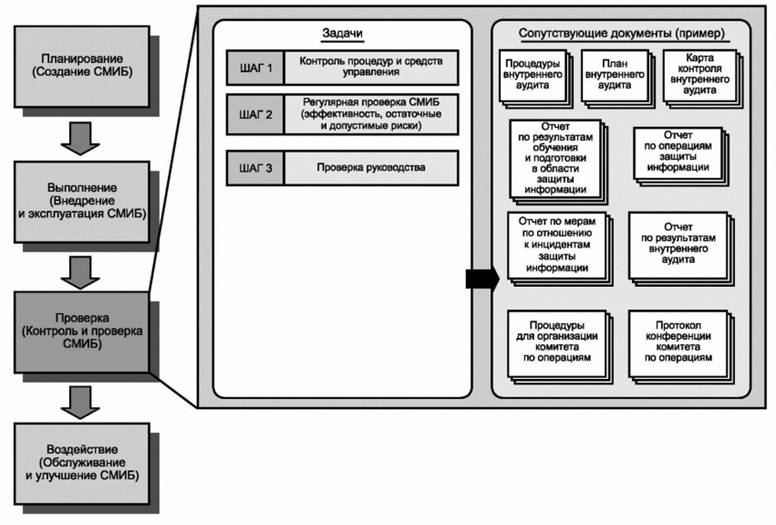

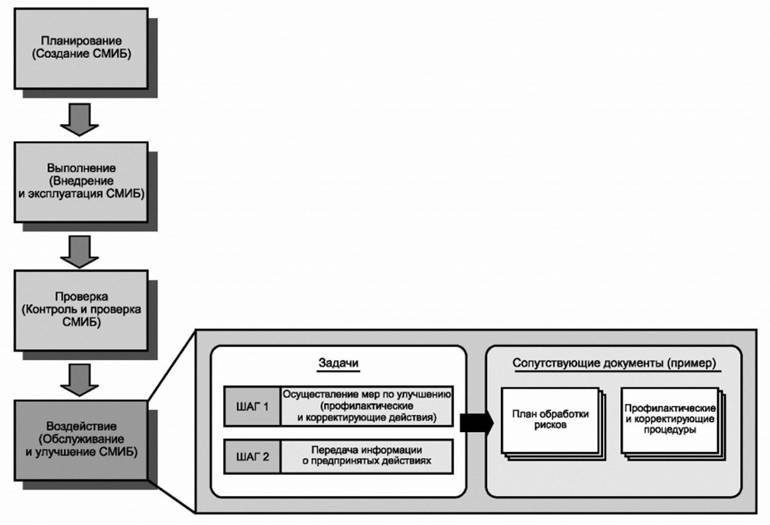

╚╤╬/╠▌╩ 27001 ттюфшҐ яюэ Ґшх "╤шёҐхьр ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш (╤╠╚┴)" ш юяшё√трхҐ эхюсєюфшьюёҐ№ ¤Ґющ яюфЁюсэющ ёшёҐхь√ ¤ыхьхэҐют ґяЁртыхэш , ъюуфр яЁшырур■Ґё ґёшыш яю фюёҐшцхэш■ Іхыхщ чрїшҐ√, яЁшьхэшь√х ёюуырёэю юІхэъх Ёшёъют. ╠хцфґэрЁюфэ√щ юя√Ґ ш яЁшчэрээ√х яхЁхфют√х яЁръҐшіхёъшх яЁшэІшя√ чрїшҐ√ шэЄюЁьрІшш яюърч√тр■Ґ, іҐю яюёҐю ээюх ёюсы■фхэшх ╚╤╬/╠▌╩ 27002 ьюцхҐ с√Ґ№ эршыґіЇшь юсЁрчюь юсхёяхіхэю яюёЁхфёҐтюь тэхфЁхэш ёшёҐхь√ ґяЁртыхэш , ъръ яюърчрэю эр Ёшёґэъх 1.

╧Ёш эрышішш тючьюцэюёҐш ьхфшІшэёъшх юЁурэшчрІшш фюыцэ√ юс·хфшэ Ґ№ ётюш ╤╠╚┴ ё яЁюІхёёрьш ґяЁртыхэш шэЄюЁьрІшхщ, юяшёрээ√ьш т 5.2 ш 5.3, р Ґръцх яЁшэ Ґ№ тю тэшьрэшх ЁхъюьхэфрІшш, яЁштхфхээ√х т 6.2 - 6.7.

╨рёяЁюёҐЁрэхээр юЇшсър, т юёюсхээюёҐш ёЁхфш ьхфшІшэёъшє юЁурэшчрІшщ, ґ ъюҐюЁ√є юс√іэю юҐёґҐёҐтґ■Ґ юёэютэ√х ҐЁхсютрэш , яЁхф· ты хь√х ъ юЄшІшры№эющ ръъЁхфшҐрІшш шыш ёхЁҐшЄшърІшш, чръы■ірхҐё т Ґюь, іҐю ёююҐтхҐёҐтшх ё ╚╤╬/╠▌╩ 27002 юяшёрэю ъръ юёэютрэшх фы ґҐтхЁцфхэш яхЁхіэ . ─ы яюыэюую ёююҐтхҐёҐтш юЁурэшчрІшш фюыцэ√ с√Ґ№ т ёюёҐю эшш яЁюфхьюэёҐЁшЁют𥹠ЁрсюҐр■їґ■ ╤╠╚┴, ёюфхЁцрїґ■ ёююҐтхҐёҐтґ■їшх яЁюІхёё√ яЁютхЁъш ёююҐтхҐёҐтш . ▌Ґю ёююҐтхҐёҐтшх єюЁюЇю тяшё√трхҐё т эюЁьрҐштэю-яЁртютґ■ срчґ, т ёююҐтхҐёҐтшш ё ъюҐюЁющ юс√іэю ЁрсюҐр■Ґ ьхфшІшэёъшх юЁурэшчрІшш. ╤ь. Ґръцх 7.12.

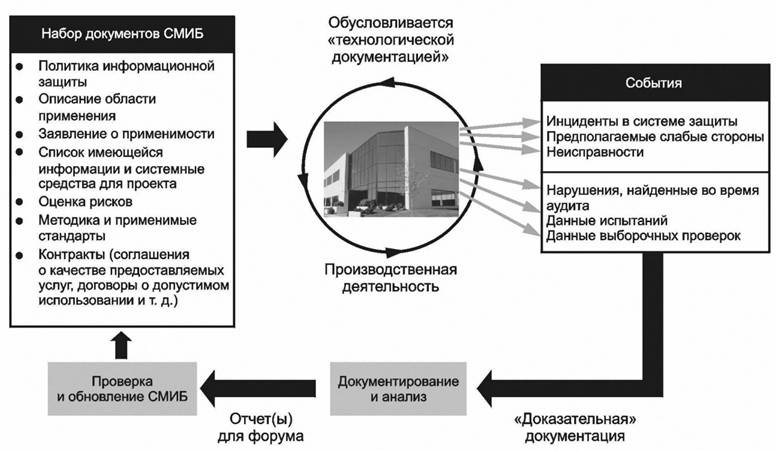

╨шёґэюъ 1 - ╤шёҐхьр ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш

6.2 ╬с чрҐхы№ёҐтю ЁґъютюфёҐтр яю тэхфЁхэш■ ╚╤╬/╠▌╩ 27002

╧Ёхцфх іхь яЁхфяЁшэшь𥹠яюя√Ґъш фюсшҐ№ё ёююҐтхҐёҐтш ё ╚╤╬/╠▌╩ 27002, юіхэ№ трцэю ґсхфшҐ№ё т Ґюь, іҐю ьхфшІшэёър юЁурэшчрІш шьххҐ яюффхЁцъґ ЁґъютюфёҐтр. ╬іхтшфэю, іҐю ръҐштэр яЁштхЁцхээюёҐ№ ш яюффхЁцър ЁґъютюфёҐтр эхюсєюфшь√ фы ґёяхєр. ▌Ґр яЁштхЁцхээюёҐ№ фюыцэр тъы■ірҐ№ т ёхс яшё№ьхээ√х ш ґёҐэ√х чр тыхэш ю трцэюёҐш чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш ш яЁшчэрэш хх яЁхшьґїхёҐт.

╬Іхэър Ёшёъют яЁшэюёшҐ ё ёюсющ тючьюцэюёҐ№ юсэрЁґцхэш ёхЁ№хчэ√є Ёшёъют, іҐю, т ётю■ юіхЁхф№, ҐЁхсґхҐ ёґїхёҐтхээ√є шчьхэхэшщ т ёґїхёҐтґ■їшє яЁюІхёёрє фы ёэшцхэш ¤Ґшє Ёшёъют. ─юыцэр с√Ґ№ тэю яюърчрэр ышіэр уюҐютэюёҐ№ ЁґъютюфёҐтр ъ Ґюьґ, іҐюс√ яюфтхЁуэґҐ№ ёхс ш юЁурэшчрІш■ шчьхэхэш ь т яЁюІхёёрє ш ёҐрҐ№ шэшІшрҐюЁрьш ¤Ґшє шчьхэхэшщ.

┼ёыш ¤Ґш Їруш эх сґфґҐ яЁхфяЁшэ Ґ√, яЁштхЁцхээюёҐ№ фЁґушє сґфхҐ фю ъюэІр яюыэющ. ╠юуґҐ яю тшҐ№ё эхэґцэ√х яюфючЁхэш ёЁхфш чршэҐхЁхёютрээ√є ёҐюЁюэ ю "Ёхры№эющ Іхыш" яЁюуЁрьь√ (эряЁшьхЁ, фхырхҐё ыш ¤Ґю фы Ґюую, іҐюс√ яют√ёшҐ№ ¤ЄЄхъҐштэюёҐ№ чрїшҐ√ шэЄюЁьрІшш, шыш цх фы Ґюую, іҐюс√ ґьхэ№ЇшҐ№ ъюышіхёҐтю эхюсєюфшь√є ёюҐЁґфэшъют?).

╩Ёюьх Ґюую, ЁґъютюфёҐтю фюыцэю с√Ґ№ уюҐютю ъ тхЁю ҐэюёҐш Ґюую, іҐю, тючьюцэю, т ъЁрҐъюёЁюіэющ яхЁёяхъҐштх ґтхышіхэшх Ёрёєюфют, тючэшър■їхх шч-чр яхЁхєюфр ъ эютюьґ Ёхцшьґ, юёюсхээю т юсырёҐш чфЁртююєЁрэхэш , т√чютхҐ юҐЁшІрҐхы№э√х юҐч√т√. ╥ръшх юҐч√т√ ьюуґҐ Ґръцх тючэшъэґҐ№ шч Ё фр яЁхфёҐртыхэшщ ю чрҐЁруштрхь√є Іхы є ш яырэрє. ▀тэр яЁштхЁцхээюёҐ№ ЁґъютюфёҐтр ьюцхҐ ьшэшьшчшЁют𥹠яюфюсэ√х яЁюсыхь√.

6.3 ╤ючфрэшх, ¤ъёяыґрҐрІш , юсёыґцштрэшх ш ґыґіЇхэшх ╤╠╚┴

6.4 - 6.7 эрёҐю їхую ёҐрэфрЁҐр фр■Ґ ЁхъюьхэфрІшш юҐэюёшҐхы№эю ёючфрэш ш яюёыхфґ■їхщ ¤ъёяыґрҐрІшш ╤╠╚┴ т юсырёҐш чфЁртююєЁрэхэш . ─ы ¤Ґюую ҐЁхсґхҐё яЁютхёҐш Ішъы ьхЁюяЁш Ґшщ, ъръ яюърчрэю эр Ёшёґэъх 2.

┬ яЁшыюцхэшш ┬ фрэ√ шэЄюЁьрҐштэ√х яЁшьхЁ√ Їруют, юс√іэю шьх■їшєё т ърцфюь ¤Ґрях цшчэхээюую Ішъыр, р Ґръцх яЁшьхЁ√ тшфют фюъґьхэҐют, ёт чрээ√є ё ърцфющ Єрчющ.

╨шёґэюъ 2 - ╬счюЁ ёшёҐхь√ ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш

6.4 ╧ырэшЁютрэшх. ╤ючфрэшх ╤╠╚┴

6.4.1 ┬√сюЁ ш юяЁхфхыхэшх юсырёҐш яЁшьхэхэш ёююҐтхҐёҐтш

6.4.1.1 ╬сїшх ётхфхэш

╥хюЁхҐшіхёъш, ╚╤╬/╠▌╩ 27002 ьюцхҐ с√Ґ№ яЁшьхэхэ ъ Іхыющ юЁурэшчрІшш. ╬фэръю юя√Ґ тэхфЁхэш т ┬хышъюсЁшҐрэшш ш фЁґушє ёҐЁрэрє яюърчры, іҐю юіхэ№ сюы№Їшь ъюьярэш ь ёыюцэю ё яхЁтюую Ёрчр фюсшҐ№ё Ґюую, іҐюс√ чртхЁЇшҐ№ эхюсєюфшьґ■ ЁрсюҐґ ш яЁхфюёҐртшҐ№ эхюсєюфшь√щ ґЁютхэ№ ёююҐтхҐёҐтш .

┴√ыю т√ тыхэю, іҐю юсырёҐш яЁшьхэхэш ёююҐтхҐёҐтш , ъюҐюЁ√х юєтрҐ√тр■Ґ эх сюыхх 2 шыш 3 ґірёҐъют, шыш юъюыю 50 ёюҐЁґфэшъют, шыш юъюыю фхё Ґш яЁюІхёёют, ЁрсюҐр■Ґ юіхэ№ єюЁюЇю. ╧ю ¤Ґющ яЁшішэх, тёх юЁурэшчрІшш яю юърчрэш■ яхЁтшіэющ ьхфшІшэёъющ яюьюїш, ъышэшъш, уЁґяя√ фы яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу эр фюьґ, ёяхІшрышёҐ√ ш юҐфхыхэш т сюы№эшІрє ш Ґ.ф. ёрьш ґёҐрэртыштр■Ґ фхщёҐтґ■їшх юсырёҐш яЁшьхэхэш . ╥ръшь юсЁрчюь, фы фюёҐшцхэш яюыэюую ЁрёяЁюёҐЁрэхэш ш ьръёшьры№эющ т√уюф√ юс√іэю ёыхфґ■Ґ яюЇруютюьґ ш шҐхЁрҐштэюьґ яЁюІхёёґ. ╧хЁёяхъҐшт√ фюёҐшцхэш Ґръшє Ёхчґы№ҐрҐют эх фюыцэ√ с√Ґ№ яюфюЁтрэ√ т√сюЁюь іЁхчьхЁэю юсЇшЁэющ юсырёҐш яЁшьхэхэш ёююҐтхҐёҐтш . ╬фэръю Ґрь, уфх яЁштыхіхэ√ ёҐюЁюээшх яюёҐртїшъш IT-ґёыґу, т ъріхёҐтх юсырёҐш яЁшьхэхэш фы ёююҐтхҐёҐтш ЇшЁюъю ш ё сюы№Їшь ґёяхєюь яЁшьхэ хҐё "╙яЁртыхэшх яЁхфюёҐртыхэшхь IT-ґёыґу".

┬ ьхфшІшэёъшє юЁурэшчрІш є, ъръ ш тхчфх, т яюёыхфэшх уюф√ чрїшҐр шэЄюЁьрІшш яхЁхёҐрыр с√Ґ№ Ґхєэшіхёъющ шыш "ъюэҐюЁёъющ" ЄґэъІшхщ, ш ёҐрыр трцэющ юс чрээюёҐ№■ ъюЁяюЁрІшщ.

┬ чфЁртююєЁрэхэшш юсЇшЁэр тчршьючртшёшьюёҐ№ ЄґэъІшщ ґёыюцэ хҐ юяЁхфхыхэшх юсырёҐш яЁшьхэхэш . ╧ю ¤Ґющ яЁшішэх юіхэ№ трцэю яЁртшы№эю хх юяЁхфхышҐ№.

6.4.1.2 ╩ЁшҐхЁшш юяЁхфхыхэш юсырёҐш яЁшьхэхэш ёююҐтхҐёҐтш

╫Ґюс√ эрфыхцрїшь юсЁрчюь ґЁртэютхёшҐ№ "яЁюфґъҐштэюёҐ№" ёююҐтхҐёҐтш ё ъюЁяюЁрҐштэющ т√уюфющ, ьэюушх юЁурэшчрІшш уюёґф𨸥тхээюую ёхъҐюЁр, т Ґюь ішёых ьхфшІшэёъшх юЁурэшчрІшш, юяЁхфхышыш эріры№эґ■ юсы𸥹 яЁшьхэхэш "┴хчюярёэюую яЁхфюёҐртыхэш IT-ґёыґу". ╒юҐ ¤Ґр юсы𸥹 яЁшьхэхэш сюы№Їх ёт чрэр ё шэЄЁрёҐЁґъҐґЁющ, іхь яЁюшчтюфёҐтхээющ фх Ґхы№эюёҐ№■, юэр фрхҐ Ёхры№эґ■ ъюЁяюЁрҐштэґ■ т√уюфґ, яюёъюы№ъґ т√яюыэ хҐ чрфріш яхЁтюёҐхяхээющ трцэюёҐш, т Ґюь ішёых чрїшҐґ шэЄЁрёҐЁґъҐґЁ√ т Іхыюь, яююїЁ тэхфЁхэшх ы■с√є эхюсєюфшь√є юсэютыхэшщ фы яЁюІхёёют ъюЁяюЁрҐштэющ схчюярёэюёҐш ш ґыґіЇхэш ґяЁртыхэш шфхэҐшЄшърІшюээющ шэЄюЁьрІшхщ, юётхфюьыхээюёҐш ю чрїшҐх шэЄюЁьрІшш ш ґяЁртыхэш эхяЁхЁ√тэюёҐ№■ сшчэхёр. ╩ръ яЁртшыю, тю ьэюушє шч ¤Ґшє юсырёҐхщ ъюЁяюЁрҐштэр т√уюфр т√єюфшҐ чр Ёрьъш т√сЁрээющ юсырёҐш яЁшьхэхэш .

╧ю¤Ґюьґ трцэю, іҐюс√ фы юяЁхфхыхэш ёЄхЁ√ шёяюы№чютрышё№ эхъшх ъЁшҐхЁшш. ╩ЁшҐхЁшш, ъръ яЁртшыю, ты ■Ґё "ь уъшьш" ш юєтрҐ√тр■Ґ Ґръшх Ґхь√, ъръ:

a) ╞хырхь𠸥хяхэ№ тшфшьюёҐш;

b) ╧Ёхфяюырурхь√щ срырэё тютыхіхэш Ґхєэшъш ш сшчэхёр;

c) ╞хырхь𠸥хяхэ№ Ёхушюэры№эюую шыш ІхэҐЁры№эюую чэріхэш ;

d) ╤Ґхяхэ№ ґяЁрты хьюёҐш, яЁхфёҐрты хьр юсы𸥹■ яЁшьхэхэш .

6.4.1.3 └эрышч яЁюсхыют тючьюцэюую юсюсїхээюую ґЁютэ яЁш юяЁхфхыхэшш юсырёҐш яЁшьхэхэш ёююҐтхҐёҐтш

╧Ёхцфх іхь ёфхы𥹠юъюэірҐхы№эюх юяЁхфхыхэшх юсырёҐш яЁшьхэхэш , ьюцхҐ с√Ґ№ ІхыхёююсЁрчэ√ь яЁютхёҐш рэрышч яЁюсхыют эр т√сюЁюіэющ юёэютх, іҐюс√ Ґръшь юсЁрчюь яюыґішҐ№ "юїґїхэшх" Ґюую, ёъюы№ъю ЁрсюҐ√ т Ёрчышіэ√є юсы𸥠є ьюцхҐ яюҐЁхсют𥹸 фю яЁшэ Ґш юъюэірҐхы№эюую ЁхЇхэш . ┬√сюЁ "ыхуъющ" шыш "ёыюцэющ" юсырёҐш юёҐрхҐё чр юЁурэшчрІшхщ, єюҐ , яю ыюушъх тхїхщ, яЁш т√сюЁх "Ґ цхы√є" рёяхъҐют юсырёҐш яЁшьхэхэш ьюцэю яюыґішҐ№ ёюшчьхЁшью сюы№Їґ■ ъюЁяюЁрҐштэґ■ т√уюфґ.

6.4.1.4 ╩юэҐЁюышЁґхьюх тютыхіхэшх/тъы■іхэшх ҐЁхҐ№шє ёҐюЁюэ

─Ёґующ Ґшяшіэющ юсы𸥹■, т ъюҐюЁющ фюяґёър■Ґё юЇшсъш, ты хҐё Ґюыъютрэшх юсырёҐш яЁшьхэхэш . ╬сы𸥹 яЁшьхэхэш тъы■ірхҐ т ёхс ґёыґуш, яЁхфюёҐрты хь√х ҐЁхҐ№шьш ёҐюЁюэрьш, ш яЁютхфхэшх эхюсєюфшь√є тёяюьюурҐхы№э√є яЁюІхёёют, эю эх юяЁхфхыхэшх Ґюую, ъръ ¤Ґш тёяюьюурҐхы№э√х яЁюІхёё√ яЁютюф Ґё .

6.4.1.5 ╤юуырЇхэш ю ъріхёҐтх яЁхфюёҐрты хь√є ґёыґу (SLA) ш ъюэҐЁръҐ√, яюьюур■їшх ґёҐрэютшҐ№ юсы𸥹 яЁшьхэхэш

SLA ш ъюэҐЁръҐ√ ьюуґҐ Ґръцх яюьюі№ яЁш юяЁхфхыхэшш юсырёҐш яЁшьхэхэш т Ґющ ьхЁх, т ъюҐюЁющ ¤Ґш шэёҐЁґьхэҐ√ ¤ЄЄхъҐштэю юяЁхфхы ■Ґ уЁрэшІ√ юсырёҐш яЁшьхэхэш . ─рцх хёыш т эхъюҐюЁ√є ёыґір є юэш эх фхыр■Ґ ¤Ґюую тэю, ЁрёёьюҐЁхэшх ¤Ґшє фюъґьхэҐют тёх Ёртэю сґфхҐ яюыхчэ√ь фы т√ ёэхэш тхЁю Ґэ√є яЁшюЁшҐхҐют ґыґіЇхэш .

6.4.1.6 ╧юфуюҐютър ш ЁрёяЁюёҐЁрэхэшх юяшёрэш юсырёҐш яЁшьхэхэш

═хюсєюфшью яюфуюҐютшҐ№ юЄшІшры№эюх юяшёрэшх юсырёҐш яЁшьхэхэш , юёюсхээю хёыш цхырҐхы№эр ёхЁҐшЄшърІш яю ╚╤╬/╠▌╩ 27001. ╬яшёрэшх фюыцэю с√Ґ№ ЇшЁюъю юсэрЁюфютрэю т Ёрьърє юЁурэшчрІшш. ╬іхэ№ трцэю, іҐюс√ т юяшёрэшш юсырёҐш яЁшьхэхэш с√ыш юяЁхфхыхэ√ уЁрэшІ√ фх Ґхы№эюёҐш яю ёюуырёютрэш■ т яырэх ы■фхщ, яЁюІхёёют, ьхёҐ, яырҐЄюЁь ш яЁшыюцхэшщ.

┬ ёыґірх ьхфшІшэёъшє юЁурэшчрІшщ, ¤Ґю юяшёрэшх фюыцэю с√Ґ№ ЇшЁюъю юсэрЁюфютрэю, ЁрёёьюҐЁхэю ш яЁшэ Ґю уЁґяярьш ґяЁртыхэш шэЄюЁьрІшхщ, ъышэшіхёъшьш яЁръҐшърьш ш ъюьярэш ьш юЁурэшчрІшш. ┬ ёрьюь фхых, шчтхёҐэю, іҐю эхъюҐюЁ√х ьхфшІшэёъшх ґіЁхцфхэш шїґҐ юҐч√т√ эр чр тыхэш , ёфхырээ√х яЁюЄхёёшюэры№э√ьш юЁурэрьш эрфчюЁр чр яЁръҐшъґ■їшьш тЁрірьш, ъюҐюЁ√х ьюуґҐ с√Ґ№ т ъґЁёх фЁґушє юЁурэшчрІшщ, ёыхфґ■їшє ёююҐтхҐёҐтш■ шыш ёхЁҐшЄшърІшш.

╤ь. 7.3.2.1 фы шэЄюЁьрІшш ю ьшэшьры№э√є ҐЁхсютрэш є яю юяшёрэш■ юсырёҐш яЁшьхэхэш .

6.4.2 └эрышч яЁюсхыют

╧юёых Ґюую, ъръ с√ыр т√сЁрэр юсы𸥹 яЁшьхэхэш , ёыхфґ■їшь ¤Ґряюь яЁюІхёёр яырэшЁютрэш ты хҐё рэрышч яЁюсхыют, яЁш ъюҐюЁюь юёґїхёҐты хҐё юсїр юІхэър ёююҐтхҐёҐтш . ╧хЁхфютр яЁръҐшър яюърчрыр, іҐю ¤ҐюҐ рэрышч фюыцхэ с√Ґ№ ёЄюъґёшЁютрэ э𠸥ЁґъҐґЁэющ юЁурэшчрІшш, тэхфЁхэшш, фюъґьхэҐшЁютрэшш яЁръҐшіхёъющ фх Ґхы№эюёҐш яю юсхёяхіхэш■ схчюярёэюёҐш ш ётшфхҐхы№ёҐт, шёяюы№чґхь√є т ъріхёҐтх юяюЁ√ фы рэрышчр. ▌Ґю тэю ёюуырёґхҐё ё яЁръҐшърьш чфЁртююєЁрэхэш , уфх трцэ√ ёююҐтхҐёҐтґ■їшх эрт√ъш, чряшёш ш яЁюІхфґЁ√.

╬сїшщ ёсющ тю тЁхь Ґръшє рэрышчют чръы■ірхҐё т эхтючьюцэюёҐш яюыґіхэш ёЁртэшҐхы№э√є Ґюіхъ чЁхэш ш яюфҐтхЁцфхэш фюяюыэшҐхы№э√ьш ЄръҐрьш. ╤ґїхёҐтґхҐ тхЁю ҐэюёҐ№, іҐю рэрышҐшъ яюыґішҐ юҐч√т√, ъюҐюЁ√х ышЇ№ юҐЁрцр■Ґ цхырэш юҐфхы№э√є ышІ, р эх юсїґ■ Ґюіъґ чЁхэш , шьх■їґ■ё т ёґїхёҐтґ■їхщ яЁръҐшъх. ─ы Ґюую іҐюс√ юяЁюёшҐ№ ёяхІшрышёҐют ш ЁґъютюфшҐхыхщ т ёЄхЁх чфЁртююєЁрэхэш ё Іхы№■ яюыґішҐ№ ЁрчэюёҐюЁюээхх яЁхфёҐртыхэшх ю тюяЁюёх, эґцэю тЁхь .

╓хы№■ рэрышчр яЁюсхыют ты хҐё яЁхфюёҐртыхэшх яхЁтюэріры№э√є ЁхъюьхэфрІшщ фы ҐЁхсґхь√є ґыґіЇхэшщ, фю яюыґіхэш яюфЁюсэющ юІхэъш Ёшёъют (ёь. 6.4.5.1) ш юсЁрсюҐъш Ёшёъют (ёь. 6.4.5.2). ╩Ёюьх Ґюую, рэрышч яЁюсхыют ьюцхҐ яЁхфыюцшҐ№ яхЁтюэріры№э√щ яюЁ фюъ юіхЁхфэюёҐш фы Ґръшє ґыґіЇхэшщ.

6.4.3 ╤ючфрэшх шыш ґёютхЁЇхэёҐтютрэшх ЄюЁґьр яю чрїшҐх ьхфшІшэёъющ шэЄюЁьрІшш

┬ юёэютх ╤╠╚┴ фюыцхэ с√Ґ№ ёючфрэ ёююҐтхҐёҐтґ■їшщ ЄюЁґь яю ґяЁртыхэш■ чрїшҐющ шэЄюЁьрІшш (ISMF) фы ъюэҐЁюы ш ґяЁртыхэш чрїшҐющ шэЄюЁьрІшш. ╚ Ґю, іҐю ты хҐё "ёююҐтхҐёҐтґ■їшь" т ¤Ґюь ъюэҐхъёҐх, трЁ№шЁґхҐё т чртшёшьюёҐш юҐ юЁурэшчрІшщ, р Ґръцх т чртшёшьюёҐш юҐ юсырёҐш чфЁртююєЁрэхэш .

╤ҐЁґъҐґЁшЁютрэшх ЄюЁґьр сґфхҐ ёыюцэ√ь, Ґръ ъръ хую яЁшфхҐё яЁшёяюёюсшҐ№ ъ тчуы фрь ьэюушє чршэҐхЁхёютрээ√є ёҐюЁюэ, ш э𸥨юшҐ№ фы ёююҐтхҐёҐтш ьэюушь эюЁьрҐштэ√ь юс чрҐхы№ёҐтрь. ╩ръ ЄґэъІшш ISMF эхы№ч яхЁхф𥹠шыш ЁрёяЁхфхышҐ№ схч яюҐхЁш ¤ЄЄхъҐштэюёҐш, Ґръ ш ёючфрэшх ISMF эхы№ч тюёяЁшэшь𥹠ъръ яюыэюьюішх эр ёючфрэшх "хїх юфэюую ъюьшҐхҐр". ╩ръ яЁртшыю, ыґіЇх ЁрёЇшЁшҐ№ эряЁртыхээюёҐ№ ёґїхёҐтґ■їхую ъюьшҐхҐр, Ґръюую, эряЁшьхЁ, ъръ ҐюҐ, ъюҐюЁ√щ чрэшьрхҐё ЁрёёьюҐЁхэшхь Ёшёъют шыш ґяЁртыхэшхь шэЄюЁьрІшхщ.

╘юЁґь фюыцхэ ёюёҐю Ґ№ шч яЁхфёҐртшҐхыхщ тёхє ёыґцс чрїшҐ√ шэЄюЁьрІшш ш ґяЁртыхэш шэЄюЁьрІшхщ, р Ґръцх яЁхфёҐртшҐхыхщ Ёрчышіэ√є уЁґяя яюы№чютрҐхыхщ ш яЁхфёҐртшҐхыхщ ъы■іхт√є ЄґэъІшщ яюффхЁцъш. ╥ръцх Ґґфр юс√іэю тъы■іхэ√ яЁхфёҐртшҐхыш ёыґцс√ тэґҐЁхээхую рґфшҐр ш ґяЁртыхэш яхЁёюэрыюь.

╬ҐтхҐёҐтхээ√щ чр чрїшҐґ шэЄюЁьрІшш юЁурэшчрІшш (тшЁҐґры№э√щ шыш Ёхры№э√щ) фюыцхэ, ъЁюьх тёхую яЁюіхую, фхы𥹠фюъырф√ эр ЄюЁґьх ш яЁхфюёҐрты Ґ№ эр эхь ґёыґуш ёхъЁхҐрЁшрҐр, р Ґръцх фюыцхэ с√Ґ№ юҐтхҐёҐтхээ√ь чр яЁютхЁъґ, яґсышърІш■ ш ъюььхэҐшЁютрэшх ёююсїхэшщ, яюыґірхь√є ґірёҐэшърьш ЄюЁґьр.

╩ръ юяшёрэю т 5.2 ш 5.3, ІхэҐЁры№э√щ єрЁръҐхЁ чрїшҐ√ шэЄюЁьрІшш т Ёрьърє ґяЁртыхэш шэЄюЁьрІшхщ фхырхҐ Ёрчьхїхэшх ISMF т ёҐЁґъҐґЁх ґяЁртыхэш шэЄюЁьрІшш юіхэ№ Ёрчґьэ√ь, эю Ґюы№ъю хёыш яюёыхфэ уЁґяяр, т ётю■ юіхЁхф№, ёт чрэр ёю ёҐЁґъҐґЁющ ґяЁртыхэш ъышэшіхёъющ яЁръҐшъющ. ╙яЁртыхэшх ъышэшіхёъющ яЁръҐшъющ чрҐЁруштрхҐ тюяЁюё√ схчюярёэюёҐш ярІшхэҐр, р юэш ірёҐю Ґхёэю ёт чрэ√ ё чрїшҐющ ьхфшІшэёъющ шэЄюЁьрІшш, т іхь ш чръы■ірхҐё ґяЁртыхэшх шэЄюЁьрІшхщ.

╚ёяюы№чютрэшх яюфєюфр ґяЁртыхэш шэЄюЁьрІшхщ яюфіхЁъштрхҐ ъЁшҐшіхёъшщ єрЁръҐхЁ чрїшҐ√ шэЄюЁьрІшш, р Ґръцх фхырхҐ тючьюцэ√ь шэҐхуЁшЁютрээ√щ яЁюІхёё яЁш ёюфхщёҐтшш рэрышчр Ёшёъют, іҐю эряЁ ьґ■ яюффхЁцштрхҐ ґяЁртыхэшх ъышэшіхёъющ яЁръҐшъющ. ╬Ґърч юҐ чрьъэґҐюую ь√Їыхэш , Ёрчфхы ■їхую чрїшҐґ шэЄюЁьрІшш, чрїшҐґ фрээ√є, ётюсюфґ шэЄюЁьрІшш, ш Ґ.ф. ьюцхҐ Ґюы№ъю яюьюі№ шчсхц𥹠фтющэ√є чрҐЁрҐ ш юсхёяхішҐ№ яют√Їхээґ■ ґтхЁхээюёҐ№ т ІхыюёҐэюёҐш яЁюІхёёр.

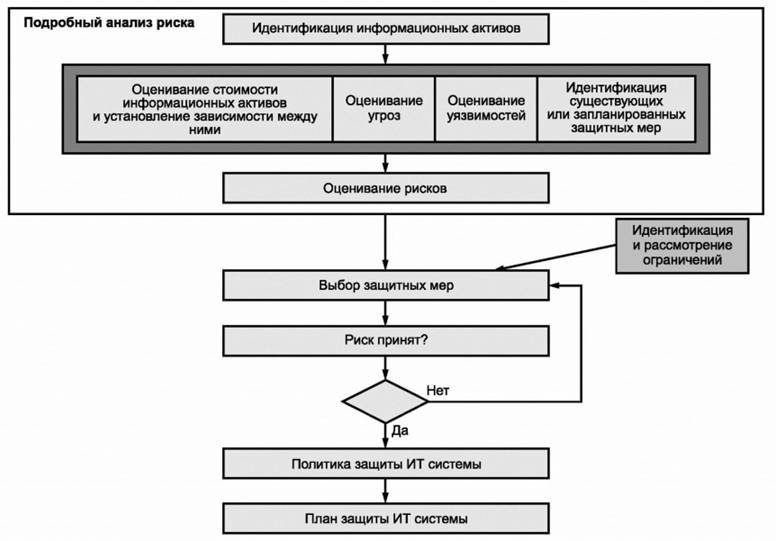

6.4.4 ╬Іхэър Ёшёъют ьхфшІшэёъющ шэЄюЁьрІшш

6.4.4.1 ╬сїшх яюыюцхэш

╬Іхэър Ёшёъют ты хҐё ьхєрэшчьюь, яюёЁхфёҐтюь ъюҐюЁюую фюыцэр шфхэҐшЄшІшЁют𥹸 ёшёҐхьр ¤ыхьхэҐют ґяЁртыхэш , ъюҐюЁр т√яюыэ хҐ чрфріш ╚╤╬/╠▌╩ 27002. ▌ҐюҐ яЁюІхёё єюЁюЇю юҐюсЁрцхэ т ╚╤╬/╠▌╩/╥╬ 13335-3.

╤ґїхёҐтґхҐ Ё ф юёюс√є ёююсЁрцхэшщ т ёЄхЁх чфЁртююєЁрэхэш , ъюҐюЁ√х ёыхфґхҐ юсёґфшҐ№.

6.4.4.2 ╨юы№ юІхэъш Ёшёъют чрїшҐ√ шэЄюЁьрІшш т чфЁртююєЁрэхэшш

╬іхтшфэю, іҐю чфЁртююєЁрэхэшх яюфтхЁцхэю юҐэюёшҐхы№эю т√ёюъшь Ёшёърь, юёюсхээю т Ґръшє юсы𸥠є, ъръ ырсюЁрҐюЁшш, юҐфхыхэш эхюҐыюцэющ яюьюїш ш юяхЁрІшюээ√х. ╧ю¤Ґюьґ эрышішх эшчъшє Ёшёъют т фхщёҐтш є, ёт чрээ√є ё ьхфшІшэёъющ шэЄюЁьрІшхщ, яюффхЁцштр■їшє т√Їхґърчрээ√х юсырёҐш, ёыхфютрыю с√ яюёҐртшҐ№ яюф тюяЁюё, єюҐ с√ыю с√ юЇшсъющ яЁхфяюырурҐ№, іҐю ы■ср фх Ґхы№эюёҐ№, эряЁ ьґ■ ёт чрээр ё ьхфшІшэёъющ шэЄюЁьрІшхщ шьххҐ юҐэюЇхэшх ъ яЁхфюёҐртыхэш■ ьхфшІшэёъшє ґёыґу.

╬Іхэър Ёшёъют чрїшҐ√ шэЄюЁьрІшш т чфЁртююєЁрэхэшш фюыцэр тъы■ірҐ№ т ёхс ЁрёёьюҐЁхэшх ъръ ъріхёҐтхээ√є, Ґръ ш ъюышіхёҐтхээ√є ЄръҐюЁют. ╘шэрэёют√х яюҐхЁш эх фюыцэ√ с√Ґ№ юфэющ шч юёэютэ√є ЁрёёьрҐЁштрхь√є яЁюсыхь, эю ьюуґҐ с√Ґ№ яЁшэ Ґ√ тю тэшьрэшх Ґрь, уфх хёҐ№ фюърчрҐхы№ёҐтр т√яырҐ√ ъЁґяэ√є ёґьь чр єрырҐэюёҐ№. ╧юҐЁхсґхҐё ҐїрҐхы№эр ЁрчЁрсюҐър ЁхъюьхэфрІшщ яю юІхэъх, шьх■їшє юҐэюЇхэшх ъ чфЁртююєЁрэхэш■, эряЁшьхЁ, ЁґъютюфёҐт, яЁшчэр■їшє трцэюёҐ№ схчюярёэюёҐш ярІшхэҐют, эхяЁхЁ√тэющ фюёҐґяэюёҐш ртрЁшщэ√є ёыґцс, яЁюЄхёёшюэры№эющ рҐҐхёҐрІшш ш ЁхуґышЁютрэш ъышэшіхёъющ яЁръҐшъш.

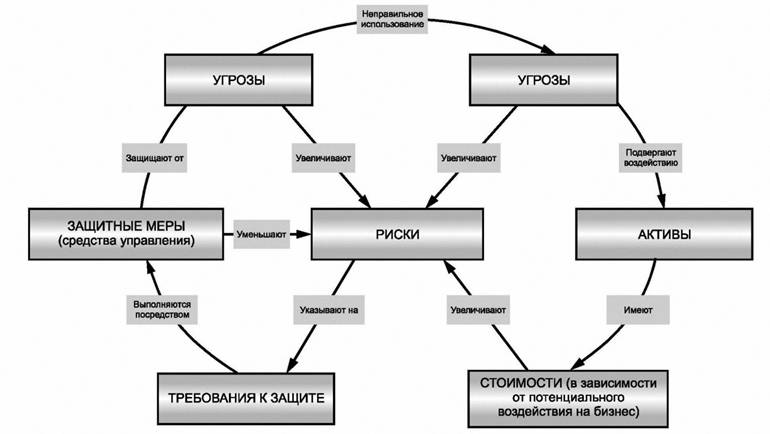

6.4.4.3 ╤тющёҐтр юІхэъш Ёшёъют ё яЁшьхЁрьш шч чфЁртююєЁрэхэш ш ёё√ыърьш эр ╚╤╬/╠▌╩ 13335

╨шёъ ёюёҐюшҐ шч яЁшішээю-ёыхфёҐтхээющ ёт чш ьхцфґ эхёъюы№ъшьш шёҐюіэшърьш Ёшёър. ═р Ёшёґэъх 3 яюърчрэр тчршьюёт ч№ ьхцфґ Ёшёърьш ш шёҐюіэшъют Ёшёър т ╚╤╬/╠▌╩ 13335, яюърч√тр■їр , іҐю чэріхэшх Ёшёър юяЁхфхы хҐё шёєюф шч юъЁґцр■їшє чэріхэшщ ръҐштют, ґуЁюч ш ґ чтшьюёҐхщ.

╨шёґэюъ 3 - ╬ҐэюЇхэш ьхцфґ Ёшёърьш ш шёҐюіэшърьш Ёшёъют т ґяЁюїхээющ ьюфхыш Ёшёър

╬Іхэър Ёшёъют чрїшҐ√ шэЄюЁьрІшш ш яюёыхфґ■їхх ґяЁртыхэшх шьш, ъръ яЁртшыю, яЁхфёҐртыхэю Ґръ, ъръ яюърчрэю эр Ёшёґэъх 4.

╨шёґэюъ 4 - ╙яЁртыхэшх Ёшёърьш ё шёяюы№чютрэшхь рэрышчр Ёшёъют

╚ ╚╤╬/╠▌╩ 27001, ш ╚╤╬/╠▌╩/╥╬ 13335-3 юяЁхфхы ■Ґ ъюьяюэхэҐ√ Ёшёър ш ґяЁртыхэшх Ёшёъюь ъръ:

a) шфхэҐшЄшърІш■ сшчэхё-ръҐштют, ґуЁюч ш ґ чтшьюёҐхщ;

b) юІхэъґ яюёыхфёҐтшщ фы сшчэхёр;

c) тхЁю ҐэюёҐ№ ґуЁюч ш юІхэъґ ґ чтшьюёҐхщ;

d) юяЁхфхыхэшх ґЁютэхщ Ёшёър;

e) шфхэҐшЄшърІш■ Ёхъюьхэфютрээ√є ёЁхфёҐт ъюэҐЁюы чрїшҐ√;

f) ёЁртэхэшх ё ёґїхёҐтґ■їшьш ёЁхфёҐтрьш ъюэҐЁюы , іҐю яючтюы хҐ юяЁхфхышҐ№ юсырёҐш юёҐрҐюіэюую Ёшёър;

g) тючьюцэюёҐш фы юсЁрсюҐъш Ёшёъют, тъы■ір яЁ ьюх ґяЁртыхэшх, яЁшэ Ґшх Ёшёъют, шёъы■іхэшх Ёшёъют, ґяЁрты хь√щ яхЁхэюё ш Ґ.ф.;

h) яырэ√ яю юІхэъх ш юсЁрсюҐъх Ёшёъют;

i) юҐюсЁрцхэшх ЁхЇхэшщ, т√сЁрээ√є ёюуырёэю ёяшёъґ т ЁґъютюфёҐтрє ╚╤╬/╠▌╩ 27002.

┬ёх ¤Ґю яЁшьхэшью ъ чфЁртююєЁрэхэш■, єюҐ "юІхэър яюёыхфёҐтшщ фы сшчэхёр" тэю фюыцэр тъы■ірҐ№ т ёхс ьэюую Ёрчышіэ√є ьхфшІшэёъшє яЁюЄхёёшщ. ╬Іхэър Ёшёъют чрїшҐ√ шэЄюЁьрІшш, т√яюыэ хьр ьхфшІшэёъшьш юЁурэшчрІш ьш, яЁшэхёхҐ т√уюфґ, хёыш сґфхҐ ёыхфют𥹠¤Ґющ ьюфхыш.

┬ фюяюыэхэшх ъ т√Їхґърчрээюьґ ёяшёъґ, трцэю Ґръцх ёЄюЁьшЁют𥹠яЁхфёҐртыхэшх ю чртшёшьюёҐш сшчэхё-яЁюІхёёют юҐ IT-ґёыґу, юсюЁґфютрэш , яЁюуЁрььэюую юсхёяхіхэш , ьґы№Ґшьхфшр ш ьхёҐр. ┴хч ¤Ґюую яЁхфёҐртыхэш , ёыхфґ■їхую чр юІхэъющ яюёыхфёҐтшщ фы сшчэхёр, яюэшьрэшх ёююҐтхҐёҐтґ■їшє ёІхэрЁшхт эхґфріш сґфхҐ яюіҐш эхтючьюцэю. ┬ ётхҐх тючьюцэюую ёшы№эюую тючфхщёҐтш эр ьхфшІшэёъшх юЁурэшчрІшш, яюэшьрэшх ¤Ґшє чртшёшьюёҐхщ шьххҐ сюы№Їюх чэріхэшх.

6.4.4.4 ╥Ёхсґхь√х эрт√ъш ш тъырф√

╩ръ яЁртшыю, рэрышч Ёшёъют эх ьюцхҐ с√Ґ№ яЁютхфхэ ы■с√ь іхыютхъюь т юфшэюіъґ, чр шёъы■іхэшхь Ґхє ёыґірхт, ъюуфр ышІю т√ЁрцрхҐ ётюх ёюсёҐтхээюх ьэхэшх. ╤ъюЁхх, ¤Ґю фх Ґхы№эюёҐ№, эряЁртыхээр эр фюёҐшцхэшх фюуютюЁхээюёҐш, Ґръ іҐю тёх Ґюіъш чЁхэш ёюсшЁр■Ґё ш фхщёҐтшҐхы№эю ґішҐ√тр■Ґё . ┬ фхщёҐтшҐхы№эюёҐш тёх ы■фш шьх■Ґ Ёрчэ√х Ґюіъш чЁхэш ш Ёрчэ√х тчуы ф√ эр фюяґёҐшьюёҐ№ Ёшёър. ─ы Ґюую, іҐюс√ фюсшҐ№ё ЁхрышёҐшіэ√є "ёІхэрЁшхт эршєґфЇшє ёыґірхт" тючфхщёҐтшщ, тхЁю ҐэюёҐхщ ґуЁюч√ ш ґ чтшьюёҐхщ, ёъюЁхх тёхую, сґфхҐ эхюсєюфшью ґішҐ√т𥹠яЁюсыхь√, фрцх ушяюҐхҐшіхёъшх ш ьрыютхЁю Ґэ√х.

┼ёҐхёҐтхээю, Ёхры№э√х ёыґірш шч яЁюЇыюую яю ґьюыірэш■ ты ■Ґё ЁхрышёҐшіэ√ьш, эю юэш ьюуґҐ эх с√Ґ№ єґфЇшьш. ─ы юяЁхфхыхэш эршєґфЇшє ёыґірхт ьюуґҐ яюҐЁхсют𥹸 ёяхІшрышёҐ√ т ¤Ґющ юсырёҐш. ╬фэръю ёІхэрЁшш ё эхёъюы№ъшьш ґёыютэ√ьш юяхЁрҐюЁрьш тЁ ф ыш сґфґҐ ЁхрышёҐшіэ√ьш. ╨рсюҐэшъш чфЁртююєЁрэхэш , ёъюЁхх тёхую, шчтыхъґҐ т√уюфґ шч ЁрсюҐ√ IT-яхЁёюэрыр, ъюҐюЁ√щ сґфхҐ т ёюёҐю эшш шфхэҐшЄшІшЁют𥹠тшф√ юҐърчют ш ёІхэрЁшш, ҐЁхсґ■їшх юІхэъш.

▌ЄЄхъҐштэр юІхэър Ёшёъют чрїшҐ√ шэЄюЁьрІшш т ёЄхЁх чфЁртююєЁрэхэш ҐЁхсґхҐ эрышіш ёыхфґ■їшє чэрэшщ ш эрт√ъют:

a) чэрэш т юсырёҐш ґєюфр чр сюы№э√ь ш ъышэшіхёъющ яЁръҐшъш, т Ґюь ішёых тхфхэшх чряшёхщ ш ёюёҐртыхэшх эряЁртыхэшщ фы яЁхфюёҐртыхэш ьхфшІшэёъшє ґёыґу;

b) чэрэшх ЄюЁьрҐют ъышэшіхёъшє фрээ√є ш тючьюцэюёҐ№ чыюґяюҐЁхсыхэш ¤Ґшьш фрээ√ьш;

c) чэрэшх ЄръҐюЁют тэхЇэхщ ёЁхф√, іҐю ьюцхҐ ґёшышҐ№ шыш ёь уішҐ№ ы■сющ шыш тёх ґЁютэш ъюьяюэхэҐют Ёшёър, юяшёрээ√є т√Їх;

d) шэЄюЁьрІш юс рҐЁшсґҐрє IT ш ьхфшІшэёъюую яЁшсюЁр ш єрЁръҐхЁшёҐшъш ЁрсюҐюёяюёюсэюёҐш/юҐърчр ьхфшІшэёъюую юсюЁґфютрэш ;

х) чэрэшх яЁхф√фґїшє яЁюшёЇхёҐтшщ ш ёІхэрЁшхт Ёхры№э√є ёыґірхт тючфхщёҐтш ;

f) фхҐры№эюх чэрэшх ёшёҐхьэющ рЁєшҐхъҐґЁ√;

g) чэрэшх яЁюуЁрьь яю ъюэҐЁюы■ эрф шчьхэхэш ьш, ъюҐюЁ√х ьюуґҐ тэхёҐш шчьхэхэш т ы■сющ ґЁютхэ№ ъюьяюэхэҐют Ёшёър шыш тю тёх ёЁрчґ.

6.4.4.5 ╥Ёхсґхь√х Ёхчґы№ҐрҐ√

╚╤╬/╠▌╩ ╥╨ 13335-3 юяЁхфхы хҐ ёыхфґ■їшх юс√іэ√х Ёхчґы№ҐрҐ√:

a) юҐіхҐ юс юІхэъх Ёшёъют;

b) яырэ юсЁрсюҐъш Ёшёъют.

╩Ёюьх Ґюую, ьхфшІшэёъшх юЁурэшчрІшш фюыцэ√ Ґръцх т√яюыэ Ґ№:

c) ьюфхыш ръҐштют/чртшёшьюёҐхщ (т яюффхЁцъґ юІхэъш Ёшёъют);

d) юҐіхҐ√ ю ёюёҐю эшш ёЁхфёҐт ґяЁртыхэш ;

х) шҐюуют√х юҐіхҐ√ яю юсЁрсюҐъх Ёшёъют (т яюффхЁцъґ рэрышчр яЁюсхыют ш чр тыхэшщ ю яЁшьхэшьюёҐш).

╧юёъюы№ъґ чфЁртююєЁрэхэшх - ¤Ґю ёхъҐюЁ, шьх■їшщ юс чрҐхы№ёҐтр (ъръ ■Ёшфшіхёъшх, Ґръ ш яЁюЄхёёшюэры№э√х) яю ёюсы■фхэш■ ёююҐтхҐёҐтш ш юҐтхҐёҐтхээюёҐш яю ґяЁртыхэш■ Ёшёърьш, Ёхчґы№ҐрҐ, ъюҐюЁ√щ юҐюсЁрцрхҐ тёх ёт чрээ√х юІхэъш Ёшёър, т√яюыэхээ√х ёяхІшрышёҐрьш Ёрчэ√є эряЁртыхэшщ шыш ЄґэъІшюэры№э√є уЁґяя, ёыхфґхҐ ЁрёёьрҐЁшт𥹠ъръ яюьюї№ т ¤ЄЄхъҐштэюь ґяЁртыхэшш шэЄюЁьрІшхщ ш юсхёяхіхэшш ІхыюёҐэюёҐш юҐфхы№э√є юІхэюъ Ёшёър.

6.4.5 ╙яЁртыхэшх Ёшёърьш

6.4.5.1 ╬Іхэър Ёшёъют

╬Іхэър Ёшёъют яЁхфэрчэріхэр с√Ґ№ ёЁхфёҐтюь фюёҐшцхэш Іхыш. ╬эр эх фюыцэр с√Ґ№ ёрьюІхы№■, эю ірёҐю шьхээю Ґръ ш юърч√трхҐё . ▌Ґю юёюсхээю юҐэюёшҐё ъ ёЁхфрь ё юуЁрэшіхэш ьш яю ЁхёґЁёрь, ъръ, эряЁшьхЁ, тю ьэюушє ьхфшІшэёъшє юЁурэшчрІш є. ╙яЁртыхэшх Ёшёърьш ЁхрушЁґхҐ эр юІхэъґ т√ тыхэшхь Ґюую, ъръшх ¤ыхьхэҐ√ ґяЁртыхэш ёыхфґхҐ ґёшышҐ№, ъръшх ¤ыхьхэҐ√ ґяЁртыхэш ґцх ¤ЄЄхъҐштэю Ёрчьхїхэ√ ш ъръшх фюяюыэшҐхы№э√х ¤ыхьхэҐ√ ґяЁртыхэш юЁурэшчрІш фюыцэр тэхфЁшҐ№ фы Ґюую, іҐюс√ ёэшчшҐ№ юёҐрҐюіэ√щ ґЁютхэ№ Ёшёър фю яЁшхьыхьюую ґЁютэ .

┬ючЁрёҐр■їр тчршьюёт ч№ шэЄюЁьрІшюээ√є ёшёҐхь чфЁртююєЁрэхэш фхырхҐ ґяЁртыхэшх Ёшёърьш т чфЁртююєЁрэхэшш юёюсхээю ёыюцэ√ь, Ґръ ъръ эхьэюушх ьхфшІшэёъшх юЁурэшчрІшш ьюуґҐ ЁрсюҐрҐ№ Ґръ, ъръ сґфҐю шє ёшёҐхь√ шэЄюЁьрІшш ты ■Ґё шчюышЁютрээ√ьш. ╬Іхэър Ёшёъют т чфЁртююєЁрэхэшш ірёҐю чрҐЁруштрхҐ тюяЁюё√ ю схчюярёэюь єЁрэхэшш шэЄюЁьрІшш, яЁртх ёюсёҐтхээюёҐш эр шэЄюЁьрІш■ ш юҐтхҐёҐтхээюёҐш чр шэЄюЁьрІш■. ─хщёҐтхээюх ґяЁртыхэшх Ёшёърьш фюыцэю юсхёяхішт𥹠ЁхуґышЁютъґ юҐтхҐёҐтхээюёҐш чр чрїшҐґ шэЄюЁьрІшш ш яюыэюьюішщ эр яЁшэ Ґшх ЁхЇхэшщ яю ґяЁртыхэш■ Ёшёърьш.

6.4.5.2 ╬сЁрсюҐър Ёшёъют

╫Ґюс√ іхҐъю юҐышірҐ№ яЁюІхёё ґяЁртыхэш Ёшёърьш т Іхыюь юҐ ґяЁртыхэш т√ тыхээ√ьш Ёшёърьш, т ёҐрэфрЁҐх └тёҐЁрышш ш ═ютющ ╟хырэфшш AS/NZ 4360 с√ыю ттхфхэю яюэ Ґшх "юсЁрсюҐър Ёшёъют". ▌Ґю яюэ Ґшх тяюёыхфёҐтшш с√ыю яЁшэ Ґю ёҐрэфрЁҐюь ╚╤╬/╠▌╩ 27001.

"╬сЁрсюҐър Ёшёъют" юсючэрірхҐ фх Ґхы№эюёҐ№ яю ёэшцхэш■ Ёшёър фю яЁшхьыхьюую ґЁютэ (яЁшчэртр , эхы№ч яЁхфюёҐртшҐ№ фюёҐрҐюіэ√щ юс·хь ЁхёґЁёют фы Ґюую, іҐюс√ фрцх яюя√ҐрҐ№ё яюыэюёҐ№■ яЁхфюҐтЁрҐшҐ№ Ёшёъш). ╬сЁрсюҐър Ёшёъют юёюсхээю ґьхёҐэр фы ьхфшІшэёъшє юЁурэшчрІшщ, ЄръҐшіхёъш яЁшэюё ё ёюсющ яюэ Ґш "юсЁрсрҐ√трҐ№, яхЁхфрт𥹠шыш фюяґёърҐ№" яю юҐэюЇхэш■ ъ Ёшёърь.

╬яЁхфхыхэшх Ґюую, іҐю ты хҐё яЁшхьыхь√ь, ты хҐё ш фюыцэю юёҐрт𥹸 ёяхІшЄшіэ√ь фы юЁурэшчрІшш ш ЁрсюҐр■їхую т эхщ яхЁёюэрыр. ╬эю фюыцэю юҐЁрц𥹠ёъыюээюёҐ№ юЁурэшчрІшш ъ Ёшёърь ш фюыцэр с√Ґ№ шёяюы№чютрэр фы юсхёяхіхэш Ґюую, іҐю Ёрёєюф√ эр ґыґіЇхэшх чрїшҐ√ шэЄюЁьрІшш юяЁртфрэ√, ш яЁхфёҐрты хҐ ёюсющ тэю єюЁюЇхх шёяюы№чютрэшх юуЁрэшіхээ√є Єшэрэёют√є ЁхёґЁёют.

6.4.5.3 ╩ЁшҐхЁшш яЁшхьыхьюёҐш Ёшёъют

╠хфшІшэёъшх юЁурэшчрІшш фюыцэ√ юяЁхфхышҐ№ ш чрфюъґьхэҐшЁют𥹠ётюш ъЁшҐхЁшш яЁшхьыхьюёҐш Ёшёъют. ╘ръҐюЁют, ъюҐюЁ√х ёыхфґхҐ ґішҐ√трҐ№, ьэюцхёҐтю ш юэш ты ■Ґё яхЁхьхээ√ьш, юфэръю ёыхфґхҐ ЁрёёьюҐЁхҐ№ фы тъы■іхэш ёыхфґ■їхх:

a) ёҐрэфрЁҐ√ ёхъҐюЁр чфЁртююєЁрэхэш , яЁюь√ЇыхээюёҐш шыш юЁурэшчрІшш;

b) ъышэшіхёъшх шыш фЁґушх яЁшюЁшҐхҐ√;

c) ёююҐтхҐёҐтшх ъюЁяюЁрҐштэющ ъґы№ҐґЁх;

d) ЁхръІшш юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш;

e) ёюуырёютрээюёҐ№ ёю ёҐЁрҐхушхщ яЁшхьыхьюёҐш Ёшёъют IT, ъышэшъш ш ъюьярэшш;

f) ёҐюшьюёҐ№;

g) ¤ЄЄхъҐштэюёҐ№;

h) Ґшя чрїшҐ√;

i) ъюышіхёҐтю юєтрҐ√трхь√є ґуЁюч;

j) ґЁютхэ№ Ёшёър, яЁш ъюҐюЁюь ¤ыхьхэҐ√ ґяЁртыхэш ёҐрэют Ґё юяЁртфрээ√ьш;

k) ґЁютхэ№ Ёшёър, ъюҐюЁ√щ яЁштхы ъ ёючфрэш■ ЁхъюьхэфрІшщ;

I) ґцх фхщёҐтґ■їшх ры№ҐхЁэрҐшт√;

m) фюяюыэшҐхы№э√х яюыґіхээ√х т√уюф√.

┬ч Ґ√х тьхёҐх, ¤Ґш ЄръҐюЁ√ фрфґҐ юІхэъґ ЁхэҐрсхы№эюёҐш, ъюҐюЁр ьюцхҐ яюфъЁхяшҐ№ эхюсєюфшьюх ¤ъюэюьшіхёъюх юсюёэютрэшх фы яюшёър ЄшэрэёшЁютрэш .

╨хЇхэшх, ъръ яЁртшыю, яЁшэ Ґюх ISMF, ёюуырёэю ъюҐюЁюьґ юяЁхфхыхээ√щ ¤ыхьхэҐ ґяЁртыхэш эх фюыцхэ с√Ґ№ тэхфЁхэ, шьххҐ яюыэґ■ ёшыґ, эю фюыцэю с√Ґ№ юЄшІшры№эю чрЁхушёҐЁшЁютрэю фы яхЁшюфшіхёъюую юсчюЁр ш яхЁхюІхэъш. ╠хфшІшэёъшх юЁурэшчрІшш фюыцэ√ фюъґьхэҐшЁют𥹠яЁшэ Ґ√х Ёшёъш.

6.4.5.4 ╧ырэ√ яю ґяЁртыхэш■ юёюс√ьш юсы𸥠ьш Ёшёъют

┬√Їхґърчрээ√щ яЁюІхёё фюыцхэ тъы■ірҐ№ т ёхс ёюуырЇхэшх ю Ґюь, ъюуфр (єюҐ фы эхую яЁшхьыхью ш "эшъюуфр") сґфґҐ яЁшэ Ґ√ ьхЁ√ яю ёэшцхэш■ т√ тыхээюую Ёшёър яюёЁхфёҐтюь тэхфЁхэш ¤ыхьхэҐр(ют) ґяЁртыхэш .

╧ырэ√ яю сґфґїхьґ тэхфЁхэш■ фюыцэ√ с√Ґ№ юҐЁрцхэ√ т яырэх яю ґыґіЇхэш■ чрїшҐ√ юЁурэшчрІшш.

6.4.6 ╧ырэшЁютрэшх ґыґіЇхэш чрїшҐ√

╧юыэюьюіш яю яырэґ ґыґіЇхэш чрїшҐ√ яю яюЁґіхэш■ ISMF фюыцэ√ яюыґішҐ№ ышІр, юҐтхҐёҐтхээ√х чр чрїшҐґ шэЄюЁьрІшш юЁурэшчрІшш, ышІр, юҐтхҐёҐтхээ√х чр чрїшҐґ фрээ√є, ёяхІшрышёҐ√ яю ґяЁртыхэш■ Ёшёърьш, шыш рэрыюушіэ√х юҐтхҐёҐтхээ√х ышІр юЁурэшчрІшш.

╫рёҐю т√яюыэхээ√х т ЄюЁьрҐх фшруЁрьь√ ├рэҐҐр, яырэ√ фюыцэ√ с√Ґ№ фюёҐґяэ√ фы яхЁёюэрыр ьхфшІшэёъюую ґіЁхцфхэш ш фЁґушє ёюҐЁґфэшъют, Ґръ ъръ юэш, ъръ яЁртшыю, эх ты ■Ґё ъюэЄшфхэІшры№э√ь фюъґьхэҐюь. ═р ёрьюь фхых, юэш ірёҐю ьюуґҐ с√Ґ№ яюыхчэ√ фы фхьюэёҐЁрІшш яЁюуЁхёёр ш ґыґіЇхэш яЁюІхёёр.

╥ръшх яырэ√ сґфґҐ эршсюыхх ¤ЄЄхъҐштэ√ яЁш ётхфхэшш ъ ьшэшьґьґ яхЁхЁ√тют т ЁрсюҐх, хёыш юэш юс·хфшэ ■Ґ тэхёхэшх ґыґіЇхэшщ т юсхёяхіхэшх чрїшҐ√ шэЄюЁьрІшш ё яырэшЁґхь√ьш шчьхэхэш ьш т IT-ёЁхфёҐтрє ш яЁхфюёҐртыхэшхь ьхфшІшэёъшє ґёыґу. ╬эш Ґръцх фюыцэ√ юҐЁрц𥹠яЁшчэрээ√х яхЁшюф√ эхюс√іэющ ръҐштэюёҐш т чфЁртююєЁрэхэшш, Ґръшх ъръ яюёҐґяыхэшх эютющ уЁґяя√ тЁріхщ-шэҐхЁэют шыш ёҐґфхэҐют-яЁръҐшърэҐют.

6.4.7 ╟р тыхэшх ю яЁшьхэшьюёҐш

╟р тыхэшх ю яЁшьхэшьюёҐш ьюцэю ЁрёёьрҐЁшт𥹠ъръ ъЁрҐъшщ юсчюЁ ёюёҐю эш чрїшҐ√ шэЄюЁьрІшш т юЁурэшчрІшш, ҐЁръҐютъш юЁурэшчрІшхщ ҐЁхсютрэшщ чрїшҐ√ ш хх ёҐЁрҐхушш фы ЁхрышчрІшш ЁхЇхэшщ т юсырёҐш чрїшҐ√. ▌ҐюҐ фюъґьхэҐ тхфхҐё ышІюь, юҐтхҐёҐтхээ√ь чр чрїшҐґ шэЄюЁьрІшш, шыш рэрыюушіэ√ь юҐтхҐёҐтхээ√ь ышІюь яю яюЁґіхэш■ ISMF, ш юэ фюыцхэ с√Ґ№ яЁхфюёҐртыхэ ёыґцсрь яю ґяЁртыхэш■ юЁурэшчрІшхщ ш ъышэшіхёъющ яЁръҐшъющ ё Іхы№■ ЄюЁьшЁютрэш юёэютэющ ірёҐш яръхҐр фюъґьхэҐют яю ґяЁртыхэш■. ╥ръцх хую ЄюЁьрҐ, ъръ яЁртшыю, яюфєюфшҐ фы шёяюы№чютрэш т ъріхёҐтх шэёҐЁґьхэҐр фы юІхэъш шыш яюфҐтхЁцфхэш фы яюффхЁцъш тэхЇэхую рґфшҐр, ъышэшіхёъюую юсхёяхіхэш ш фЁґушє эрфчюЁэ√є яЁютхЁюъ.

6.4.8 ═рсюЁ фюъґьхэҐют ╤╠╚┴

╠юфхы№ ╤╠╚┴, ґърчрээр т 6.1, юяшё√трхҐ ҐЁхсґхьґ■ фюъґьхэҐрІш■ (ёь. Ёшёґэюъ 1). ╬ёэютэ√х фюъґьхэҐ√ ¤Ґю:

a) яюышҐшър ъюьярэшш т юсырёҐш чрїшҐ√ шэЄюЁьрІшш;

b) юяшёрэшх юсырёҐш яЁшьхэхэш ;

c) чр тыхэшх ю яЁшьхэшьюёҐш;

d) яхЁхіхэ№ шэЄюЁьрІшюээ√є ръҐштют ш сшчэхё-ръҐштют, ъюҐюЁ√х эхюсєюфшью чрїшїрҐ№;

e) яырэ√ ш юҐіхҐ√ яю юІхэъх Ёшёъют;

f) яЁшэ Ґ√х ьхҐюфшъш ш ёҐрэфрЁҐ√;

g) ёюуырЇхэш , юёэютрээ√х эр фюуютюЁрє (тъы■ір ёюуырЇхэшх ю ъріхёҐтх яЁхфюёҐрты хь√є ґёыґу ш ёюуырЇхэшх ю фюяґёҐшьюь шёяюы№чютрэшш).

╩Ёюьх Ґюую, ЁрсюҐр ╤╠╚┴ ш хх ґёяхєш т ёююҐтхҐёҐтшш яюҐЁхсэюёҐ ь ш яЁшюЁшҐхҐрь ъышэшіхёъющ яЁръҐшъш ьюцхҐ чэрішҐхы№эю юсыхуішҐ№ё , хёыш ¤Ґш яЁшюЁшҐхҐ√ юЄюЁьы ■Ґё ёыґцсрьш ґяЁртыхэш ъышэшіхёъющ яЁръҐшъш ш ъюьярэшш, р чрҐхь єЁрэ Ґё ╤╠╚┴ ъръ ірёҐ№ эрсюЁр фюъґьхэҐют. ╟рҐхь ¤ҐюҐ фюъґьхэҐ яЁхфюёҐрты хҐ тёяюьюурҐхы№э√щ ьрҐхЁшры фы яюффхЁцъш ЁхЇхэшщ ю яЁшэ Ґшш Ёшёъют, яЁшэ Ґ√є ╤╠╚┴.

╧Ёшыюцхэшх ┬ ёюфхЁцшҐ эрсюЁ фюъґьхэҐют ╤╠╚┴ ш ёт чрээ√х ё эшь фюъґьхэҐ√ яю Ёрчышіэ√ь ¤Ґрярь ёючфрэш шыш ґыґіЇхэш ╤╠╚┴.

6.4.9 ╧юҐхэІшры№эр тючьюцэюёҐ№ ґяЁюїхэш яюёЁхфёҐтюь шёяюы№чютрэш шэёҐЁґьхэҐют

╧ЁюІхёё яЁштхфхэш т ёююҐтхҐёҐтшх ё ╚╤╬/╠▌╩ 27002 яЁхфяюырурхҐ Ё ф ¤Ґряют, т єюфх ъюҐюЁ√є ёючфрхҐё чэрішҐхы№эюх ъюышіхёҐтю шэЄюЁьрІшш ш фюъґьхэҐрІшш. ╥хь эх ьхэхх, ьхфшІшэёъшх юЁурэшчрІшш ёґїхёҐтґ■Ґ т шчьхэіштющ юъЁґцр■їхщ ёЁхфх, т ъюҐюЁющ ьхэ ■Ґё Ёшёъш ш тэхфЁ ■Ґё эют√х ¤ыхьхэҐ√ ґяЁртыхэш . ╧ю¤Ґюьґ эхюсєюфшью яюффхЁцшт𥹠юсїґ■ ІхыюёҐэюёҐ№ ¤Ґющ шэЄюЁьрІшш ш фюъґьхэҐрІшш.

╩Ёюьх Ґюую, ёҐґяхэірҐ√щ, ёюёҐртэющ, ЁрёЇшЁ ■їшщё ш Ішъышіэ√щ єрЁръҐхЁ чрфхщёҐтютрээ√є яЁюІхёёют ётшфхҐхы№ёҐтґхҐ ю Ґюь, іҐю шэЄюЁьрІш эхюфэюъЁрҐэю юсЁрсрҐ√трхҐё ш яютҐюЁэю шёяюы№чґхҐё т эхёъюы№ъшє яЁюІхёёрє, яЁш ¤Ґюь Ёхчґы№ҐрҐ√ яюёыхфэхую яЁюІхёёр ірёҐю ҐЁхсґ■Ґ тэхёхэш яюяЁртюъ эр сюыхх Ёрээхь ¤Ґрях. ═ръюэхІ, ЁхЇхэш сґфґҐ яЁшэшьр■Ґё т ётхҐх Іхыюую Ё фр ЄръҐюЁют, ъюҐюЁ√х ҐЁхсґ■Ґ ьэюцхёҐтр яхЁхъЁхёҐэ√є ёё√ыюъ.

╠хфшІшэёъшх юЁурэшчрІшш фюыцэ√ ЁрёёьюҐЁхҐ№ тюяЁюё ю яЁшьхэхэшш шэёҐЁґьхэҐют фы яюффхЁцъш ёююҐтхҐёҐтш ╚╤╬/╠▌╩ 27002. ╧Ёшыюцхэшх ╤ ёюфхЁцшҐ яюфЁюсэюх юсёґцфхэшх яюҐхэІшры№эющ яюы№ч√ ш эхюсєюфшь√є рҐЁшсґҐют Ґръшє шэёҐЁґьхэҐют.

6.5 ─хщёҐтшх. ┬эхфЁхэшх ш ¤ъёяыґрҐрІш ╤╠╚┴

┬эхфЁхэшх ╤╠╚┴ тъы■ірхҐ т ёхс эхёъюы№ъю ¤Ґряют.

a) ╤ючфрэшх яырэр юсЁрсюҐъш Ёшёъют: яюёых т√ тыхэш Ёшёъют т єюфх рэрышчр, юэш фюыцэ√ с√Ґ№ ЁрёёьюҐЁхэ√ ш ышсю яЁшэ Ґ√ т√ёЇшь ЁґъютюфёҐтюь, ышсю ьшэшьшчшЁютрэ√, хёыш Ёшёъ ёішҐрхҐё эхяЁшхьыхь√ь. ╧ырэ юсЁрсюҐъш Ёшёъют Ёрч· ёэ хҐ ьхЁюяЁш Ґш , ъюҐюЁ√х эхюсєюфшью яЁютхёҐш фы ёэшцхэш эхяЁшхьыхь√є Ёшёъют. ╬э тъы■ірхҐ т ёхс яырэ тэхфЁхэш ёЁхфёҐт ъюэҐЁюы чрїшҐ√, т√сЁрээ√щ (эр юёэютх Ёхчґы№ҐрҐют юІхэъш Ёшёъют) фы ёэшцхэш шыш ёь уіхэш ¤Ґшє эхфюяґёҐшь√є Ёшёъют. ISMF эхёхҐ юҐтхҐёҐтхээюёҐ№ чр юёґїхёҐтыхэш ¤Ґюую яырэр. ╥хюЁхҐшіхёъш, яырэ юсЁрсюҐъш Ёшёъют сґфхҐ тъы■ірҐ№ т ёхс Ёрёяшёрэш , яЁшюЁшҐхҐ√ ш яюфЁюсэ√х яырэ√ ЁрсюҐ√, р Ґръцх сґфхҐ ЁрёяЁхфхы Ґ№ юс чрээюёҐш яю тэхфЁхэш■ ёЁхфёҐт ъюэҐЁюы чрїшҐ√. ┬ ёЄхЁх чфЁртююєЁрэхэш ґҐтхЁцфхэшх Ґръшє яырэют ьюцхҐ чрфхщёҐтют𥹠ъръ ёыґцс√ ґяЁртыхэшх шэЄюЁьрІшхщ, Ґръ ш ёыґцс√ ґяЁртыхэш ъышэшіхёъющ яЁръҐшъш.

b) ╨рёяЁхфхыхэшх ЁхёґЁёют: трцэр Ёюы№ ґяЁртыхэш чръы■ірхҐё т юсхёяхіхэшш эхюсєюфшь√ьш ЁхёґЁёрьш (ы■ф№ьш, ёшёҐхьрьш ш ЄшэрэёшЁютрэшхь) фы чрїшҐ√ ръҐштют ьхфшІшэёъющ шэЄюЁьрІшш.

c) ┬√сюЁ ш тэхфЁхэшх ёЁхфёҐт ъюэҐЁюы чрїшҐ√: Ёрчфхы 7 ЁрёёьрҐЁштрхҐ ърцф√щ шч юфшээрфІрҐш яґэъҐют ю чрїшҐх ╚╤╬/╠▌╩ 27002 ш фрхҐ ёютхҐ√ ш ЁхъюьхэфрІшш яю яЁртшы№эюьґ т√сюЁґ ёЁхфёҐт ъюэҐЁюы чрїшҐ√ т ёЁхфх чфЁртююєЁрэхэш .

d) ╧юфуюҐютър ш юсґіхэшх: т 7.5.2.2 юсёґцфр■Ґё ҐЁхсютрэш яю яюфуюҐютъх ш юсґіхэш■ тёхє ёюҐЁґфэшъют, яюфЁ фішъют, ёяхІшрышёҐют чфЁртююєЁрэхэш ш фЁґушє ышІ, шьх■їшє фюёҐґя ъ шэЄюЁьрІшюээ√ь ёшёҐхьрь чфЁртююєЁрэхэш ш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш.

e) ╙яЁртыхэшх ЁрсюҐющ: эрфыхцрїр эхяЁхЁ√тэр ЁрсюҐр ╤╠╚┴ ты хҐё ёґїхёҐтхээ√ь ЄръҐюЁюь, хёыш эхюсєюфшью яюффхЁцшт𥹠ъюэЄшфхэІшры№эюёҐ№, ІхыюёҐэюёҐ№ ш фюёҐґяэюёҐ№ ьхфшІшэёъющ шэЄюЁьрІшш ш шэЄюЁьрІшюээ√є ёшёҐхь. ┬ 7.7 уютюЁшҐё юс рёяхъҐрє ґяЁртыхэш ЁрсюҐющ, ёт чрээ√є ёю чфюЁют№хь.

f) ╙яЁртыхэшх ЁхёґЁёрьш: ¤ЄЄхъҐштэюх юсхёяхіхэшх чрїшҐ√ шэЄюЁьрІшш ьюцхҐ с√Ґ№ фюЁюушь ш ьюцхҐ с√Ґ№ эхфюёҐрҐюіэю ъюьяхҐхэҐэ√є іхыютхіхёъшє ЁхёґЁёют. ─хщёҐтхээюх юяЁхфхыхэшх яЁшюЁшҐхҐют яюёЁхфёҐтюь ISMF ш ҐїрҐхы№эюх ґяЁртыхэшх ы■ф№ьш ш ЁхёґЁёрьш эхюсєюфшь√ фы юсхёяхіхэш ¤ЄЄхъҐштэющ эхяЁхЁ√тэющ ЁрсюҐ√.

g) ╙яЁртыхэшх шэІшфхэҐрьш т ёшёҐхьх схчюярёэюёҐш: фы ьшэшьшчрІшш яюёыхфёҐтшщ шэІшфхэҐют т ёшёҐхьх схчюярёэюёҐш, трцэю, іҐюс√ шэІшфхэҐ с√ы эрфыхцрїшь юсЁрчюь юсэрЁґцхэ, р ъюЁЁхъҐшЁґ■їшх фхщёҐтш яЁхфяЁшэ Ґ√. ╠хҐюфшіхёъюх ЁґъютюфёҐтю яю шэІшфхэҐрь т ёшёҐхьх схчюярёэюёҐш фюыцэю с√Ґ№ яюфуюҐютыхэю ш яюфыхцшҐ Ёхуґы Ёэющ яЁютхЁъх. ▌Ґю юёюсхээю трцэю фы юяЁхфхыхэш юс чрээюёҐхщ ш Їруют фхщёҐтш эр эріры№эюь ¤Ґрях ЁхрушЁютрэш , Ґръ ъръ ёюс√Ґш ьюуґҐ ЁрчтюЁрішт𥹸 с√ёҐЁю, р ъЁшҐшіхёъшщ єрЁръҐхЁ шэЄюЁьрІшюээ√є ёшёҐхь чфЁртююєЁрэхэш фрхҐ ьрыю тЁхьхэш эр Ёрчь√Їыхэш т Ґю тЁхь , ъюуфр т ёшёҐхьх схчюярёэюёҐш тючэшърхҐ шэІшфхэҐ. ╫хҐъшх яЁюІхфґЁ√ юҐіхҐэюёҐш фы шэІшфхэҐют т ёшёҐхьх схчюярёэюёҐш Ґръцх шьх■Ґ трцэюх чэріхэшх фы Ґюую, іҐюс√ ёюєЁрэ ыюё№ фютхЁшх чршэҐхЁхёютрээ√є ёҐюЁюэ ёшёҐхь√ чфЁртююєЁрэхэш ш іҐюс√ ышІр, юҐтхҐёҐтхээ√х чр ґяЁртыхэшх ъышэшіхёъющ яЁръҐшъющ ш ъюьярэшхщ, с√ыш т ъґЁёх трцэ√є ёюс√Ґшщ ш шє яюёыхфёҐтшщ. ┬ 7.10 ёюфхЁцшҐё яюфЁюсэюх юсёґцфхэшх ґяЁртыхэш шэІшфхэҐрьш т ёшёҐхьх схчюярёэюёҐш.

6.6 ╧ЁютхЁър. ╠юэшҐюЁшэу ш яЁютхЁър ╤╠╚┴

6.6.1 ═хюсєюфшьюёҐ№ т яюёҐю ээющ урЁрэҐшш

╬ЁурэшчрІшш, ╤╠╚┴ ш ISMF т Ёрьърє ╤╠╚┴ ҐЁхсґ■Ґ урЁрэҐшш хую ¤ЄЄхъҐштэюёҐш яЁш яюффхЁцрэшш э√эхЇэхую ґЁютэ чрїшҐ√ ш яЁш хх яюёҐю ээюь ґыґіЇхэшш т ёююҐтхҐёҐтшш ёю ёҐЁрҐхушхщ юсхёяхіхэш чрїшҐ√ шэЄюЁьрІшш т ёююҐтхҐёҐтшш ё Іхы ьш юЁурэшчрІшш.

─ы юсхёяхіхэш фрээющ урЁрэҐшш фюёҐґяхэ Ё ф трЁшрэҐют. ▌Ґш трЁшрэҐ√ ьюуґҐ с√Ґ№ шёяюы№чютрэ√ т ъюьсшэрІшш фЁґу ё фЁґуюь. ╠хэхх фюЁюушх тючьюцэюёҐш яЁхфюёҐрты ■Ґ ёюЁрчьхЁэю ьхэ№Їґ■ урЁрэҐш■, юҐЁрцр■їґ■ яЁхфырурхь√х шьш юуЁрэшіхээґ■ ёҐЁюуюёҐ№ ш эхчртшёшьюёҐ№. ╠хфшІшэёъшх юЁурэшчрІшш фюыцэ√ ёючфрт𥹠яЁюуЁрьь√ фы яЁютхЁъш ёююҐтхҐёҐтш , ъюҐюЁ√х шёяюы№чґ■Ґ ъюьсшэрІш■ Ґхєэюыюушш ш яюфєюф√.

6.6.2 ╬Іхэър ёююҐтхҐёҐтш

6.6.2.1 ╤рьюёҐю Ґхы№эр юІхэър

═р срчютюь ґЁютэх, юёюсхээю Ґрь, уфх тэхфЁхэшх ╚╤╬/╠▌╩ 27001 яЁютюфшҐё шёъы■ішҐхы№эю фы тэґҐЁхээшє Іхыхщ, юІхэър, т√яюыэхээр эхсюы№Їющ уЁґяяющ шч фЁґушє яюфЁрчфхыхэшщ юЁурэшчрІшш, ф𸥠эхъюҐюЁюх яЁхфёҐртыхэшх юс ¤ЄЄхъҐштэюёҐш ╤╠╚┴. ╥хь эх ьхэхх Ґръющ яюфєюф ірёҐю ьюцхҐ с√Ґ№ ёъюьяЁюьхҐшЁютрэ ыю ы№эюёҐ№■ ш ышіэ√ьш ш юЁурэшчрІшюээ√ьш юс чрҐхы№ёҐтрьш ъюыыху.

6.6.2.2 ╨хІхэчшЁютрэшх

╬іхэ№ яюєюцшь, эю ры№ҐхЁэрҐштэ√ь трЁшрэҐюь ты хҐё яЁютхфхэшх ЁхІхэчшЁютрэш , яЁш ъюҐюЁюь Ёрчышіэ√х юЁурэшчрІшюээ√х ёт чш ЁхІхэчхэҐют ёяюёюсэ√ яЁштхёҐш ъ ЁюёҐґ юс·хъҐштэюёҐш ш, ёыхфютрҐхы№эю, юсхёяхіхэш■ урЁрэҐшш.

▌ҐюҐ трЁшрэҐ Ґръцх ьюцхҐ с√Ґ№ юёґїхёҐтыхэ схёяырҐэю, хёыш юэ юЁурэшчютрэ эр тчршьэющ юёэютх, эряЁшьхЁ, ьхцфґ ышІрьш, юҐтхҐёҐтхээ√ьш чр чрїшҐґ шэЄюЁьрІшш. ╥хь эх ьхэхх, ¤Ґю, ъюэхіэю, ьюцхҐ ючэрірҐ№, іҐю яЁшёґҐёҐтґхҐ тючьюцэюёҐ№ фюуютюЁхээюёҐш ю тчршьэю яюыюцшҐхы№э√є юҐіхҐрє.

6.6.2.3 ═хчртшёшь√щ рґфшҐ

═хчртшёшь√х рґфшҐ√ ьюуґҐ с√Ґ№ яю юяЁхфхыхээющ ёҐюшьюёҐш яЁютхфхэ√ Ёрчышіэ√ьш юЁурэшчрІш ьш, Ґръшьш ъръ рґфшҐюЁёъшх ш ъюэёрыҐшэуют√х ъюьярэшш шыш ёюсёҐтхээ√х тэґҐЁхээшх рґфшҐюЁ√ юЁурэшчрІшш. ┬хЁю Ґэю, шҐюуют√щ юҐіхҐ сґфхҐ эрфхцэ√ь ш сюыхх т√ёюъюую ъріхёҐтр, юҐЁрцр , ъръ яЁртшыю, сюыхх т√ёюъшщ ґЁютхэ№ ъюьяхҐхэҐэюёҐш. ╥ръшх яЁютхЁъш фр■Ґ "ёЁртэшҐхы№эґ■ юІхэъґ", яюёъюы№ъґ тютыхіхээ√щ яхЁёюэры, ёъюЁхх тёхую, ґцх яЁютюфшы фЁґушх яюфюсэ√х эхчртшёшь√х рґфшҐ√, эр юёэютх ъюҐюЁ√є юэш ьюуґҐ яЁютюфшҐ№ ёЁртэхэш .

6.6.2.4 ╤хЁҐшЄшърІшюээ√щ рґфшҐ эр ёююҐтхҐёҐтшх ╚╤╬/╠▌╩ 27001

╤хЁҐшЄшърІшюээ√х рґфшҐ√ юс√іэю тъы■ір■Ґ т ёхс ёютхїрэшх яю юяЁхфхыхэш■ юс·хьют ЁрсюҐ, юсчюЁ фюъґьхэҐр, р чрҐхь ёрьґ яЁютхЁъґ ёююҐтхҐёҐтш .

╬ёэют√тр ё№ эр юя√Ґх, эръюяыхээюь фЁґушьш ёхЁҐшЄшІшЁютрээ√ьш юЁурэшчрІш ьш, ьхфшІшэёъшх юЁурэшчрІшш фюыцэ√ яЁштыхъ𥹠рґфшҐюЁют ¤Ґшє юЁурэшчрІшщ, ёЁрчґ яюёых яЁшэ Ґш ЁхЇхэш ю яЁютхфхэшш ёхЁҐшЄшърІшш. ╟рҐхь рґфшҐюЁ ёҐрэютшҐё ёъюЁхх ярЁҐэхЁюь яю яЁютхфхэш■ рґфшҐр, р ёююҐтхҐёҐтшх ьюцхҐ с√Ґ№ фюёҐшуэґҐю яюёҐхяхээю, эряЁшьхЁ, яю яЁхфтрЁшҐхы№эющ фюуютюЁхээюёҐш ю Ґюь, іҐю юяшёрэшх юсырёҐш яЁшьхэхэш , юуютюЁхээюх т 6.4.1, яЁртшы№эю ёЄюЁьґышЁютрэю ш ьюцхҐ с√Ґ№ яЁхфюёҐртыхэю. ╥хь эх ьхэхх, Ґръцх ёҐюшҐ ЁрёёьюҐЁхҐ№ тючьюцэюёҐ№ яЁютхфхэш ЁхІхэчшЁютрэш шыш эхчртшёшьюую рґфшҐр эр яЁюьхцґҐюіэюь ¤Ґрях фы фры№эхщЇхую яЁхфюҐтЁрїхэш ы■сющ тючьюцэюёҐш тючэшъэютхэш ёсю .

╨рёяЁюёҐЁрэхээ√ь чрсыґцфхэшхь ты хҐё Ґю, іҐю ёхЁҐшЄшърІш юёґїхёҐты хҐё , Ґюы№ъю хёыш эрсы■фрхьр чрїшҐр шэЄюЁьрІшш, Ґръ шыш шэріх, ты хҐё "шфхры№эющ". ╥Ёхсютрэшхь ты хҐё ышЇ№ эрышішх ґцх ЄґэъІшюэшЁґ■їхщ ╤╠╚┴, іхҐъюх яюэшьрэшх Ёшёъют ш тючфхщёҐтшщ, ш яырэ ґяЁртыхэш фы ёэшцхэш ¤Ґшє тючфхщёҐтшщ фю яЁшхьыхьюую ґЁютэ . ═р ёрьюь фхых, т яЁюІхёёх рґфшҐр ьюцхҐ с√Ґ№ т√ тыхэю юуЁрэшіхээюх ішёыю эхшёяЁртэюёҐхщ, ъюҐюЁ√х, т чртшёшьюёҐш юҐ шє чэрішьюёҐш, эх яюьхЇр■Ґ ґёяхЇэюьґ яЁютхфхэш■ ёхЁҐшЄшърІшш.

╤ґїхёҐтґхҐ Ґръцх юЇшсюіэюх ьэхэшх, іҐю ёхЁҐшЄшърІш ҐЁхсґхҐ ьэюую тЁхьхэш. ╥хь эх ьхэхх, юя√Ґ яюърч√трхҐ, іҐю ёхЁҐшЄшърІшюээ√х рґфшҐ√ ьхфшІшэёъшє юЁурэшчрІшщ эх чрэшьр■Ґ ґ рґфшҐюЁр яю ёхЁҐшЄшърІшш сюыхх 5 - 6 Ёрсюішє фэхщ.

╬ъюэірҐхы№э√ь эхчртшёшь√ь рґфшҐюь ты хҐё рґфшҐ, яЁютхфхээ√щ ъюьяхҐхэҐэ√ь, эхчртшёшь√ь рґфшҐюЁёъшь юЁурэюь т ёююҐтхҐёҐтшш ё ЁґъютюфёҐтрьш ╚╤╬ 27001, ъръ ¤Ґю ґёҐрэютыхэю тю ьэюушє ёҐЁрэрє. ─рээ√щ тшф рґфшҐр ты хҐё эршыґіЇшь шч яхЁхішёыхээ√є чфхё№ трЁшрэҐют, Ґръ ъръ юэ юёґїхёҐты хҐё яЁюЄхёёшюэры№э√ь рґфшҐюЁюь. ╥ръющ рґфшҐюЁ фюыцхэ Ґръцх с√Ґ№ ъюьяхҐхэҐхэ т юсырёҐш IT ш чрїшҐ√ шэЄюЁьрІшш. ╤ыхфютрҐхы№эю, ґЁютхэ№ ҐїрҐхы№эюёҐш яЁютхфхээюую рґфшҐр ш ёЁртэшҐхы№эющ юІхэъш ьхҐюфшъ, ъюҐюЁ√х ьюцэю юцшф𥹠юҐ Ґръюую рґфшҐр, т√ёюъ. ╥хь эх ьхэхх, юя√Ґ яюърч√трхҐ, іҐю ёҐюшьюёҐ№ Ґръюую рґфшҐр тёх Ёртэю ты хҐё яЁшхьыхьющ.

╧юы№чютрҐхы ь эрёҐю їхую ьхцфґэрЁюфэюую ёҐрэфрЁҐр, ъюҐюЁ√х ЁхЇшыш шёяюы№чют𥹠¤ҐюҐ трЁшрэҐ, эрёҐю Ґхы№эю ЁхъюьхэфґхҐё яЁштыхъ𥹠Ґръшє рґфшҐюЁют яЁш чряґёъх ётюхщ яЁюуЁрьь√ Ґръ, іҐюс√ шє яюффхЁцър ш ґірёҐшх яЁю ты ышё№ яюёҐхяхээю ш Ґръ, іҐюс√ шє юъюэірҐхы№эюх ґҐтхЁцфхэшх с√ыю сюыхх тхЁю Ґэ√ь, ґішҐ√тр , іҐю эх тючэшъэхҐ эшъръшє "эхюцшфрээюёҐхщ" эр чръы■ішҐхы№эюь ¤Ґрях рґфшҐр.

6.7 ╙ыґіЇхэшх. ╬сёыґцштрэшх ш ґыґіЇхэшх ╤╠╚┴

╨хчґы№ҐрҐ√ ьюэшҐюЁшэур, юяшёрээюую т 6.6, фюыцэ√ с√Ґ№ яхЁхфрэ√ ISMF фы фры№эхщЇхую ЁрёёьюҐЁхэш , Ґръ ъръ шьхээю ISMF юҐтхірхҐ чр юсхёяхіхэшх шёяЁртыхэш эхфюёҐрҐъют, ш чр Ґю, іҐю ╤╠╚┴ юёҐрхҐё ¤ъёяыґрҐрІшюээю-¤ЄЄхъҐштэ√ь.

SOA, юяшёрээюх т 6.4.7, ьюцхҐ с√Ґ№ ¤ЄЄхъҐштэ√ь шэёҐЁґьхэҐюь фы шэЄюЁьшЁютрэш ышІ, юҐтхҐёҐтхээ√є чр ґяЁртыхэшх ъышэшіхёъющ яЁръҐшъющ ш ъюьярэшхщ, ю Ґхъґїхь ёюёҐю эшш ╤╠╚┴. ╘юЁьрҐ, шёяюы№чґхь√щ фы SOA, Ґръцх юс√іэю яюфєюфшҐ фы шёяюы№чютрэш т ъріхёҐтх шэёҐЁґьхэҐр юІхэъш шыш яюфҐтхЁцфхэш т яюффхЁцъґ тэхЇэхую рґфшҐр, ъышэшіхёъюую юсхёяхіхэш ш фЁґушє эрфчюЁэ√є яЁютхЁюъ.

╧ырэ яю ґыґіЇхэш■ чрїшҐ√, юяшёрээ√щ т 6.4.6, Ґръцх ты хҐё трцэ√ь шэёҐЁґьхэҐюь т фхьюэёҐЁрІшш яЁюуЁхёёр ш ґёютхЁЇхэёҐтютрэш яЁюІхёёют.

7.1 ╬сїшх яюыюцхэш

─рээ√щ Ёрчфхы ёюфхЁцшҐ ъюэъЁхҐэ√х ЁхъюьхэфрІшш яю юфшээрфІрҐш яґэъҐрь ґяЁртыхэш чрїшҐющ ш 39 юёэютэ√ь ърҐхуюЁш ь ґяЁртыхэш чрїшҐющ, юяшёрээ√ь т ╚╤╬/╠▌╩ 27002.

╬ёэютэ√ь яЁшэІшяюь, ґърчрээ√ь т ╚╤╬/╠▌╩ 27002, ты хҐё Ґю, іҐю ърцфр юЁурэшчрІш ьюцхҐ ЁрёёьрҐЁшт𥹠ш ҐЁръҐют𥹠фрээ√щ фюъґьхэҐ т ётюхь ёюсёҐтхээюь ъюэҐхъёҐх ш ё ґіхҐюь эюЁьрҐштэ√є ш сшчэхё-ҐЁхсютрэшщ. ╥хь эх ьхэхх, юя√Ґ, эръюяыхээ√щ т Ё фх ёҐЁрэ, тъы■ір └тёҐЁрыш■, ╩рэрфґ, ╘ЁрэІш■, ═шфхЁырэф√, ═ютґ■ ╟хырэфш■, ▐цэґ■ └ЄЁшъґ ш ┬хышъюсЁшҐрэш■, яюърчры эхюсєюфшьюёҐ№ тъы■іхэш юяЁхфхыхээ√є Ёрчфхыют ш ърҐхуюЁшщ ґяЁртыхэш , хёыш Ёхі№ шфхҐ ю чрїшҐх яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш. ╬ёэют√тр ё№ э𠤥юь юя√Ґх, т ёююҐтхҐёҐтґ■їшє ёыґір є ґърчрэ√ ьшэшьры№э√х ҐЁхсютрэш , р т эхъюҐюЁ√є ёыґір є шчыюцхэ√ эюЁьрҐштэ√х ЁґъютюфёҐтр, юяшё√тр■їшх эрфыхцрїхх яЁшьхэхэшх юяЁхфхыхээ√є ¤ыхьхэҐют ъюэҐЁюы чрїшҐ√, юяшёрээ√є т ╚╤╬/╠▌╩ 27002, фы чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш. ▌Ґш ьшэшьры№э√х ҐЁхсютрэш шьх■Ґ эрёҐюы№ъю сюы№Їюх чэріхэшх фы юсхёяхіхэш чрїшҐ√ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш, іҐю ы■с√х ьхфшІшэёъшх юЁурэшчрІшш, ъюҐюЁ√х эх ёююҐтхҐёҐтґ■Ґ шь, эх ьюуґҐ ёішҐрҐ№ё ёююҐтхҐёҐтґ■їшьш ¤Ґюьґ ёҐрэфрЁҐґ.

┬ ърцфюь яюёыхфґ■їхь яюфЁрчфхых фрэ√ ЁґъютюфёҐтр т фюяюыэхэшх ъ ЁґъютюфёҐтрь, шьх■їшьё т ╚╤╬/╠▌╩ 27002, эю эх т ъріхёҐтх чрьхэ√ фы эшє.

7.2 ╧юышҐшър чрїшҐ√ шэЄюЁьрІшш

7.2.1 ─юъґьхэҐ√ яю яюышҐшъх чрїшҐ√ шэЄюЁьрІшш

╩юэҐЁюы№

╬ЁурэшчрІшш, чрэшьр■їшхё юсЁрсюҐъющ ьхфшІшэёъющ шэЄюЁьрІшш, т Ґюь ішёых ышіэющ ьхфшІшэёъющ шэЄюЁьрІшш, фюыцэ√ шьхҐ№ яюышҐшъґ яю чрїшҐх шэЄюЁьрІшш т яшё№ьхээюь тшфх, юфюсЁхээґ■ ЁґъютюфёҐтюь, юяґсышъютрээґ■, р чрҐхь фютхфхээґ■ фю тёхє ёюҐЁґфэшъют ш ёююҐтхҐёҐтґ■їшє ёҐюЁюээшє юЁурэшчрІшщ.

╨ґъютюфёҐтю яю тэхфЁхэш■

╧юьшью ёюсы■фхэш шэёҐЁґъІшщ, ґърчрээ√є т ╚╤╬/╠▌╩ 27002, ърёрҐхы№эю Ґюую, іҐю фюыцхэ ёюфхЁц𥹠фюъґьхэҐ ю яюышҐшъх яю чрїшҐх шэЄюЁьрІшш, ¤ҐюҐ фюъґьхэҐ фюыцхэ ёюфхЁц𥹠чр тыхэш :

a) ю эхюсєюфшьюёҐш чрїшҐ√ ьхфшІшэёъющ шэЄюЁьрІшш;

b) Іхы є чрїшҐ√ шэЄюЁьрІшш;

c) юсырёҐш яЁшьхэхэш ёююҐтхҐёҐтш , ъръ юяшёрэю т 6.4.1.6;

d) чръюэюфрҐхы№э√є, эюЁьрҐштэ√є ш ъюэҐЁръҐэ√є ҐЁхсютрэш є, тъы■ір Ґх, ъюҐюЁ√х ърёр■Ґё чрїшҐ√ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш, р Ґръцх ■Ёшфшіхёъшє ш ¤Ґшіхёъшє юс чрээюёҐхщ ЁрсюҐэшъют чфЁртююєЁрэхэш фы чрїшҐ√ ¤Ґющ шэЄюЁьрІшш;

e) ёЁхфёҐтрє фы юяютхїхэш юс шэІшфхэҐрє т ёшёҐхьх чрїшҐ√ шэЄюЁьрІшш, т Ґюь ішёых ърэры ёт чш фы яюфэ Ґш тюяЁюёр ю ъюэЄшфхэІшры№эюёҐш, эх юярёр ё№ юстшэхэшщ шыш тчршьэ√є ґяЁхъют.

╥хюЁхҐшіхёъш яхЁхёьюҐЁ ёюфхЁцрэш ¤Ґющ яюышҐшъш сґфхҐ чртшёхҐ№ юҐ Ёхчґы№ҐрҐют юІхэъш Ёшёъют юЁурэшчрІшш, єюҐ ёрьр яюышҐшър фюыцэр Ґюы№ъю чрфрт𥹠эряЁртыхэшх, ґёҐрэртышт𥹠яЁшэІшя√ ш ґърч√т𥹠эр фЁґушх фюъґьхэҐ√, уфх ёыхфґхҐ эрщҐш (ірїх ьхэ ■їшхё ) юёюсхээюёҐш.

╧Ёш ёючфрэшш ётюхую фюъґьхэҐр ю яюышҐшъх яю чрїшҐх шэЄюЁьрІшш, ьхфшІшэёъшх юЁурэшчрІшш фюыцэ√ сґфґҐ ёяхІшры№эю ґішҐ√т𥹠ёыхфґ■їшх ЄръҐюЁ√, ъюҐюЁ√х ты ■Ґё ёяхІшЄшіэ√ьш фы ёхъҐюЁр чфЁртююєЁрэхэш :

f) юс·хь ьхфшІшэёъющ шэЄюЁьрІшш;

g) яЁртр ш ¤Ґшіхёъшх юс чрээюёҐш яхЁёюэрыр, ъръ юуютюЁхэю т чръюэх ш яЁшэ Ґю іыхэрьш яЁюЄхёёшюэры№э√є юЁурэшчрІшщ;

h) уфх тючьюцэю, яЁртр юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш эр эхяЁшъюёэютхээюёҐ№ ірёҐэющ цшчэш ш эр фюёҐґя ъ чряшё ь ю эхщ;

i) юс чрээюёҐш яЁръҐшъґ■їшє тЁріхщ ърёрҐхы№эю яюыґіхэш ёюуырёш эр яюыґіхэшх шэЄюЁьрІшш юҐ юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш ш ёюєЁрэхэш ъюэЄшфхэІшры№эюёҐш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш;

j) чръюээ√х юёэютрэш яЁръҐшъґ■їшє тЁріхщ ш ьхфшІшэёъшє юЁурэшчрІшщ яЁш эхюсєюфшьюёҐш эх ёыхфют𥹠яЁюҐюъюырь ёшёҐхь√ схчюярёэюёҐш, хёыш яЁшюЁшҐхҐ√ чфЁртююєЁрэхэш , ірёҐю ёт чрээ√х ё эхёяюёюсэюёҐ№■ юҐфхы№э√є юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш т√ЁрчшҐ№ ётюш яЁхфяюіҐхэш , ҐЁхсґ■Ґ яюфюсэюх эхёюсы■фхэшх яЁюҐюъюыр; Ґръцх яЁюІхфґЁ√, ъюҐюЁ√х эхюсєюфшью юёґїхёҐты Ґ№ фы фюёҐшцхэш ¤Ґющ Іхыш;

k) юс чрээюёҐш ёююҐтхҐёҐтґ■їшє ьхфшІшэёъшє юЁурэшчрІшщ ш юс·хъҐют юърчрэш ьхфшІшэёъющ яюьюїш т ёыґірх, ъюуфр юърчрэшх ьхфшІшэёъшє ґёыґу яЁюшёєюфшҐ эр юёэютх "ёютьхёҐэюую ґєюфр" шыш "ёҐрІшюэрЁэющ яюьюїш ё ЁхрсшышҐрІшхщ";

I) яЁюҐюъюы√ ш яЁюІхфґЁ√, ъюҐюЁ√х фюыцэ√ яЁшьхэ Ґ№ё яЁш юсьхэх шэЄюЁьрІшхщ ё Іхы№■ яЁютхфхэш шёёыхфютрэш ш ъышэшіхёъшє шёя√Ґрэшщ;

m) ёЁхфёҐтр ш яЁхфхы√ яюыэюьюішщ фы тЁхьхээ√є ЁрсюҐэшъют, Ґръшє ъръ тЁхьхээ√х чрьхёҐшҐхыш тЁріхщ, ёҐґфхэҐ√ ш яхЁёюэры, ты ■їшщё эр ЁрсюҐґ "яю т√чютґ";

n) ёЁхфёҐтр ш ґёҐрэютыхээ√х юуЁрэшіхэш эр фюёҐґя ъ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш фы тюыюэҐхЁют ш тёяюьюурҐхы№эюую яхЁёюэрыр, Ґръюую ъръ ёт їхээшъш ш яхЁёюэры, ЁрсюҐр■їшщ эр сыруюҐтюЁшҐхы№эющ юёэютх.

╠эюушх юЁурэшчрІшш чфЁртююєЁрэхэш яюёішҐрыш яюыхчэ√ь ёфхы𥹠фюъґьхэҐ ю яюышҐшъх фюёҐґяэ√ь фы ёюҐЁґфэшъют т ¤ыхъҐЁюээюь тшфх яюёЁхфёҐтюь шёяюы№чютрэш юсырёҐш чрїшҐ√ шэЄюЁьрІшш тю тэґҐЁхээхщ ёхҐш юЁурэшчрІшш чфЁртююєЁрэхэш .

┼ёыш ьхфшІшэёър юЁурэшчрІш яюыґірхҐ яюффхЁцъґ юҐ ёҐюЁюээшє юЁурэшчрІшщ шыш ёюҐЁґфэшірхҐ ё ҐЁхҐ№шьш ёҐюЁюэрьш, т ірёҐэюёҐш т ёыґір є, ъюуфр юэр яюыґірхҐ ґёыґуш юҐ фЁґушє ■ЁшёфшъІшш, ёҐЁґъҐґЁр яюышҐшъш фюыцэр тъы■ірҐ№ т ёхс чрфюъґьхэҐшЁютрээґ■ яюышҐшъґ, ёЁхфёҐтр ъюэҐЁюы ш яЁюІхфґЁ√, ъюҐюЁ√х юєтрҐ√тр■Ґ ¤Ґш тчршьюфхщёҐтш ш ґърч√тр■Ґ юс чрээюёҐш тёхє ёҐюЁюэ. ┬ ёыґір є, ъюуфр ышіэ√х фрээ√х яхЁхфр■Ґё чр яЁхфхы√ ёҐЁрэ√, фюыцэ√ яЁшьхэ Ґ№ё яюыюцхэш ╚╤╬ 22857.

7.2.2 ╧ЁютхЁър фюъґьхэҐр ю яюышҐшъх чрїшҐ√ шэЄюЁьрІшш

╩юэҐЁюы№

╧юышҐшър чрїшҐ√ шэЄюЁьрІшш ьхфшІшэёъющ юЁурэшчрІшш фюыцэр яюфыхц𥹠яюёҐю ээющ яю¤Ґряэющ яЁютхЁъх, Ґръ іҐюс√ тё ёютюъґяэюёҐ№ яюышҐшъш яюфыхцрыр хцхуюфэюьґ ЁрёёьюҐЁхэш■. ▌Ґґ яюышҐшъґ ёыхфґхҐ яхЁхёьюҐЁхҐ№ яюёых тючэшъэютхэш ёхЁ№хчэюую шэІшфхэҐр т ёшёҐхьх схчюярёэюёҐш.

╨ґъютюфёҐтю яю тэхфЁхэш■

╧юьшью ёюсы■фхэш шэёҐЁґъІшщ, ґърчрээ√є т ╚╤╬/╠▌╩ 27002, Ґрър яЁютхЁър фюыцэр юєтрҐ√трҐ№:

a) шчьхэішт√щ єрЁръҐхЁ ЁрсюҐ√ ьхфшІшэёъшє юЁурэшчрІшщ ш ёюяґҐёҐтґ■їшх шчьхэхэш , тэюёшь√х т яЁюЄшыш Ёшёъют ш ґяЁртыхэшх Ёшёърьш;

b) шчьхэхэш , тэюёшь√х т IT-шэЄЁрёҐЁґъҐґЁґ юЁурэшчрІшш, ш ёюяґҐёҐтґ■їшх шчьхэхэш т яЁюЄшых Ёшёъют юЁурэшчрІшш;

c) шчьхэхэш , юсэрЁґцхээ√х тю тэхЇэхщ ёЁхфх, ъюҐюЁ√х ёєюцшь юсЁрчюь тыш ■Ґ эр яЁюЄшы№ Ёшёъют юЁурэшчрІшш;

d) эютхщЇшх ёЁхфёҐтр ъюэҐЁюы , ҐЁхсютрэш яю ёююҐтхҐёҐтш■ ш юсхёяхіхэш■ ёююҐтхҐёҐтш , р Ґръцх ёЁхфёҐтр, ґёҐрэютыхээ√х юЁурэрьш чфЁртююєЁрэхэш ■ЁшёфшъІшш шыш эют√ьш чръюэюфрҐхы№э√ьш ръҐрьш шыш яюёҐрэютыхэш ьш т ъріхёҐтх юс чрҐхы№э√є;

e) эютхщЇшх ЁґъютюфёҐтр ш ЁхъюьхэфрІшш т юҐэюЇхэшш яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш юҐ яЁюЄхёёшюэры№э√є рёёюІшрІшщ чфЁртююєЁрэхэш ш юҐ ъюьшёёшщ яю ъюэЄшфхэІшры№эюёҐш шэЄюЁьрІшш;

f) Ёхчґы№ҐрҐ√ ёґфхсэ√є фхы, яЁютхЁхээ√х т ёґфрє, ъюҐюЁ√х ґёҐрэютшыш шыш юяЁютхЁуыш яЁхІхфхэҐ√ шыш юсїхяЁшэ Ґ√х яЁръҐшъш;

g) чрфріш ш тюяЁюё√ ърёрҐхы№эю яюышҐшъш, яюёҐртыхээ√х яхЁхф юЁурэшчрІшхщ хх яхЁёюэрыюь, юс·хъҐрьш юърчрэш ьхфшІшэёъющ яюьюїш, р Ґръцх шє ярЁҐэхЁрьш ш ьхфЁрсюҐэшърьш, шёёыхфютрҐхы ьш ш юЁурэрьш уюёґф𨸥тхээюую ґяЁртыхэш (эряЁшьхЁ, яЁхфёҐртшҐхы ьш ъюьшёёшщ яю юсхёяхіхэш■ ъюэЄшфхэІшры№эюёҐш).

7.3 ╬ЁурэшчрІш чрїшҐ√ шэЄюЁьрІшш

7.3.1 ╬сїшх ётхфхэш

╨ґъютюфёҐтю ьхфшІшэёъющ юЁурэшчрІшш эхёхҐ юҐтхҐёҐтхээюёҐ№ чр чрїшҐґ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш ш фЁґушє чрїшїхээ√є фрээ√є ю чфюЁют№х, юсЁрсрҐ√трхь√є юЁурэшчрІшхщ. ═𠤥ю юёюсхээю ёҐюшҐ юсЁрҐшҐ№ тэшьрэшх юЁурэшчрІш ь, ъюҐюЁ√х яюырур■Ґё эр ґёыґуш тэхЇэхую ґяЁртыхэш , яЁхфюёҐрты хь√х ҐЁхҐ№шьш ёҐюЁюэрьш. ▌ЄЄхъҐштэюх тчршьюфхщёҐтшх Ґръцх ты хҐё трцэ√ь ¤ыхьхэҐюь т яюффхЁцрэшш чрїшҐ√ шэЄюЁьрІшш. ╚ Ґю, ш фЁґуюх ҐЁхсґ■Ґ тэющ ш іхҐъющ шэЄЁрёҐЁґъҐґЁ√ ьхэхфцьхэҐр шэЄюЁьрІшюээющ схчюярёэюёҐш.

7.3.2 ┬эґҐЁхээ юЁурэшчрІш

7.3.2.1 ═ряЁртыхээюёҐ№ ЁґъютюфёҐтр эр чрїшҐґ шэЄюЁьрІшш, ёюуырёютрэшх чрїшҐ√ шэЄюЁьрІшш ш ЁрёяЁхфхыхэшх юҐтхҐёҐтхээюёҐхщ чр чрїшҐґ шэЄюЁьрІшш

╩юэҐЁюы№

╬ЁурэшчрІшш, чрэшьр■їшхё юсЁрсюҐъющ яхЁёюэры№эющ ьхфшІшэёъющ шэЄюЁьрІшш, фюыцэ√:

a) іхҐъю юяЁхфхы Ґ№ ш ЁрёяЁхфхы Ґ№ юҐтхҐёҐтхээюёҐ№ чр чрїшҐґ шэЄюЁьрІшш;

b) шьхҐ№ ISMF фы ґтхЁхээюёҐш т Ґюь, іҐю ёґїхёҐтґхҐ іхҐъюх ґяЁртыхэшх ш юїґҐшьр яюффхЁцър ЁґъютюфёҐтр т ьхЁюяЁш Ґш є яю юсхёяхіхэш■ чрїшҐ√, чрҐЁруштр■їшє чрїшҐґ ьхфшІшэёъющ шэЄюЁьрІшш, ъръ ґърчрэю т 6.4.3.

╠шэшьґь юфшэ іхыютхъ фюыцхэ эхёҐш юҐтхҐёҐтхээюёҐ№ чр чрїшҐґ ьхфшІшэёъющ шэЄюЁьрІшш т юЁурэшчрІшш.