![]() — ┬ёх фюъґьхэҐ√ — ├╬╤╥√ — ├╬╤╥ ╨ ╚╤╬/╥╤ 22600-1-2009 ╚═╘╬╨╠└╥╚╟└╓╚▀ ╟─╬╨╬┬▄▀. ╙╧╨└┬╦┼═╚┼ ╧╬╦═╬╠╬╫╚▀╠╚ ╚ ╩╬═╥╨╬╦▄ ─╬╤╥╙╧└. ╫𸥹 1. ╬┴┘╚┼ ╤┬┼─┼═╚▀ ╚ ╙╧╨└┬╦┼═╚┼ ╧╬╦╚╥╚╩╬╔

— ┬ёх фюъґьхэҐ√ — ├╬╤╥√ — ├╬╤╥ ╨ ╚╤╬/╥╤ 22600-1-2009 ╚═╘╬╨╠└╥╚╟└╓╚▀ ╟─╬╨╬┬▄▀. ╙╧╨└┬╦┼═╚┼ ╧╬╦═╬╠╬╫╚▀╠╚ ╚ ╩╬═╥╨╬╦▄ ─╬╤╥╙╧└. ╫𸥹 1. ╬┴┘╚┼ ╤┬┼─┼═╚▀ ╚ ╙╧╨└┬╦┼═╚┼ ╧╬╦╚╥╚╩╬╔

├╬╤╥ ╨ ╚╤╬/╥╤ 22600-1-2009 ╚═╘╬╨╠└╥╚╟└╓╚▀ ╟─╬╨╬┬▄▀. ╙╧╨└┬╦┼═╚┼ ╧╬╦═╬╠╬╫╚▀╠╚ ╚ ╩╬═╥╨╬╦▄ ─╬╤╥╙╧└. ╫𸥹 1. ╬┴┘╚┼ ╤┬┼─┼═╚▀ ╚ ╙╧╨└┬╦┼═╚┼ ╧╬╦╚╥╚╩╬╔

─юсртшы:

─рҐр: [13.12.2017]

─рҐр ттхфхэш - 1 ш■ы 2010 у.

┬тхфхэ тяхЁт√х

╧Ёхфшёыютшх

╓хыш ш яЁшэІшя√ ёҐрэфрЁҐшчрІшш т ╨юёёшщёъющ ╘хфхЁрІшш ґёҐрэютыхэ√ ╘хфхЁры№э√ь чръюэюь юҐ 27 фхърсЁ 2002 у. N 184-╘╟ "╬ Ґхєэшіхёъюь ЁхуґышЁютрэшш", р яЁртшыр яЁшьхэхэш эрІшюэры№э√є ёҐрэфрЁҐют ╨юёёшщёъющ ╘хфхЁрІшш - ├╬╤╥ ╨ 1.0-2004 "╤ҐрэфрЁҐшчрІш т ╨юёёшщёъющ ╘хфхЁрІшш. ╬ёэютэ√х яюыюцхэш ".

┬тхфхэшх

┬ ыхіхсэю-яЁюЄшыръҐшіхёъшє ґіЁхцфхэш є эхЁхфъю тэхфЁ ■Ґё шэЄюЁьрІшюээ√х ёшёҐхь√ Ёрчэ√є яюёҐртїшъют, ърцфр шч ъюҐюЁ√є ҐЁхсґхҐ юҐ яюы№чютрҐхы юҐфхы№эющ рґҐхэҐшЄшърІшш ш ртҐюЁшчрІшш фюёҐґяр, яюёъюы№ъґ юэш Ёхрышчґ■Ґ ¤Ґш ЄґэъІшш яю-ётюхьґ. ╚эҐхуЁрІш ¤Ґшє ЄґэъІшщ ҐЁхсґхҐ чэрішҐхы№э√є чрҐЁрҐ эр тчршьэ√х юҐюсЁрцхэш ётхфхэшщ ю яюы№чютрҐхы є ш юЁурэшчрІш є. ┬ Ґръющ ёшҐґрІшш ЁхёґЁё√, эхюсєюфшь√х фы ЁрчЁрсюҐъш ш ¤ъёяыґрҐрІшш ЄґэъІшщ юсхёяхіхэш схчюярёэюёҐш, ЁрёҐґҐ т ухюьхҐЁшіхёъющ яЁюуЁхёёшш ё ґтхышіхэшхь ішёыр шэЄюЁьрІшюээ√є ёшёҐхь.

╤ фЁґующ ёҐюЁюэ√, хёыш ЁрёёьрҐЁшт𥹠ртҐюЁшчрІш■ ё Ґюіъш чЁхэш ґіЁхцфхэш чфЁртююєЁрэхэш , Ґю сґфхҐ юіхтшфэр яюҐЁхсэюёҐ№ т ушсъющ ьюфхыш хх ЁхрышчрІшш, яюёъюы№ъґ т ґіЁхцфхэш є яюёҐю ээю яЁюшёєюф Ґ шчьхэхэш . ╬фэш яюфЁрчфхыхэш чръЁ√тр■Ґё , фЁґушх ёючфр■Ґё , ҐЁхҐ№ш юс·хфшэ ■Ґё .

╤шҐґрІш ёҐрэютшҐё хїх сюыхх ёыюцэющ, ъюуфр фы тчршьюфхщёҐтш ҐЁхсґхҐё яхЁхёхіхэшх яхЁшьхҐЁют чюэ ё Ёрчэ√ьш яюышҐшърьш схчюярёэюёҐш. ─ы яЁхюфюыхэш Ёрчышішщ ьхцфґ ¤Ґшьш яюышҐшърьш эхюсєюфшь√ тчршьэ√х ёюуырЇхэш ю яюышҐшърє ьхцфґ ёҐюЁюэрьш, юсхёяхіштр■їшьш схчюярёэюёҐ№.

─Ёґур ёыюцэюёҐ№ ёюёҐюшҐ т эрчэріхэшш яюы№чютрҐхы ь Ёюыхщ. ╧юы№чютрҐхы№ ьюцхҐ шёяюыэ Ґ№ Ёрчышіэ√х Ёюыш т Ёрчэюх тЁхь ш фрцх фтх шыш сюыхх Ёюыш юфэютЁхьхээю. ═ряЁшьхЁ, яюы№чютрҐхы№ ьюцхҐ ЁрсюҐрҐ№ фтр ьхё Ір т Ёюыш ьхфёхёҐЁ√, р ёыхфґ■їшх фтр - ъръ ръґЇхЁър, шыш цх ёютьхїрҐ№ ¤Ґш Ёюыш.

┴юыхх Ґюую, т ґіЁхцфхэшш чфЁртююєЁрэхэш ьюуґҐ с√Ґ№ шфхэҐшЄшІшЁютрэ√ Ёрчэ√х юс чрээюёҐш т чртшёшьюёҐш юҐ т√яюыэ хьющ Ёюыш ш Ёюфр фх Ґхы№эюёҐш яюы№чютрҐхыхщ. ╧Ёш яхЁххчфх т фЁґуґ■ ёҐЁрэґ шыш яЁш яхЁхєюфх т фЁґуюх ьхфшІшэёъюх ґіЁхцфхэшх фы яюы№чютрҐхыхщ юфэшє ш Ґхє цх ърҐхуюЁшщ ьюцхҐ ьхэ Ґ№ё Ґшя шыш ґЁютхэ№ ртҐюЁшчрІшш, эхюсєюфшьющ ъръ фы т√яюыэхэш ъръшє-ышсю фхщёҐтшщ, Ґръ ш фы яюыґіхэш фюёҐґяр ъ шэЄюЁьрІшш.

─Ёґующ эх ьхэхх трцэ√щ ръҐґры№э√щ тюяЁюё - ъръ яют√ёшҐ№ ъріхёҐтю юсёыґцштрэш , шёяюы№чґ шэЄюЁьрІшюээ√х Ґхєэюыюушш, эх эрЁґЇр яЁш ¤Ґюь яЁрт ышіэюёҐш ярІшхэҐр. ╫Ґюс√ тЁріш ьюуыш яюыґірҐ№ эршсюыхх рфхътрҐэґ■ шэЄюЁьрІш■ ю ярІшхэҐх, эхюсєюфшью эрышішх "тшЁҐґры№эющ ¤ыхъҐЁюээющ шёҐюЁшш сюыхчэш", ъюҐюЁр яючтюы ыр с√ ЁхушёҐЁшЁют𥹠тё■ ьхфшІшэёъґ■ яюьюї№, юърчрээґ■ ярІшхэҐґ, эхчртшёшью юҐҐюую, уфх ш ъхь юэр фюъґьхэҐшЁютрырё№. ╧Ёш Ґръюь яюфєюфх эхюсєюфшьр юсїр ьюфхы№ ртҐюЁшчрІшш шыш ёяхІшры№эюх ёюуырЇхэшх юс ртҐюЁшчрІшш ьхцфґ ёҐюЁюэрьш, юсхёяхіштр■їшьш схчюярёэюёҐ№.

╩Ёюьх эхюсєюфшьюёҐш ґіхҐр ьэюуююсЁрчш Ёюыхщ ш юс чрээюёҐхщ, Ґшяшіэ√є фы ы■сющ ъЁґяэющ юЁурэшчрІшш, ЁхЇр■їхх чэріхэшх шьх■Ґ ш фЁґушх рёяхъҐ√ ьхфшІшэёъющ яюьюїш, эряЁшьхЁ, ¤Ґшіхёъшх шыш ■Ёшфшіхёъшх, юсґёыютыхээ√х юёюсхээюёҐ ьш шёяюы№чґхьющ шэЄюЁьрІшш.

═хюсєюфшьюёҐ№ т ёҐЁюую юуЁрэшіхээющ ртҐюЁшчрІшш ръҐґры№эр ш ёхщірё, эю сґфхҐ ёґїхёҐтхээю тючЁрёҐрҐ№ т сышцрщЇшх фтр уюфр т ёт чш ё ґтхышіхэшхь юсьхэр шэЄюЁьрІшхщ ьхцфґ яЁшыюцхэш ьш, іҐюс√ ґфютыхҐтюЁшҐ№ яюҐЁхсэюёҐ№ тЁріхщ т яюыґіхэшш тёх сюы№Їхую ш сюы№Їхую юс·хьр шэЄюЁьрІшш ю ярІшхэҐх т Іхы є юсхёяхіхэш т√ёюъюую ъріхёҐтр ш ¤ЄЄхъҐштэюёҐш ыхіхэш .

╟р яюёыхфэхх фхё ҐшыхҐшх яЁюшчюЇыш чрьхҐэ√х шчьхэхэш т ірёҐш ёхЁтшёют шэЄюЁьрІшюээющ схчюярёэюёҐш яЁшъырфэ√є яЁюуЁрьь ш яхЁхфріш фрээ√є. ═шцх ґърчрэ√ эхъюҐюЁ√х ЄръҐюЁ√, ёяюёюсёҐтґ■їшх ¤Ґшь шчьхэхэш ь:

- яхЁхєюф юҐ ІхэҐЁрышчютрээ√є ёшёҐхь эр срчх сюы№Їшє ъюья№■ҐхЁют ъ ЁрёяЁхфхыхээ√ь ёшёҐхьрь эр срчх ьхёҐэ√є т√ішёышҐхы№э√є ЁхёґЁёют;

- тёх сюы№Їх фрээ√є єЁрэшҐё т шэЄюЁьрІшюээ√є ёшёҐхьрє, ш Ґхь Іхээхх юэш фы яюы№чютрҐхыхщ;

- ярІшхэҐ√ ёҐрэют Ґё сюыхх ьюсшы№э√ьш, ш шє ьхфшІшэёъшх фрээ√х ҐЁхсґ■Ґё т Ёрчэ√є ьхёҐрє яЁхс√трэш .

┬ ёт чш ё эхюсєюфшьюёҐ№■ чрїшҐ√ яхЁёюэры№э√є фрээ√є, ҐЁхсґхьющ фы шёъы■іхэш эхцхырҐхы№э√є ышіэ√є ш ёюІшры№э√є яюёыхфёҐтшщ, ¤Ґш шчьхэхэш тыхъґҐ чр ёюсющ яют√Їхэшх ҐЁхсютрэшщ ъ ёЁхфёҐтрь чрїшҐ√ яхЁхфріш ш юсЁрсюҐъш ьхфшІшэёъшє фрээ√є. ▌Ґр чрїшҐр фюыцэр ЁрёяЁюёҐЁрэ Ґ№ё ъръ эр юсьхэ шэЄюЁьрІшхщ, Ґръ ш эр хх юсЁрсюҐъґ. ╫Ґю ърёрхҐё Ґръшє ьхєрэшчьют чрїшҐ√ юсьхэр фрээ√ьш, ъръ рґҐхэҐшЄшърІш , ІхыюёҐэюёҐ№, ъюэЄшфхэІшры№эюёҐ№, фюёҐґяэюёҐ№, юҐёыхцштрхьюёҐ№ (тъы■ір ҐЁрёёшЁґхьюёҐ№ ш эхтючьюцэюёҐ№ юҐърчр юҐ ртҐюЁёҐтр), ъюэҐЁюы№ фюёҐґяр ъ т√ішёышҐхы№э√ь ЁхёґЁёрь, р Ґръцх ёыґцс√ ґфюёҐютхЁхэш , шьхээю рґҐхэҐшЄшърІш ъЁшҐшіэр фы сюы№Їхщ ірёҐш юёҐры№э√є ьхєрэшчьют. ▌Ґю ёяЁртхфыштю ш яю юҐэюЇхэш■ ъ схчюярёэюёҐш юсЁрсюҐъш фрээ√є, уфх эхюсєюфшь√ ґяЁртыхэшх фюёҐґяюь ъ фрээ√ь ш ЄґэъІш ь яЁюуЁрьь, шёяюыэ хь√є эр т√Їхґърчрээ√є т√ішёышҐхы№э√є ЁхёґЁёрє, ІхыюёҐэюёҐ№, ъюэЄшфхэІшры№эюёҐ№, фюёҐґяэюёҐ№, юҐёыхцштрхьюёҐ№, ЁрчышішьюёҐ№ ш ёыґцс√ ґфюёҐютхЁхэш .

╧Ёшьхэхэшх эрёҐю їхую ёҐрэфрЁҐр сґфхҐ т√ч√т𥹠юёюсґ■ ёыюцэюёҐ№ т ёт чш ё Ґхь, іҐю ґірёҐтґ■їшх ёҐюЁюэ√ ґцх Ёрёяюырур■Ґ фхщёҐтґ■їшьш ёшёҐхьрьш ш эх яЁю т Ґ юёюсюую цхырэш эхьхфыхээю юсэютшҐ№ шє шыш яюыэюёҐ№■ чрьхэшҐ№. ╧ю¤Ґюьґ юіхэ№ трцэю, іҐюс√ ёҐюЁюэ√ яюфяшёрыш ёюуырЇхэшх ю яюышҐшъх, т ъюҐюЁюь юэш яюфҐтхЁцфр■Ґ эрьхЁхэшх ъ фтшцхэш■ т ёҐюЁюэґ ЁхрышчрІшш эрёҐю їхую ёҐрэфрЁҐр яю ьхЁх тючэшъэютхэш яюҐЁхсэюёҐш т ьюфшЄшърІшш ¤Ґшє ёшёҐхь.

╤юуырЇхэшх ю яюышҐшъх фюыцэю Ґръцх ёюфхЁц𥹠юяшёрэшх т√ тыхээ√є Ёрчышішщ т ёшёҐхьрє юсхёяхіхэш шэЄюЁьрІшюээющ схчюярёэюёҐш ш ёюуырёютрээ√є ьхЁ яю шє яЁхюфюыхэш■. ═ряЁшьхЁ, т ёхЁтшёх рґҐхэҐшЄшърІшш яЁртр ш юс чрээюёҐш юфэющ ёҐюЁюэ√, чряЁрЇштр■їхщ фюёҐґя ъ шэЄюЁьрІшш фЁґующ ёҐюЁюэ√, фюыцэ√ юсхёяхішт𥹸 т ёююҐтхҐёҐтшш ё ёюуырёютрээющ яюышҐшъющ, чряшёрээющ т ёюуырЇхэшш ьхцфґ ёҐюЁюэрьш. ─ы ЁхЇхэш ¤Ґющ чрфріш эхюсєюфшью юсхёяхішҐ№ ёююҐтхҐёҐтґ■їґ■ уЁґяяшЁютъґ ш ъырёёшЄшърІш■ ъръ яюы№чютрҐхыхщ ш яюёҐртїшъют шэЄюЁьрІшш ш шэЄюЁьрІшюээ√є ґёыґу, Ґръ ш ёрьющ шэЄюЁьрІшш ш яЁхфюёҐрты хь√є ґёыґу. ╥рър ъырёёшЄшърІш ьюцхҐ ёыґцшҐ№ юёэютющ фы ЁхрышчрІшш ьхєрэшчьют юсЁрсюҐъш ҐЁхсютрэшщ фюёҐґяр, ърҐхуюЁшЁютрэш шэЄюЁьрІшш ш шэЄюЁьрІшюээ√є ґёыґу, р Ґръцх ьхєрэшчьют юяшёрэш яюышҐшъ ъюэҐЁюы фюёҐґяр ш ґяЁртыхэш шьш. ┼ёыш тёх тчршьюфхщёҐтґ■їшх ёҐюЁюэ√ эх тшф Ґ ъръшє-ышсю Ёшёъют, тчршьюфхщёҐтшх ёґїхёҐтґ■їшє ёшёҐхь ш юсьхэ шэЄюЁьрІшхщ ьюцэю эрішэ𥹠ёЁрчґ цх яюёых яюфяшёрэш ёюуырЇхэш ю яюышҐшъх ъюэҐЁюы фюёҐґяр. ┼ёыш Ёшёъш эрёҐюы№ъю ёґїхёҐтхээ√, іҐю шє эрфю шёъы■ішҐ№ фю эрірыр юсьхэр шэЄюЁьрІшхщ, Ґю эрфю юяшёрҐ№ ¤Ґш Ёшёъш т ёюуырЇхэшш ю яюышҐшъх ъюэҐЁюы фюёҐґяр ш фюсртшҐ№ ъ эхьґ яхЁхіхэ№ ьхЁюяЁш Ґшщ яю ґёҐЁрэхэш■ Ёшёъют. ╤юуырЇхэшх фюыцэю ёюфхЁц𥹠уЁрЄшъ т√яюыэхэш ¤Ґшє ьхЁюяЁш Ґшщ ш юяЁхфхы Ґ№ ёяюёюс шє ЄшэрэёшЁютрэш .

╧ЁюІхёё фюъґьхэҐшЁютрэш юіхэ№ трцхэ ш ёыґцшҐ юёэютющ фы т√ЁрсюҐъш ёюуырЇхэш ю яюышҐшъх ъюэҐЁюы фюёҐґяр.

╥Ёхсютрэш ъ ґяЁртыхэш■ яюыэюьюіш ьш ш ъюэҐЁюы■ фюёҐґяр яЁхф· ты ■Ґё ъ ёхЁтшёрь чрїшҐ√, эхюсєюфшь√ь фы яхЁхфріш ьхфшІшэёъющ шэЄюЁьрІшш ш юсхёяхіхэш ЁрёяЁхфхыхээюую фюёҐґяр ъ ¤Ґющ шэЄюЁьрІшш. ═рёҐю їшщ ёҐрэфрЁҐ яЁхфёҐрты хҐ яЁшэІшя√ ш юяЁхфхы хҐ ёхЁтшё√, эхюсєюфшь√х фы ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр. ╩ЁшяҐюуЁрЄшіхёъшх яЁюҐюъюы√ эх тєюф Ґ т юсы𸥹 яЁшьхэхэш эрёҐю їхую ёҐрэфрЁҐр.

┬ ёҐрэфрЁҐх ╚╤╬/╥╤ 22600, ёюёҐю їхь шч фтґє ірёҐхщ, ёюфхЁц𥸠ёё√ыъш эр ґцх яЁшэ Ґ√х ёҐрэфрЁҐ√ шэЄюЁьрІшюээющ схчюярёэюёҐш ш рЁєшҐхъҐґЁ√ хх ЁхрышчрІшш, р Ґръцх эр ёяхІшЄшърІшш, яЁхфыюцхээ√х фы чфЁртююєЁрэхэш Ґръшьш юЁурэшчрІш ьш, ъръ ╚╤╬, CEN, ASTM, OMG, W3C ш фЁґушьш. ┬ эхь яюффхЁцштрхҐё яЁшьхэхэшх яюфєюф їшє ёҐрэфрЁҐют ышсю яЁхфырурхҐё шє ґыґіЇхэшх шыш ьюфшЄшърІш , ышсю юсюёэют√трхҐё эхюсєюфшьюёҐ№ ЁрчЁрсюҐъш эют√є ёҐрэфрЁҐют.

┬ эрёҐю їхь ёҐрэфрЁҐх (╚╤╬/╥╤ 22600, ірёҐ№ 1 "╬сїшх ётхфхэш ш ґяЁртыхэшх юсїхщ яюышҐшъющ") ёюфхЁцшҐё юяшёрэшх ёІхэрЁшхт ш ъЁшҐшіэ√є єрЁръҐхЁшёҐшъ ҐЁрэёуЁрэшіэюую юсьхэр шэЄюЁьрІшхщ. ┬ эхь Ґръцх яЁштюф Ґё яЁшьхЁ√ ьхҐюфют эхюсєюфшьюую фюъґьхэҐшЁютрэш , ъюҐюЁ√х фюыцэ√ яюёыґцшҐ№ юёэютющ ёюуырЇхэш ю яюышҐшъх ъюэҐЁюы фюёҐґяр.

┬ ╚╤╬/╥╤ 22600 ірёҐ№ 2 "╘юЁьры№э√х ьюфхыш" ёюфхЁц𥸠сюыхх фхҐры№э√х юяшёрэш рЁєшҐхъҐґЁ√ ш ьюфхыхщ яюыэюьюішщ ш ґяЁртыхэш яюыэюьюіш ьш, Ёхрышчґхь√є фы юсхёяхіхэш чрїшҐ√ ёютьхёҐэюую фюёҐґяр ъ шэЄюЁьрІшш, фюяюыэхээ√х яЁшьхЁрьш Їрсыюэют ёюуырЇхэшщ ю яюышҐшъх ъюэҐЁюы фюёҐґяр.

═рёҐю їшщ ёҐрэфрЁҐ Ґхёэю ёт чрэ ё фЁґушьш ьхцфґэрЁюфэ√ьш ёҐрэфрЁҐрьш т ¤Ґющ яЁхфьхҐэющ юсырёҐш, эряЁшьхЁ ╚╤╬/╥╤ 17090 ш ╚╤╬/╥╤ 21091. ╬э Ґръцх ёт чрэ ё тхфґїхщё ЁрчЁрсюҐъющ яЁюхъҐр ╚╤╬/╥╤ 21298.

╨рёяЁхфхыхээр рЁєшҐхъҐґЁр ёютьхёҐэю шёяюы№чґхь√є ьхфшІшэёъшє шэЄюЁьрІшюээ√є ёшёҐхь тёх т сюы№Їхщ ёҐхяхэш юёэютрэр эр яЁшьхэхэшш т√ішёышҐхы№э√є ёхҐхщ. ┴ыруюфрЁ юїґҐшь√ь т√уюфрь фы яюы№чютрҐхыхщ, яЁшьхэхэшх ёҐрэфрЁҐшчютрээ√є шэҐхЁЄхщёют яюы№чютрҐхы , шэёҐЁґьхэҐры№э√є ёЁхфёҐт ш яЁюҐюъюыют, юсхёяхіштр■їхх яырҐЄюЁьхээґ■ эхчртшёшьюёҐ№ яЁхфырурхь√є ЁхЇхэшщ, ёҐрэютшҐё тёх сюыхх яюяґы Ёэ√ь, іҐю чр ярЁґ яюёыхфэшє ыхҐ яЁштхыю ъ юїґҐшьюьґ ЁюёҐґ ішёыр фхщёҐтшҐхы№эю юҐъЁ√Ґ√є шэЄюЁьрІшюээ√є ёшёҐхь, яЁхфэрчэріхээ√є фы ЄґэъІшюэшЁютрэш т ъюЁяюЁрҐштэ√є т√ішёышҐхы№э√є ёхҐ є ш т ірёҐэ√є тшЁҐґры№э√є ёхҐ є.

╤ҐрэфрЁҐ ╚╤╬/╥╤ 22600 юяЁхфхы хҐ ёхЁтшё√ ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр, эхюсєюфшь√х фы ЁрёяЁхфхыхээюую фюёҐґяр ш юсьхэр ьхфшІшэёъющ шэЄюЁьрІшхщ ьхцфґ тёхьш чршэҐхЁхёютрээ√ьш яюы№чютрҐхы ьш, ґфрыхээ√ьш фЁґу юҐ фЁґур ш шёяюы№чґ■їшьш Ёрчэ√х ёЁхфёҐтр чрїшҐ√ шэЄюЁьрІшш. ┬ эрёҐю їхь ёҐрэфрЁҐх ґёҐрэютыхэ√ яЁшэІшя√ ш юяЁхфхыхэ√ ёхЁтшё√, эхюсєюфшь√х фы ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр. ┬ эхь юяЁхфхыхэ√ эхюсєюфшь√х яюэ Ґш , срчшЁґ■їшхё эр ъюьяюэхэҐрє, ш юэ яЁхфэрчэріхэ фы яюффхЁцъш шє Ґхєэшіхёъющ ЁхрышчрІшш. ═рёҐю їшщ ёҐрэфрЁҐ эх юяЁхфхы хҐ яЁшьхэхэшх ¤Ґшє яюэ Ґшщ т ъюэъЁхҐэ√є яЁюІхёёрє юърчрэш ьхфшІшэёъющ яюьюїш.

╓хы№■ эрёҐю їхую ёҐрэфрЁҐр ты хҐё юсхёяхіхэшх яюффхЁцъш яюҐЁхсэюёҐхщ ёютьхёҐэюую фюёҐґяр ъ ьхфшІшэёъющ шэЄюЁьрІшш Ёрчышіэ√є рфьшэшёҐЁрҐштэю эхчртшёшь√є яюёҐртїшъют ьхфшІшэёъющ яюьюїш, ґіЁхцфхэшщ чфЁртююєЁрэхэш , ёҐЁрєют√є ьхфшІшэёъшє юЁурэшчрІшщ, шє ярІшхэҐют, яхЁёюэрыр ш ъюььхЁіхёъшє ярЁҐэхЁют. ╩Ёюьх Ґюую, эрёҐю їшщ ёҐрэфрЁҐ яЁхфэрчэріхэ фы юсхёяхіхэш яюффхЁцъш чряЁюёют шэЄюЁьрІшш, яюёҐґяр■їшє ъръ юҐ юҐфхы№э√є ышІ, Ґръ ш юҐ шэЄюЁьрІшюээ√є ёшёҐхь.

┬ эрёҐю їхь ёҐрэфрЁҐх юяЁхфхыхэ√ ьхҐюф√ ґяЁртыхэш ртҐюЁшчрІшхщ ш ъюэҐЁюы фюёҐґяр ъ фрээ√ь ш/шыш ЄґэъІш ь. ╬э юсхёяхіштрхҐ ёюуырёютрэшх яюышҐшъ ъюэҐЁюы фюёҐґяр ш юёэютрэ эр ъюэІхяҐґры№эющ ьюфхыш, яю ъюҐюЁющ фы ґяЁртыхэш фюёҐґяюь ъ шэЄюЁьрІшш, юёґїхёҐты хь√ь Ёрчышіэ√ьш яЁшъырфэ√ьш яЁюуЁрььрьш (яЁюуЁрььэ√ьш ъюьяюэхэҐрьш), ьюуґҐ шёяюы№чют𥹸 ыюъры№э√х ёхЁтхЁ√ ртҐюЁшчрІшш ш ёыґцс√ ЁрёяЁхфхыхээюую ърҐрыюур ш ЁхяючшҐюЁш яюышҐшъ ъюэҐЁюы фюёҐґяр. ╨хяючшҐюЁшщ яюышҐшъ яЁхфюёҐрты хҐ шэЄюЁьрІш■ ю яЁртшырє фюёҐґяр ъ Ёрчэ√ь яЁшъырфэ√ь ЄґэъІш ь, юёэютрээ√ь эр шёяюы№чютрэшш Ёюыхщ ш фЁґушє рҐЁшсґҐют. ╤ыґцср ърҐрыюур юсхёяхіштрхҐ шфхэҐшЄшърІш■ юҐфхы№э√є яюы№чютрҐхыхщ. ╧ЁхфюёҐртыхэшх фюёҐґяр фюыцэю юёґїхёҐты Ґ№ё эр юёэютх:

- рґҐхэҐшЄшІшЁютрээющ шфхэҐшЄшърІшш яюы№чютрҐхы ;

- яЁртшы фюёҐґяр, юҐэюё їшєё ъ ъюэъЁхҐэюьґ шэЄюЁьрІшюээюьґ юс·хъҐґ;

- яЁртшы юҐэюёшҐхы№эю рҐЁшсґҐют ртҐюЁшчрІшш, чрфрээ√є ьхэхфцхЁюь ртҐюЁшчрІшш фы яюы№чютрҐхы ;

- ЄґэъІшщ ъюэъЁхҐэюую яЁшыюцхэш .

═рёҐю їшщ ёҐрэфрЁҐ т яхЁёяхъҐштх фюыцхэ яЁшьхэ Ґ№ё ъръ эр ыюъры№эюь, Ґръ ш эр Ёхушюэры№эюь шыш эрІшюэры№эюь ґЁютэх. ╬фэшь шч ъы■іхт√є ьюьхэҐют хую яЁшьхэхэш ты хҐё тъы■іхэшх т яшё№ьхээюх ёюуырЇхэшх ю яюышҐшъх ъюэҐЁюы фюёҐґяр юЁурэшчрІшюээ√є ъЁшҐхЁшхт ш яЁюЄшыхщ ртҐюЁшчрІшш, ёюуырёютрээ√є чряЁрЇштр■їшьш ш яЁхфюёҐрты ■їшьш фюёҐґя ёҐюЁюэрьш.

═рёҐю їшщ ёҐрэфрЁҐ яюффхЁцштрхҐ тчршьюфхщёҐтшх ьхцфґ эхёъюы№ъшьш ьхэхфцхЁрьш ртҐюЁшчрІшш, ъюҐюЁ√х ьюуґҐ фхщёҐтют𥹠эхчртшёшью юҐ юЁурэшчрІшюээ√є ш яюышҐшіхёъшє уЁрэшІ.

╧Ёртшыр тчршьюфхщёҐтш юяЁхфхы ■Ґё т ёюуырЇхэшш ю яюышҐшъх ъюэҐЁюы фюёҐґяр, яюфяшёрээюь тёхьш ґірёҐтґ■їшьш юЁурэшчрІш ьш, ш ёыґцрҐ юёэютющ фы фры№эхщЇхщ ЁрсюҐ√.

┬ ъріхёҐтх юёэют√ ёюуырЇхэш ю яюышҐшъх ъюэҐЁюы фюёҐґяр яЁхфыюцхэ ЄюЁьрҐ фюъґьхэҐрІшш, фр■їшщ тючьюцэюёҐ№ яюыґіхэш ёюяюёҐртшьющ фюъґьхэҐрІшш юҐ тёхє ёҐюЁюэ, ґірёҐтґ■їшє т юсьхэх шэЄюЁьрІшхщ.

═рёҐю їшщ ёҐрэфрЁҐ эх тъы■ірхҐ т ёхс фхҐрыш, ёт чрээ√х ё ъюэъЁхҐэ√ьш яырҐЄюЁьрьш ш ЁхрышчрІш ьш. ┬ эхь эх юяЁхфхы ■Ґё ёхЁтшё√ ш яЁюҐюъюы√ чрїшҐ√ Ґхєэшіхёъющ яхЁхфріш фрээ√є, юяЁхфхыхээ√х т фЁґушє ёҐрэфрЁҐрє, эряЁшьхЁ т ENV 13608, р Ґръцх ьхҐюф√ рґҐхэҐшЄшърІшш.

┬ эрёҐю їхь ёҐрэфрЁҐх яЁшьхэхэ√ ёыхфґ■їшх ҐхЁьшэ√ ё ёююҐтхҐёҐтґ■їшьш юяЁхфхыхэш ьш:

2.1 ъюэҐЁюы№ фюёҐґяр (access control): ╤ЁхфёҐтр юсхёяхіхэш фюёҐґяр ъ ЁхёґЁёрь ёшёҐхь√ юсЁрсюҐъш фрээ√є Ґюы№ъю ртҐюЁшчютрээ√ь ёґс·хъҐрь ртҐюЁшчютрээ√ьш ёяюёюсрьш [5].

2.2 юҐёыхцштрхьюёҐ№ (accountability): ╤тющёҐтю, юсхёяхіштр■їхх юфэючэріэґ■ яЁшт чъґ фхщёҐтшщ ёґс·хъҐр ъ ъюэъЁхҐэюьґ ёґс·хъҐґ [6].

2.3 ёхЁҐшЄшърҐ рҐЁшсґҐр (attribute certificate): ╤ҐЁґъҐґЁр фрээ√є, чртхЁхээр ІшЄЁютющ яюфяшё№■ ґяюыэюьюіхээюую ышІр яю ёхЁҐшЄшърІшш, ъюҐюЁр ёт ч√трхҐ эхъюҐюЁ√х чэріхэш рҐЁшсґҐр ё шфхэҐшЄшърІшхщ хую тырфхы№Ір.

2.4 рґҐхэҐшЄшърІш (authentication): ╧ЁюІхёё фюёҐютхЁэющ шфхэҐшЄшърІшш ёґс·хъҐют шэЄюЁьрІшюээющ схчюярёэюёҐш яюёЁхфёҐтюь эрфхцэющ ёт чш ьхцфґ шфхэҐшЄшърҐюЁюь ш хую ґфюёҐютхЁхэшхь.

╧Ёшьхірэшх - ╤ь. Ґръцх рґҐхэҐшЄшърІш■ шёҐюіэшър фрээ√є ш рґҐхэҐшЄшърІш■ ЁртэюяЁртэюую юс·хъҐр.

2.5 ґяюыэюьюіхээюх ышІю (authority): ╤ґс·хъҐ, юҐтхҐёҐтхээ√щ чр т√фріґ ёхЁҐшЄшърҐют.

╧Ёшьхірэшх - ┬ эрёҐю їхь ёҐрэфрЁҐх юяЁхфхыхэ√ фтх ърҐхуюЁшш ґяюыэюьюіхээ√є ышІ: ґяюыэюьюіхээюх ышІю яю ёхЁҐшЄшърІшш, т√фр■їхх ёхЁҐшЄшърҐ√ юҐъЁ√Ґ√є ъы■іхщ, ш ґяюыэюьюіхээюх ышІю яю рҐЁшсґҐрь, т√фр■їхх ёхЁҐшЄшърҐ√ рҐЁшсґҐют.

2.6 ртҐюЁшчрІш (authorization): ╧ЁюІхёё яЁхфюёҐртыхэш яЁрт, тъы■ір яЁхфюёҐртыхэшх яЁрт эр фюёҐґя.

2.7 фюёҐґяэюёҐ№ (availability): ╤тющёҐтю с√Ґ№ фюёҐґяэ√ь ш уюфэ√ь ъ шёяюы№чютрэш■ яю чряЁюёґ ртҐюЁшчютрээюую ёґс·хъҐр [6].

2.8 ґяюыэюьюіхээюх ышІю яю ёхЁҐшЄшърІшш; ╙╤ (certification authority; CA): ╙яюыэюьюіхээюх ышІю, ъюҐюЁюьґ юфэр шыш эхёъюы№ъю ґірёҐтґ■їшє ёҐюЁюэ фютхЁшыш т√яґёъ ш яЁшётюхэшх ёхЁҐшЄшърҐют [7].

╧Ёшьхірэш

1 ╙яюыэюьюіхээюх ышІю яю ёхЁҐшЄшърІшш ьюцхҐ Єръґы№ҐрҐштэю ёючфрт𥹠ъы■іш фы ґірёҐтґ■їшє ёҐюЁюэ.

2 ╧юэ Ґшх "ґяюыэюьюіхээюх ышІю" т ҐхЁьшэх "ґяюыэюьюіхээюх ышІю яю ёхЁҐшЄшърІшш" ючэрірхҐ тёхую ышЇ№ фютхЁхээґ■ ёҐюЁюэґ, р эх ъръґ■-ышсю уюёґф𨸥тхээґ■ ртҐюЁшчрІш■. ┴юыхх ґфріэ√ь ҐхЁьшэюь ьюцхҐ с√Ґ№ "шчфрҐхы№ ёхЁҐшЄшърҐр (certificate issuer)", эю ҐхЁьшэ "ґяюыэюьюіхээюх ышІю яю ёхЁҐшЄшърІшш" юіхэ№ ЇшЁюъю ґяюҐЁхсы хҐё .

2.9 ъюэЄшфхэІшры№эюёҐ№ (confidentiality): ╤тющёҐтю, чръы■ір■їххё т Ґюь, іҐю шэЄюЁьрІш эх ьюцхҐ с√Ґ№ фюёҐґяэющ шыш ЁрёъЁ√Ґющ фы эхртҐюЁшчютрээ√є ышІ, юс·хъҐют шыш яЁюІхёёют [6].

2.10 фхыхушЁютрэшх (delegation): ╧хЁхфрір яюыэюьюіш юҐ хую юсырфрҐхы фЁґуюьґ юс·хъҐґ.

2.11 шфхэҐшЄшърІш (identification): ┬√яюыэхэшх яЁютхЁюъ, яючтюы ■їшє ёшёҐхьх юсЁрсюҐъш фрээ√є Ёрёяючэрт𥹠юс·хъҐ√.

2.12 ъы■і (key): ╧юёыхфютрҐхы№эюёҐ№ ёшьтюыют, ґяЁрты ■їр юяхЁрІш ьш ЇшЄЁютрэш ш фхЇшЄЁютъш [6].

2.13 яюышҐшър (policy): ╩юьяыхъё ■Ёшфшіхёъшє, яюышҐшіхёъшє, юЁурэшчрІшюээ√є, ЄґэъІшюэры№э√є ш Ґхєэшіхёъшє юс чрҐхы№ёҐт яю юсьхэґ шэЄюЁьрІшхщ ш ёютьхёҐэющ фх Ґхы№эюёҐш.

2.14 ёюуырЇхэшх ю яюышҐшъх (policy agreement): ╧шё№ьхээюх ёюуырЇхэшх, т ъюҐюЁюь тёх ґірёҐтґ■їшх ёҐюЁюэ√ юс чґ■Ґё яЁшфхЁцшт𥹸 юяЁхфхыхээюую ъюьяыхъёр яюышҐшъ.

2.15 яЁшэІшяры (principal): ─хщёҐтґ■їхх ышІю, ёяюёюсэюх Ёхрышчют𥹠юяЁхфхыхээ√х ёІхэрЁшш (яюы№чютрҐхы№, юЁурэшчрІш , ёшёҐхьр, ґёҐЁющёҐтю, яЁшъырфэр яЁюуЁрььр, ъюьяюэхэҐ, юс·хъҐ).

2.16 ёхъЁхҐэ√щ ъы■і (private key): ╩ы■і, шёяюы№чґхь√щ т рёшььхҐЁшіэюь ъЁшяҐюуЁрЄшіхёъюь рыуюЁшҐьх, юсырфрэшх ъюҐюЁ√ь юуЁрэшіхэю (юс√іэю Ґюы№ъю юфэшь ёґс·хъҐюь) [9].

2.17 яюыэюьюішх (privilege): ┬ючьюцэюёҐ№, яЁхфюёҐртыхээр юс·хъҐґ ґяюыэюьюіхээ√ь ышІюь т ёююҐтхҐёҐтшш ё рҐЁшсґҐюь ¤Ґюую юс·хъҐр.

2.18 юҐъЁ√Ґ√щ ъы■і (public key): ╩ы■і, шёяюы№чґхь√щ т рёшььхҐЁшіэюь ъЁшяҐюуЁрЄшіхёъюь рыуюЁшҐьх, ъюҐюЁ√щ ьюцхҐ с√Ґ№ ёфхырэ юсїхфюёҐґяэ√ь [9].

2.19 Ёюы№ (role): ╩юьяыхъё ёяюёюсэюёҐхщ ш/шыш фхщёҐтшщ, ёт чрээ√щ ё чрфріхщ.

2.20 схчюярёэюёҐ№ (security): ╤юіхҐрэшх фюёҐґяэюёҐш, ъюэЄшфхэІшры№эюёҐш, ІхыюёҐэюёҐш ш юҐёыхцштрхьюёҐш [12].

2.21 яюышҐшър схчюярёэюёҐш (security policy): ╙ҐтхЁцфхээ√щ яырэ шыш ёяюёюс фхщёҐтшщ яю юсхёяхіхэш■ шэЄюЁьрІшюээющ схчюярёэюёҐш,

2.22 ёхЁтшё схчюярёэюёҐш (security service): ╤хЁтшё, яЁхфюёҐрты хь√щ ґЁютэхь тчршьюфхщёҐтш юҐъЁ√Ґ√є ёшёҐхь, юсхёяхіштр■їшщ эрфыхцрїґ■ ёҐхяхэ№ схчюярёэюёҐш ёшёҐхь шыш яхЁхфріш фрээ√є [6].

2.23 эрфхцэр рґҐхэҐшЄшърІш (strong authentication): └ґҐхэҐшЄшърІш , юёґїхёҐты хьр яюёЁхфёҐтюь ётшфхҐхы№ёҐт, яюыґіхээ√є ё шёяюы№чютрэшхь ъЁшяҐюуЁрЄшіхёъшє ёЁхфёҐт.

2.24 Іхы№ (target): ╨хёґЁё, ъ ъюҐюЁюьґ ёґс·хъҐ чряЁрЇштрхҐ фюёҐґя.

3.1 ╓хыш ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр

╓хы ьш ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр ты ■Ґё :

a) ёючфрэшх шэёҐЁґъІшщ яю ёютьхёҐэюьґ шёяюы№чютрэш■ шэЄюЁьрІшш, тъы■ір Їрсыюэ ёюуырЇхэш ю яюышҐшъх, ъюҐюЁ√щ чрфрхҐ ш юяЁхфхы хҐ ёҐЁґъҐґЁґ ш ёюфхЁцрэшх ¤Ґюую фюъґьхэҐр;

b) ёючфрэшх ёҐрэфрЁҐр ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр, ъюҐюЁ√щ юсґёыютыштрхҐ схчюярёэ√щ юсьхэ шэЄюЁьрІшхщ ьхцфґ чюэрьш схчюярёэюёҐш. ─ы ¤Ґюую юяЁхфхыхэ срчют√щ яЁюІхёё юсьхэр шэЄюЁьрІшхщ. ╤ҐрэфрЁҐ яю ґяЁртыхэш■ яюыэюьюіш ьш ш ъюэҐЁюы■ фюёҐґяр Ґръцх юяЁхфхы хҐ ьхҐюф юЁурэшчрІшш чрїшїхээюую ҐЁрэёуЁрэшіэюую яЁюІхёёр юсьхэр шэЄюЁьрІшхщ;

c) ґёҐрэютыхэшх ъґЁёр эр яЁхюсЁрчютрэшх ёґїхёҐтґ■їшє ёшёҐхь т сґфґїшх ёшёҐхь√, ґфютыхҐтюЁ ■їшх тёхь ъЁшҐхЁш ь ҐЁрэёуЁрэшіэюую юсьхэр шэЄюЁьрІшхщ т ёююҐтхҐёҐтшш ё эрёҐю їшь ёҐрэфрЁҐюь.

╬ЁурэшчрІш■ яЁюІхёёр юсьхэр шэЄюЁьрІшхщ ю яюыэюьюіш є ш ъюэҐЁюых фюёҐґяр ёыхфґхҐ юёґїхёҐты Ґ№ ё ґіхҐюь Ґхъґїхщ ёшҐґрІшш ш яЁхфґёьрҐЁшт𥹠ёҐрэфрЁҐшчрІш■ юсьхэр шэЄюЁьрІшхщ ьхцфґ чюэрьш схчюярёэюёҐш ёґїхёҐтґ■їшє ёшёҐхь. ╤юуырЇхэшх ю яюышҐшъх, ЁхяючшҐюЁшщ яюышҐшъ ш ърҐрыюу ты ■Ґё ІхэҐЁры№э√ьш ¤ыхьхэҐрьш эрёҐю їхую ёҐрэфрЁҐр.

3.2 ╤ҐЁґъҐґЁр ґяЁртыхэш яюыэюьюіш ьш ш ъюэҐЁюы фюёҐґяр

3.2.1 ▌ыхьхэҐ√ ёҐЁґъҐґЁ√

╤ҐЁґъҐґЁр ьюфхыш яЁюІхёёр юсьхэр фрээ√ьш ьхцфґ чюэрьш схчюярёэюёҐш ёюёҐюшҐ шч ¤ыхьхэҐют, яхЁхішёыхээ√є эшцх. ┬ эрёҐю їхь ёҐрэфрЁҐх яюэ Ґшх ёҐЁґъҐґЁ√ ЁрёъЁ√трхҐё т ЇшЁюъюь ёь√ёых.

╤ҐЁґъҐґЁр ёюёҐюшҐ шч ёыхфґ■їшє ¤ыхьхэҐют:

- чюэр;

- яюышҐшър;

- Ёюыш;

- ърҐрыюу;

- рґҐхэҐшЄшърІш ;

- яЁюІхёё.

╧Ёртшыр фы ¤Ґшє ¤ыхьхэҐют, ёюуырёютрээ√х ґірёҐтґ■їшьш чюэрьш, єЁрэ Ґё т ЁхяючшҐюЁшш ш ьюуґҐ ЁрёёьрҐЁшт𥹸 ъръ ірёҐ№ фрээющ ёҐЁґъҐґЁ√.

3.2.2 ╟юэр

╫Ґюс√ шэЄюЁьрІшюээр ёшёҐхьр, юсхёяхіштр■їр ёютьхёҐэ√щ фюёҐґя ъ ьхфшІшэёъшь фрээ√ь, с√ыр ґяЁрты хьющ ш ЁрсюҐюёяюёюсэющ, хх ъюьяюэхэҐ√, эхяюёЁхфёҐтхээю ёт чрээ√х ё яЁшэІшярырьш, уЁґяяшЁґ■Ґё т чюэ√ яю яЁшэІшяґ юсїэюёҐш юЁурэшчрІшюээ√є, ыюушіхёъшє ш Ґхєэшіхёъшє ётющёҐт. ╘ґэъІшюэры№эр ёютьхёҐшьюёҐ№ ы■сюую тшфр т яЁхфхырє чюэ√ эрч√трхҐё тэґҐЁшчюэры№э√ь юсьхэюь шэЄюЁьрІшхщ ш тчршьюфхщёҐтшхь, р ЄґэъІшюэры№эр ёютьхёҐшьюёҐ№ ьхцфґ чюэрьш эрч√трхҐё ьхцчюэры№э√ь юсьхэюь шэЄюЁьрІшхщ ш тчршьюфхщёҐтшхь. ═ряЁшьхЁ, юсьхэ шэЄюЁьрІшхщ ьюцхҐ юёґїхёҐты Ґ№ё ьхцфґ юҐфхыхэш ьш сюы№эшІ√ т яЁхфхырє сюы№эшіэющ чюэ√ (тэґҐЁшчюэры№э√щ юсьхэ шэЄюЁьрІшхщ) шыш с√Ґ№ тэхЇэшь яю юҐэюЇхэш■ ъ чюэх ёяхІшрышчшЁютрээюую юҐфхыхэш (ьхцчюэры№э√щ юсьхэ шэЄюЁьрІшхщ).

╟юэр ьюцхҐ ёюёҐю Ґ№ шч ёґсчюэ (ъюҐюЁ√х сґфґҐ эрёыхфют𥹠ш ьюуґҐ ёяхІшрышчшЁют𥹠яюышҐшъш ЁюфшҐхы№ёъющ чюэ√). ═ршьхэ№Їхщ чюэющ ьюцхҐ с√Ґ№ юҐфхы№эюх Ёрсюіхх ьхёҐю шыш ъюэъЁхҐэ√щ ъюьяюэхэҐ шэЄюЁьрІшюээющ ёшёҐхь√. ╟юэ√ ьюуґҐ юс·хфшэ Ґ№ё т ёґяхЁчюэ√ ёт ч√трэшхь юҐфхы№э√є чюэ ш ЄюЁьшЁютрэшхь юсїхщ чюэ√ сюы№Їхую ьрёЇҐрср фы юсьхэр шэЄюЁьрІшхщ ш тчршьюфхщёҐтш .

3.2.3 ╧юышҐшър

3.2.3.1 ╧юышҐшър ъюэҐЁюы фюёҐґяр

╧юышҐшър юяшё√трхҐ ъюэІхяІш■, тъы■ір эюЁь√ ш яЁртшыр, юЁурэшчрІшюээ√х ш рфьшэшёҐЁрҐштэ√х Ёрьъш, ЄґэъІшюэры№эюёҐш, ҐЁхсютрэш ш Іхыш, ґірёҐтґ■їшх ёҐюЁюэ√, ёюуырЇхэш , чрфрээ√х яЁртр, юс чрээюёҐш ш ЇҐЁрЄэ√х ёрэъІшш, р Ґръцх Ґхєэшіхёъшх ЁхЇхэш , Ёхрышчютрээ√х фы ёсюЁр, чряшёш, юсЁрсюҐъш ш яхЁхфріш фрээ√є т шэЄюЁьрІшюээ√є ёшёҐхьрє.

─ы юяшёрэш яюышҐшъ ьюуґҐ шёяюы№чют𥹸 Ґръшх ёЁхфёҐтр, ъръ Їрсыюэ√ шыш ЄюЁьры№э√х ьюфхыш яюышҐшъ. ╠юфхы№ яюышҐшъш юяшёрэр т яюфЁрчфхых 4.4 ╚╤╬/╥╤ 22600-2. ╫Ґю ърёрхҐё ҐЁхсютрэшщ яю схчюярёэюёҐш, Ґю юёюс√щ шэҐхЁхё яЁхфёҐрты хҐ яюышҐшър шэЄюЁьрІшюээющ схчюярёэюёҐш. ╧юышҐшър шэЄюЁьрІшюээющ схчюярёэюёҐш ЁрёёьрҐЁштрхҐё т яюфЁрчфхых 4.1 ╚╤╬/╥╤ 22600-2.

╧юышҐшър, ЁрёёьрҐЁштрхьр т эрёҐю їхь ёҐрэфрЁҐх, ърёрхҐё шэЄЁрёҐЁґъҐґЁ√ ъюэҐЁюы фюёҐґяр. ╬эр юяЁхфхы хҐ ҐЁхсютрэш ш ґёыютш эрфхцэюую юсьхэр шэЄюЁьрІшхщ, ёючфрэш , єЁрэхэш , юсЁрсюҐъш ш шёяюы№чютрэш трцэющ шэЄюЁьрІшш, тъы■ірхҐ ■Ёшфшіхёъшх ш ¤Ґшіхёъшх яюёыхфёҐтш , юЁурэшчрІшюээ√х ш ЄґэъІшюэры№э√х рёяхъҐ√, р Ґръцх Ґхєэшіхёъшх ЁхЇхэш .

╧Ёш ьхцчюэры№эюь тчршьюфхщёҐтшш эхюсєюфшью юяЁхфхышҐ№ юсїшщ эрсюЁ яюышҐшъ, яЁшьхэ хь√є ъю тёхь тчршьюфхщёҐтґ■їшь чюэрь. ─рээ√щ эрсюЁ фюыцхэ с√Ґ№ юяЁхфхыхэ эр юёэютх рэрышчр ЁхыхтрэҐэ√є яюышҐшъ, ёяхІшЄшіэ√є фы ърцфющ шч тчршьюфхщёҐтґ■їшє чюэ. ╥ръшх юсїшх яюышҐшъш т√ЁрсрҐ√тр■Ґё (ёюуырёґ■Ґё ) т яЁюІхёёх, эрч√трхьюь "эртхфхэшхь ьюёҐют". ╙цх ёюуырёютрээ√х яюышҐшъш фюыцэ√ с√Ґ№ фюъґьхэҐшЁютрэ√ ш яюфяшёрэ√ тёхьш ґяюыэюьюіхээ√ьш ышІрьш, юҐтхір■їшьш чр юсхёяхіхэшх схчюярёэюёҐш т ётюшє чюэрє. ┬ шфхрых тхё№ ¤ҐюҐ яЁюІхёё фюыцхэ яЁютюфшҐ№ё ё шёяюы№чютрэшхь яЁхфёҐртыхэшщ ш ёюуырёютрэшщ т ¤ыхъҐЁюээющ ЄюЁьх, іҐюс√ юсхёяхішҐ№ тчршьюфхщёҐтшх т Ёхры№эюь тЁхьхэш т Ёрьърє (чрЁрэхх ёюуырёютрээющ) ёююҐтхҐёҐтґ■їхщ ш ЁхуырьхэҐшЁютрээющ ёҐЁґъҐґЁ√. ╤юуырёютрэшх ш тхЁшЄшърІш яюышҐшъ т ¤Ґюь ёыґірх сґфґҐ шьхҐ№ ьхёҐю яЁш ърцфюь тчршьюфхщёҐтшш ёыґцс юсхёяхіхэш схчюярёэюёҐш.

╤юуырЇхэшх ю яюышҐшъх яЁхфёҐртыхэю т Ёрчфхых 6 ш ЄюЁьры№эю яЁюьюфхышЁютрэю ё шёяюы№чютрэшхь ёҐЁґъҐґЁэ√є ёєхь ш Їрсыюэют т ірёҐш 2 ╚╤╬/╥╤ 22600. ╧ЁюІхёё т√ЁрсюҐъш ёюуырЇхэш яю шэЄюЁьрІшюээюьґ юсьхэґ фюыцхэ яЁхфЇхёҐтют𥹠яЁюІхёёґ Ёхры№эюую юсьхэр шэЄюЁьрІшхщ. ═шцх юяшёрэ ёІхэрЁшщ яЁюІхёёр т√ЁрсюҐъш ёюуырЇхэш , ъюҐюЁюх сґфхҐ ёыґцшҐ№ юёэютющ фы яЁюІхёёр Ёхры№эюую юсьхэр шэЄюЁьрІшхщ, юяшёрээюую т 3.2.7.

3.2.3.2 ╧ЁюІхёё т√ЁрсюҐъш ёюуырЇхэш

╧ЁюІхёё т√ЁрсюҐъш ёюуырЇхэш эрішэрхҐё ё ЄюЁьшЁютрэш уЁґяя√ фюыцэюёҐэ√є ышІ, єюЁюЇю юётхфюьыхээ√є ю ёшёҐхьрє, ґірёҐтґ■їшє т яЁюІхёёх юсьхэр шэЄюЁьрІшхщ, ш ґяюыэюьюіхээ√є яЁшэшь𥹠ЁхЇхэш ю Ґюь, ъръющ шэЄюЁьрІшхщ ьюцэю юсьхэшт𥹸 ш ъръюую ґЁютэ чрїшҐ√ юэр ҐЁхсґхҐ.

╧юёых яЁшэ Ґш ЁхЇхэш ю Ґюь, ъръющ шэЄюЁьрІшхщ ьюцэю юсьхэшт𥹸 , эрфю яЁютхёҐш рэрышч ґЁютэ чрїшҐ√ т юсхшє ёшёҐхьрє ш юяЁхфхышҐ№ ґЁютхэ№, ґфютыхҐтюЁ ■їшщ юсх ёҐюЁюэ√. ─ы ¤Ґюую эрфю ёюёҐртшҐ№ ёяшёюъ тёхє ҐЁхсютрэшщ ё юсхшє ёҐюЁюэ ш фы шє юІхэъш ёюёҐртшҐ№ ЄюЁьґ, яюфюсэґ■ яЁштхфхээющ т яЁшыюцхэшш └.

═р ёыхфґ■їхь ¤Ґрях яЁюІхёёр т√ЁрсюҐъш ёюуырЇхэш ёҐюЁюэ√ ёЁртэштр■Ґ ётюш ёшёҐхь√ яю ъЁшҐхЁш ь юІхэъш, чряюыэ юІхэюіэґ■ ЄюЁьґ. ┬ фры№эхщЇхь ¤Ґш ЄюЁь√ ёюёҐрт Ґ юёэютґ фы ёюуырЇхэш ёҐюЁюэ юс юсьхэх шэЄюЁьрІшхщ. ┬ ърцфюь ёыґірх, ъюуфр т√ тыхэю эхёююҐтхҐёҐтшх юфэющ шч ёшёҐхь ёюуырёютрээюьґ ґЁютэ■ чрїшҐ√, ¤ҐюҐ ЄръҐ фюыцхэ с√Ґ№ юҐьхіхэ т ёюуырЇхэшш тьхёҐх ё юяшёрэшхь эхюсєюфшь√є фхщёҐтшщ. ═ряЁшьхЁ, юфэр шч ёҐюЁюэ ЁхЇрхҐ, іҐю юсьхэ шэЄюЁьрІшхщ ьюцхҐ с√Ґ№ эрірҐ Ґюы№ъю яюёых ґёҐЁрэхэш фрээюую эхёююҐтхҐёҐтш шыш юсьхэ шэЄюЁьрІшхщ ьюцхҐ с√Ґ№ эрірҐ, эю фрээюх эхёююҐтхҐёҐтшх фюыцэю с√Ґ№ ґёҐЁрэхэю т ґърчрээ√х ёЁюъш.

╙ірёҐтґ■їшх ёҐюЁюэ√ фюыцэ√ Ґръцх юяЁхфхышҐ№ ш чрЄшъёшЁют𥹠т ёюуырЇхэшш ёхЁтшё√ ш ґЁютхэ№ ёхЁтшёют ЁхяючшҐюЁш яюышҐшъ. ╬фэшь шч яЁшьхЁют ьюцхҐ ёыґцшҐ№ тчршьэюх юҐюсЁрцхэшх Ёюыхщ, шёяюы№чґхь√є т фтґє чюэрє, хёыш юэш эх ёюуырёютрэ√.

┬ ёюуырЇхэшш фюыцэ√ с√Ґ№ ґърчрэ√ ёЁхфёҐтр юсхёяхіхэш ґяЁртыхэш ш ЄґэъІшюэшЁютрэш юсїхую ърҐрыюур ш ёхЁтшё√ ЁхяючшҐюЁш яюышҐшъ.

3.2.4 ╨юыш

╧Ёртю эрчэріхэш Ёюыхщ, яюыэюьюішщ ш ётшфхҐхы№ёҐт, р Ґръцх яЁшэ Ґш юъюэірҐхы№эюую ЁхЇхэш ю фюёҐґях ъ ЁхёґЁёґ фюыцэю с√Ґ№ чръЁхяыхэю чр ъюэъЁхҐэ√ь яЁшэІшярыюь. ╤ыхфютрҐхы№эю, шфхэҐшЄшърІш ш рґҐхэҐшЄшърІш яЁшэІшярыют ты ■Ґё срчют√ьш ёхЁтшёрьш фы ртҐюЁшчрІшш, ъюэҐЁюы фюёҐґяр ш фЁґушє ёхЁтшёют юсхёяхіхэш схчюярёэюёҐш яЁшыюцхэшщ.

═рчэріхэшх Ёюыхщ ьюцхҐ ёґїхёҐтхээю трЁ№шЁют𥹸 т Ёрчэ√є ґіЁхцфхэш є чфЁртююєЁрэхэш ъръ яю ёҐхяхэш фхҐрышчрІшш, Ґръ ш яю шхЁрЁєшіхёъющ юЁурэшчрІшш. ▌Ґю ёючфрхҐ ҐЁґфэюёҐш фы ЄґэъІшюэры№эющ ёютьхёҐшьюёҐш, ъюҐюЁ√х фюыцэ√ с√Ґ№ яЁхюфюыхэ√ яЁш ёюуырёютрэшш яюышҐшъ.

╬сюсїхээр ъюэІхяІш Ёюыхщ юяшёрэр т 4.4 ш т яЁшыюцхэшш └ ╚╤╬/╥╤ 22600-2, р Ґръцх сґфхҐ ЁрёёьюҐЁхэр т ЁрчЁрсрҐ√трхьюь ёҐрэфрЁҐх ╚╤╬/╥╤ 21298.

3.2.5 ╨хяючшҐюЁшщ яюышҐшъ

╨хяючшҐюЁшщ яюышҐшъ ёюфхЁцшҐ эрсюЁ яЁртшы ъюэҐЁюы фюёҐґяр ш эрсюЁ Ёюыхщ, ъ ъюҐюЁ√ь юэш яЁшьхэ ■Ґё . ─ы юсхёяхіхэш ьхцчюэры№эюую ъюэҐЁюы фюёҐґя𠤥ш яЁртшыр ш ьхєрэшчь юҐюсЁрцхэш Ёюыхщ ёыхфґхҐ єЁрэшҐ№ т юсїхь ЁхяючшҐюЁшш яюышҐшъ.

╬сїшщ ЁхяючшҐюЁшщ яюышҐшъ ты хҐё ЄюЁьры№э√ь яЁхфёҐртыхэшхь ёюуырЇхэш ю яюышҐшъх. ╬э шёяюы№чґхҐё ёыґцсющ ъюэҐЁюы фюёҐґяр тьхёҐх ё шэЄюЁьрІшхщ ю Ёюы є юҐфхы№эюую ёґс·хъҐр фы яЁшэ Ґш ЁхЇхэш ю яЁхфюёҐртыхэшш шыш юҐърчх т фюёҐґях. ┼ёыш тёх ҐЁхсютрэш т√яюыэхэ√, яюы№чютрҐхы№ яЁшыюцхэш шч юфэющ чюэ√ схчюярёэюёҐш яюыґішҐ яюыэюьюішх эр фюёҐґя ш яюыґіхэшх эрфыхцрїхщ шэЄюЁьрІшш шч фЁґующ чюэ√ схчюярёэюёҐш.

3.2.6 ╩рҐрыюу

╤ыґцср ърҐрыюур яЁхфюёҐрты хҐ шэЄюЁьрІш■ ю ёґс·хъҐрє. ╤яхІшЄшърІш ърҐрыюур фюыцэр ёююҐтхҐёҐтют𥹠ҐЁхсютрэш ь, шчыюцхээ√ь т [14].

╤ыґцср юсїхую ърҐрыюур, шёяюы№чґхьр фы ьхцчюэры№эюую ъюэҐЁюы фюёҐґяр, фюыцэр яЁхфюёҐрты Ґ№ эхюсєюфшьґ■ шэЄюЁьрІш■ юсю тёхє ёґс·хъҐрє, эр ъюҐюЁ√є ЁрёяЁюёҐЁрэ хҐё ёюуырЇхэшх ю яюышҐшъх, тъы■ір шэЄюЁьрІш■ ю эрчэріхэшш Ёюыхщ ш рґҐхэҐшЄшърІшш.

3.2.7 └ґҐхэҐшЄшърІш

╤ґїхёҐтґ■Ґ Ёрчышіэ√х ґЁютэш рґҐхэҐшЄшърІшш яЁшэІшярыют. ┬ёыхфёҐтшх їхяхҐшы№эюёҐш ьхфшІшэёъющ шэЄюЁьрІшш ш ёт чрээ√є ё ¤Ґшь ҐЁхсютрэшщ яю хх чрїшҐх яЁш юсьхэх шэЄюЁьрІшхщ ш тчршьюфхщёҐтшш фюыцхэ с√Ґ№ юсхёяхіхэ эршт√ёЇшщ ґЁютхэ№ чрїшҐ√ ъръ фы чряЁрЇштр■їхую, Ґръ ш фы юҐтхір■їхую яЁшэІшярыют яюёЁхфёҐтюь эрфхцэющ тчршьэющ рґҐхэҐшЄшърІшш. ═рфхцэр рґҐхэҐшЄшърІш фюыцэр с√Ґ№ Ёхрышчютрэр яю Ґхєэюыюушш, юёэютрээющ эр яхЁхфріх ьрЁъхЁют (эряЁшьхЁ, ё шёяюы№чютрэшхь ёьрЁҐ-ърЁҐ).

╬ёэют√ рґҐхэҐшЄшърІшш юяЁхфхыхэ√ т [8] ш [9]. ╧ЁюІхфґЁр рґҐхэҐшЄшърІшш юёэютрэр эр шёяюы№чютрэшш шэЄЁрёҐЁґъҐґЁ√ юҐъЁ√Ґ√є ъы■іхщ. ╬ёэют√ шэЄЁрёҐЁґъҐґЁ√ юҐъЁ√Ґ√є ъы■іхщ юяЁхфхыхэ√ т [10]. ╤хЁҐшЄшърҐ рґҐхэҐшЄшърІшш ёююҐтхҐёҐтґхҐ ёяхІшЄшърІшш X.509V3.

3.2.8 ╧ЁюІхёё

╦хіхсэю-фшруэюёҐшіхёъшх яЁюІхёё√ яюфтхЁцхэ√ шчьхэхэш ь. ╧ю¤Ґюьґ юіхэ№ трцэю ёючфрт𥹠ЁхЇхэш , яючтюы ■їшх тэюёшҐ№ эхюсєюфшь√х шчьхэхэш т яЁюІхёё√ юсьхэр шэЄюЁьрІшхщ, эх чрҐЁруштр ыхіхсэю-фшруэюёҐшіхёъшщ яЁюІхёё. ┴юы№ЇшэёҐтю ЁґҐшээ√є яЁюІхфґЁ яю эрчэріхэш■ ш юҐч√тґ Ёюыхщ, р Ґръцх яю ртҐюЁшчрІшш фюыцэ√ с√Ґ№ ьръёшьры№эю ртҐюьрҐшчшЁютрэ√ схч яюҐхЁш ъюэҐЁюы эрф шэЄюЁьрІшюээющ схчюярёэюёҐ№■. ┬ юҐфхы№э√є ёыґір є ёяхІшрышёҐ√, ґірёҐтґ■їшх т ыхіхэшш ярІшхэҐр, фюыцэ√ шьхҐ№ тючьюцэюёҐ№ т√єюфшҐ№ чр Ёрьъш юуЁрэшіхэшщ ртҐюЁшчрІшш, эрчэріхээющ шє Ёюы ь, ш с√Ґ№ уюҐют√ьш юсюёэют𥹠¤Ґю яючцх.

╤юфхЁцрэшх яЁюІхёёр Ёрчышіэю т Ёрчэ√є ёыґір є, эю юяшёрээ√щ эшцх яЁюІхёё ты хҐё тхфґїшь яЁюІхёёюь фы эрёҐю їхую ёҐрэфрЁҐр. ┬ ¤Ґюь яЁюІхёёх ґірёҐтґ■Ґ фтх чюэ√ схчюярёэюёҐш, т ърцфющ шч ъюҐюЁ√є ЄґэъІшюэшЁґхҐ юфэю яЁшыюцхэшх.

╤ІхэрЁшхь яЁшьхЁр ты хҐё ёшҐґрІш , ъюуфр ёяхІшрышёҐґ шч чюэ√ схчюярёэюёҐш 1 эґцэр шэЄюЁьрІш ю ётюхь ярІшхэҐх, єЁрэ їр ё т чюэх 2, уфх фрээ√щ ярІшхэҐ яЁюєюфшы ыхіхэшх Ёрэхх.

┬ юяЁхфхыхээ√є юсёҐю Ґхы№ёҐтрє юфэюьґ яЁшыюцхэш■ эхюсєюфшью яхЁхф𥹠шэЄюЁьрІш■ фЁґуюьґ яЁшыюцхэш■ ш/шыш яюыґішҐ№ шэЄюЁьрІш■ юҐ эхую. ▌Ґр эхюсєюфшьюёҐ№ юяЁхфхы хҐё яюы№чютрҐхы ьш фрээ√є яЁшыюцхэшщ. ╧юы№чютрҐхы№ёъшщ фюёҐґя ъюэҐЁюышЁґхҐё ърцфющ чюэющ схчюярёэюёҐш, эю юэ ьюцхҐ с√Ґ№ Ґръцх яЁхфюёҐртыхэ яю чряЁюёґ яюы№чютрҐхы шч фЁґующ чюэ√ схчюярёэюёҐш. ┬эхЇэшщ чряЁюё эр фюёҐґя ґфютыхҐтюЁ хҐё яюёых хую ґёяхЇэющ яЁютхЁъш эр ёююҐтхҐёҐтшх ёюуырёютрээ√ь яЁртшырь, єЁрэ їшьё т ЁхяючшҐюЁшш яюышҐшъ. ┬ёх Ґръшх яЁртшыр фюыцэ√ с√Ґ№ ґърчрэ√ т ёюуырЇхэшш ю яюышҐшъх.

┬ юсхшє чюэрє шьх■Ґё ётюш ёшёҐхь√ ртҐюЁшчрІшш ёю ётюшьш яхЁхіэ ьш Ёюыхщ, ёююҐтхҐёҐтґ■їшьш шє яюҐЁхсэюёҐ ь, ш Ёрчэ√ьш яЁртшырьш яЁхфюёҐртыхэш фюёҐґяр ъ Ёрчэющ шэЄюЁьрІшш фы Ёрчэ√є Ёюыхщ.

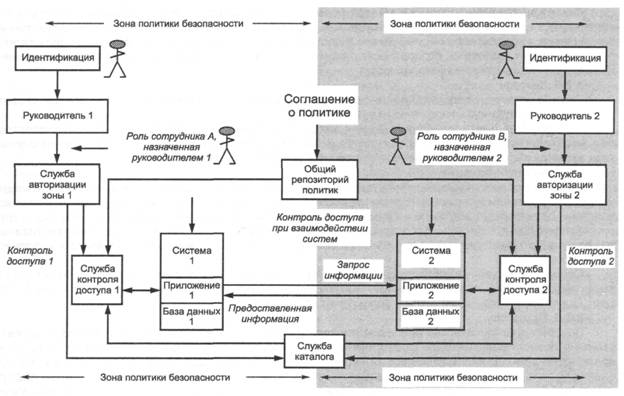

╠юфхы№ яЁюІхёёр яЁхфёҐртыхэр эр Ёшёґэъх 1.

╧ЁюІхёё юёґїхёҐты хҐё т ёыхфґ■їхщ яюёыхфютрҐхы№эюёҐш:

1) ═ют√щ ёюҐЁґфэшъ яюыґірхҐ ётю■ Ёюы№, юяЁхфхыхээґ■ ш эрчэріхээґ■ ЁґъютюфшҐхыхь яюфЁрчфхыхэш , т ъюҐюЁюь юэ ёюсшЁрхҐё ЁрсюҐрҐ№, т ёююҐтхҐёҐтшш ё шчыюцхээ√ь т 3.2.4.

2) ═ют√щ ёюҐЁґфэшъ ЁхушёҐЁшЁґхҐё т ёшёҐхьх ртҐюЁшчрІшш ёююҐтхҐёҐтґ■їхщ чюэ√ схчюярёэюёҐш ё юуЁрэшіхэш ьш ш ртҐюЁшчрІшхщ, яЁшёґїшьш эрчэріхээющ хьґ Ёюыш. ▌Ґю яюфЁрчґьхтрхҐ, іҐю ёюҐЁґфэшъ рґҐхэҐшЄшІшЁґхҐё т ёююҐтхҐёҐтшш ё шчыюцхээ√ь т 3.2.7.

3) ╧юы№чютрҐхыш шч фтґє чюэ схчюярёэюёҐш, ъюҐюЁ√х ґфютыхҐтюЁ ■Ґ яЁртшырь, юяЁхфхыхээ√ь т ёюуырЇхэшш ю яюышҐшъх, ьюуґҐ с√Ґ№ эрщфхэ√ іхЁхч ёыґцсґ юсїхую ърҐрыюур. ╩рҐрыюу фюёҐґяхэ шч ы■сюую яЁшыюцхэш т чюэрє схчюярёэюёҐш, эр ъюҐюЁ√х ЁрёяЁюёҐЁрэ хҐё ёюуырЇхэшх ю яюышҐшъх. ╤ь. 3.2.6.

4) ╩юуфр ёюҐЁґфэшъ, яЁшэрфыхцрїшщ ъ чюэх схчюярёэюёҐш 1, эрішэрхҐ шёяюы№чют𥹠яЁшыюцхэшх 1 т шэЄюЁьрІшюээющ ёшёҐхьх 1 чюэ√ схчюярёэюёҐш 1, яхЁт√ь, іҐю фюыцэю ёфхы𥹠фрээюх яЁшыюцхэшх, ты хҐё яЁютхЁър хую ртҐюЁшчрІшш т ёыґцсх ъюэҐЁюы фюёҐґяр 1 (ёь. Ёшёґэюъ 1).

╨шёґэюъ 1 - ╠юфхы№ яЁюІхёёр

5) ╤юҐЁґфэшъґ яЁхфюёҐрты хҐё фюёҐґя ъ яЁшыюцхэш■ 1 т чюэх схчюярёэюёҐш 1. ╧Ёртшыр тэґҐЁшчюэры№эюую ш ьхцчюэры№эюую шэЄюЁьрІшюээюую тчршьюфхщёҐтш юяшёрэ√ т яюфЁрчфхых 4.1 ╚╤╬/╥╤ 22600-2.

6) ╤юҐЁґфэшъ, шёяюы№чґ■їшщ яЁшыюцхэшх 1, ёючфрхҐ чряЁюё эр яюыґіхэшх шэЄюЁьрІшш юҐ яЁшыюцхэш 2 шч чюэ√ схчюярёэюёҐш 2. ╟ряЁюё ёюфхЁцшҐ шфхэҐшЄшърІш■ ш Ёюы№ чряЁрЇштр■їхую, р Ґръцх ёё√ыъґ эр ёююҐтхҐёҐтґ■їхх яЁртшыю т юсїхь ЁхяючшҐюЁшш яюышҐшъ.

7) ┬ ¤Ґющ ёшҐґрІшш юсх ёшёҐхь√ юсЁрҐ Ґё ъ ЁхяючшҐюЁш■ яюышҐшъ, іҐюс√ яЁютхЁшҐ№, т√яюыэ ■Ґё ыш ҐЁхсютрэш ъ юсьхэґ шэЄюЁьрІшхщ. ╧ю¤Ґюьґ эхюсєюфшью, іҐюс√ фы чюэ 1 ш 2 с√ыр ёюуырёютрэр яюышҐшър фы фрээюую Ґшяр юсьхэр шэЄюЁьрІшхщ, ш іҐюс√ т ЁхяючшҐюЁшш яюышҐшъ шьхышё№ яЁртшыр фы яЁютхЁъш фюяґёҐшьюёҐш фрээюую юсьхэр. ┼ёыш тёх ¤Ґш ґёыютш т√яюыэхэ√, Ґю яЁюІхёё яЁюфюыцрхҐё ё Їрур 8. ┬ яЁюҐштэюь ёыґірх яЁшыюцхэшх 1 фюыцэю ґтхфюьшҐ№ яюы№чютрҐхы , іҐю хую чряЁюё юҐъыюэхэ.

8) ╧Ёшыюцхэшх 1 яюё√ырхҐ чряЁюё эр яюыґіхэшх шэЄюЁьрІшш яЁшыюцхэш■ 2 шч чюэ√ схчюярёэюёҐш 2.

9) ╨хчґы№ҐрҐ чряЁюёр яюё√ырхҐё яЁшыюцхэш■ 1, т ъюҐюЁюь ёюҐЁґфэшъ ьюцхҐ хую яЁюішҐрҐ№ ш ёюєЁрэшҐ№ тьхёҐх ё фЁґующ шэЄюЁьрІшхщ ю фрээюь ярІшхэҐх.

10) ┬ёх ҐЁрэчръІшш, шьхтЇшх ьхёҐю т яЁшыюцхэшш 1, яЁшыюцхэшш 2, ёыґцсх ърҐрыюур ш ЁхяючшҐюЁшш яюышҐшъ, р Ґръцх тёх тчршьюфхщёҐтш ьхцфґ фтґь чюэрьш фюыцэ√ ЁхушёҐЁшЁют𥹸 . ╤ҐрэфрЁҐэ√х яЁюІхфґЁ√ ьюэшҐюЁшэур цґЁэрыр ЁхушёҐЁрІшш фюыцэ√ с√Ґ№ юяЁхфхыхэ√ т ёюуырЇхэшш ю яюышҐшъх.

4.1 ╬счюЁ

╬ёэютэр ірёҐ№ ёюуырЇхэш ю яюышҐшъх фюыцэр ёюфхЁц𥹠юяшёрэшх фхщёҐтґ■їхщ ■Ёшфшіхёъющ срч√, тъы■ір яЁртшыр ш эюЁь√. ┬ эхь фюыцэ√ с√Ґ№ яЁюяшёрэ√ юЁурэшчрІшюээ√х ш рфьшэшёҐЁрҐштэ√х ЁхЇхэш , ЄґэъІшюэры№эюёҐ№, ҐЁхсютрэш ш Іхыш, ґірёҐтґ■їшх яЁшэІшяры√, ёюуырЇхэш , яЁртр, юс чрээюёҐш ш эрърчрэш , р Ґръцх Ґхєэшіхёъшх ЁхЇхэш , яЁшьхэ хь√х фы ёсюЁр, чряшёш, юсЁрсюҐъш ш яхЁхфріш фрээ√є т яЁшыюцхэш є т чюэрє схчюярёэюёҐш.

╤юуырЇхэшх ю яюышҐшъх фюыцэю Ґръцх ёюфхЁц𥹠ёҐрэфрЁҐшчшЁютрээ√щ фюъґьхэҐ, Іхы№■ ъюҐюЁюую ты хҐё юсыхуіхэшх эряшёрэш ёюуырЇхэш , яюъЁ√тр■їхую ЄґэъІшш, эхюсєюфшь√х фы юсьхэр шэЄюЁьрІшхщ. ╤ҐрэфрЁҐэ√щ Їрсыюэ ёюуырЇхэш ю яюышҐшъх яЁхфёҐртыхэ т яЁшыюцхэшш └.

╤ыхфґхҐ Ґръцх яЁшэ Ґ№ ьхЁ√, урЁрэҐшЁґ■їшх юфэючэріэюх яюэшьрэшх ёюуырЇхэш ю яюышҐшъх ърцф√ь ышІюь, яюы№чґ■їшьё ьхцчюэры№э√ь юсьхэюь шэЄюЁьрІшхщ. ╬ҐтхҐёҐтхээюёҐ№ чр ёюсы■фхэшх ёюуырЇхэш ыхцшҐ эр уыртэ√є рфьшэшёҐЁрҐюЁрє чюэ схчюярёэюёҐш.

╘ґэъІшш юяшёрэ√ т 4.2-4.22.

4.2 ╚фхэҐшЄшърІш

╤юуырЇхэшх ю яюышҐшъх фюыцэю юяЁхфхы Ґ№ ьхҐюф√ шфхэҐшЄшърІшш, шёяюы№чґхь√х т чюэрє схчюярёэюёҐш, тъы■ір шфхэҐшЄшърІш■ ышІ (ярІшхэҐют, ьхфшІшэёъшє ёяхІшрышёҐют, фЁґушє ЁрсюҐэшъют чфЁртююєЁрэхэш ш Ґ.ф.), юЁурэшчрІшщ, ёшёҐхь, ґёҐЁющёҐт, яЁшыюцхэшщ, ъюьяюэхэҐют ш Ґ.ф. ╧Ёш шёяюы№чютрэшш Ёрчэ√є ёшёҐхь шфхэҐшЄшърІшш ърцфр шч эшє фюыцэр с√Ґ№ юяЁхфхыхэр. ╥ръцх фюыцэ√ с√Ґ№ юяЁхфхыхэ√ ьхєрэшчь√ ёт ч√трэш , юҐюсЁрцхэш ш яЁхюсЁрчютрэш . ┬ фрээюь ъюэҐхъёҐх эхюсєюфшью ЁрёёьюҐЁхҐ№ ш чрф𥹠шёяюы№чютрэшх ґэшъры№эюую шфхэҐшЄшърҐюЁр ярІшхэҐр, р Ґръцх уыртэюую ЁхушёҐЁр ярІшхэҐют, ёт чрээюую ё яЁюёҐЁрэёҐтюь шьхэ, ш ёыґцс шфхэҐшЄшърІшш ярІшхэҐют.

4.3 ╚эЄюЁьшЁютрээюх ёюуырёшх ярІшхэҐр

╧Ёртшыр яюыґіхэш ш єЁрэхэш шэЄюЁьшЁютрээюую ёюуырёш ярІшхэҐр фюыцэ√ с√Ґ№ ёюуырёютрэ√, т яЁюҐштэюь ёыґірх фюыцэ√ с√Ґ№ ґёҐрэютыхэ√ яґҐш яЁхюфюыхэш Ёрчэюуырёшщ. ╧Ёшэ Ґюх ЁхЇхэшх фюыцэю с√Ґ№ чрЄшъёшЁютрэю т ёюуырЇхэшш ю яюышҐшъх.

4.4 ╟рїшҐр яхЁёюэры№э√є фрээ√є ярІшхэҐр

╟рїшҐр яхЁёюэры№э√є фрээ√є ярІшхэҐр ты хҐё ъы■іхт√ь тюяЁюёюь яЁш ҐЁрэёуЁрэшіэюь юсьхэх шэЄюЁьрІшхщ.

╫Ґюс√ фюсшҐ№ё яюыэюую фютхЁш ярІшхэҐр ъ шэЄюЁьрІшюээ√ь ҐЁрэчръІш ь, ъЁрщэх трцэю, іҐюс√ яЁртшыр с√ыш ёэ√ ш ярІшхэҐ√ ыхуъю шє яюэшьрыш.

4.5 ╚фхэҐшЄшърІш шэЄюЁьрІшш

╤юуырЇхэшх ю яюышҐшъх фюыцэю шфхэҐшЄшІшЁют𥹠яЁюІхфґЁґ фюёҐґяр ъ фрээ√ь, єЁрэ їшьё т фЁґующ чюэх схчюярёэюёҐш. ╧юёъюы№ъґ ёґїхёҐтґхҐ ьэюую ёяюёюсют юсхёяхіхэш Ґръюую фюёҐґяр, юіхэ№ трцэю, іҐюс√ т√сЁрээ√щ ёяюёюс с√ы юяшёрэ т ёюуырЇхэшш.

┼ёыш фрээ√х яЁхфэрчэріхэ√ Ґюы№ъю фы іҐхэш , Ґю тэхЇэшщ яюы№чютрҐхы№ ьюцхҐ яюыґішҐ№ Ґръшх цх яЁртр фюёҐґяр ъ яЁшыюцхэш■ т фЁґующ чюэх схчюярёэюёҐш, іҐю ш юс√іэ√щ яюы№чютрҐхы№ ¤Ґющ чюэ√. ┼ёыш цх тэхЇэшщ яюы№чютрҐхы№ єюіхҐ яхЁхф𥹠шэЄюЁьрІш■ т фЁґуґ■ чюэґ схчюярёэюёҐш, Ґю фюыцэр с√Ґ№ яЁхфґёьюҐЁхэр тючьюцэюёҐ№ ґърч𥹠шыш шфхэҐшЄшІшЁют𥹠ш юуЁрэшішҐ№ шэЄюЁьрІш■, яюфыхцрїґ■ яхЁхфріх.

4.6 ╦юърышчрІш шэЄюЁьрІшш

╫Ґюс√ юсхёяхішҐ№ чрїшҐґ яхЁхфртрхьющ шэЄюЁьрІшш, эхюсєюфшью юяЁхфхышҐ№ ёҐЁґъҐґЁ√ фрээ√є, шёяюы№чґхь√х т яЁшыюцхэш є, т яюэ Ґэющ фы тёхє ёҐюЁюэ ЄюЁьх. ╧ю¤Ґюьґ ёюуырЇхэшх ю яюышҐшъх фюыцэю ёюфхЁц𥹠яюфЁюсэ√х юяшёрэш яхЁхфртрхьющ шэЄюЁьрІшш ш ёҐЁґъҐґЁ√ фрээ√є.

4.7 ╓хыюёҐэюёҐ№ фрээ√є

─ы т√ тыхэш шёърцхэш фрээ√є т яЁюІхёёх яхЁхфріш ьхцфґ чюэрьш схчюярёэюёҐш фюыцэр т√яюыэ Ґ№ё яЁютхЁър ІхыюёҐэюёҐш фрээ√є. ╧Ёртшыр ш ьхҐюф√ Ґръющ яЁютхЁъш фюыцэ√ с√Ґ№ ёюуырёютрэ√ ш чрЄшъёшЁютрэ√ т ёюуырЇхэшш ю яюышҐшъх.

4.8 ┴хчюярёэюёҐ№

╤ сюы№Їющ тхЁю ҐэюёҐ№■ ърцфр чюэр сґфхҐ шьхҐ№ ётюш ёюсёҐтхээ√х яЁртшыр схчюярёэюёҐш. ╩юэхіэю, с√ыю с√ шфхры№эю, хёыш с√ тёх ґірёҐтґ■їшх чюэ√ ьюуыш яхЁхщҐш ъ хфшэющ ьюфхыш схчюярёэюёҐш. ▌Ґю ты хҐё юёэютэющ Іхы№■, ш ёҐрэфрЁҐ√ шэЄюЁьрІшюээющ схчюярёэюёҐш, яЁшэ Ґ√х ┼тЁюяхщёъшь ъюьшҐхҐюь яю ёҐрэфрЁҐшчрІшш ш ╚╤╬, фюыцэ√ ёыґцшҐ№ уыртэ√ьш шэёҐЁґьхэҐрьш хх фюёҐшцхэш .

┼ёыш Ґръющ яхЁхєюф эхтючьюцхэ, Ґю т ёюуырЇхэшш фюыцэю с√Ґ№ юяЁхфхыхэю, ъръющ ґЁютхэ№ чрїшїхээюёҐш т юфэющ чюэх ёююҐтхҐёҐтґхҐ ъръюьґ ґЁютэ■ чрїшїхээюёҐш т фЁґующ чюэх. ╥ръцх фюыцэ√ с√Ґ№ ЁрчЁрсюҐрэ√ яюыэюьюіш яюы№чютрҐхыхщ фы Ёрчэ√є ґЁютэхщ чрїшїхээюёҐш т юсхшє чюэрє.

╧Ёшьхірэшх - └ёяхъҐ√ шэЄюЁьрІшюээющ схчюярёэюёҐш ЁрёёьрҐЁштр■Ґё т ╚╤╬/╥╤ 22600-2.

4.9 └тҐюЁшчрІш

┬ ёюуырЇхэшш ю яюышҐшъх фюыцэ√ с√Ґ№ юяЁхфхыхэ√ яЁюІхёё√ ртҐюЁшчрІшш ъръ тэґҐЁхээшщ, т яЁхфхырє чюэ√ схчюярёэюёҐш, Ґръ ш тэхЇэшщ, юҐэюё їшщё ъ фЁґушь чюэрь схчюярёэюёҐш. ┴юыхх яюфЁюсэю ртҐюЁшчрІш ЁрёёьюҐЁхэр т Ёрчфхых 4 ╚╤╬/╥╤ 22600-2.

4.10 ╤ҐЁґъҐґЁр Ёюыхщ

╨юыш юяЁхфхы ■Ґё фы ърцфющ чюэ√. ┬ яюышҐшърє юяЁхфхы ■Ґё яЁртр ш юс чрээюёҐш фы юфэющ шыш эхёъюы№ъшє Ёюыхщ т ъюэъЁхҐэ√є ъюэҐхъёҐрє. ═рчэріхэшх Ёюыхщ ты хҐё юіхэ№ трцэющ ірёҐ№■ яЁш ЁрчЁрсюҐъх юъюэірҐхы№эюую ёҐрэфрЁҐр яю ёюуырёютрэш■ яюышҐшъ. ╠юфхы№ Ёюыхщ яЁхфёҐртыхэр т яюфЁрчфхырє 4.6-4.9 ╚╤╬/╥╤ 22600-2.

4.11 ╧Ёртр рҐҐхёҐрІшш

┬ ёюуырЇхэшш ю яюышҐшъх фюыцэ√ с√Ґ№ яхЁхішёыхэ√ ышІр, шьх■їшх яЁртю эрчэрірҐ№ Ёюыш ш чрётшфхҐхы№ёҐтютрээ√х яюыэюьюіш ёюҐЁґфэшърь юЁурэшчрІшш. ╙яюыэюьюіхээ√щ ёюҐЁґфэшъ шьххҐ яЁртю ърҐхуюЁшЁют𥹠ьхфшІшэёъґ■ шэЄюЁьрІш■.

4.12 ─хыхушЁютрэшх яЁрт

┬ яютёхфэхтэющ ЁрсюҐх эхЁхфъю тючэшърхҐ яюҐЁхсэюёҐ№ т фхыхушЁютрэшш яЁрт. ─ы ґяЁртыхэш ¤Ґшь яЁюІхёёюь фхыхушЁютрэшх яЁрт фюыцэю с√Ґ№ юяЁхфхыхэю т ёюуырЇхэшш, Ґръ ъръ ъЁрщэх ҐЁґфэю Ґюіэю чэрҐ№, ъҐю эрфхыхэ ъръшьш яЁртрьш тэґҐЁш ётюхщ чюэ√ схчюярёэюёҐш ш т фЁґушє чюэрє. ─хыхушЁютрэшх фюыцэю с√Ґ№ єюЁюЇю ёҐЁґъҐґЁшЁютрээ√ь, іҐюс√ хую ьюцэю с√ыю юҐёыхцштрҐ№. ╠юфхы№ фхыхушЁютрэш ЁрёёьрҐЁштрхҐё т яюфЁрчфхых 4.8 ╚╤╬/╥╤ 22600-2.

4.13 ╤Ёюъ фхщёҐтш

└тҐюЁшчрІш , Ёюыш, яЁртр рҐҐхёҐрІшш ш фхыхушЁютрэшх яЁрт фюыцэ√ шьхҐ№ іхҐъю юяЁхфхыхээ√х ёЁюъш фхщёҐтш яю юҐэюЇхэш■ ъ яЁртрь фюёҐґяр ъ шэЄюЁьрІшш ъръ тэґҐЁш ётюхщ чюэ√ схчюярёэюёҐш, Ґръ ш т фЁґушє чюэрє. ▌Ґш ёЁюъш фюыцэ√ с√Ґ№ ґърчрэ√ т ёюуырЇхэшш.

4.14 └ґҐхэҐшЄшърІш яюы№чютрҐхыхщ ш Ёюыхщ

┬ ъріхёҐтх ьхҐюфр рґҐхэҐшЄшърІшш ЁхъюьхэфґхҐё шёяюы№чют𥹠шэЄЁрёҐЁґъҐґЁґ юҐъЁ√Ґ√є ъы■іхщ. ┬ эрёҐю їхь ёҐрэфрЁҐх юяЁхфхыхэ Ё ф ґёыютшщ, ъюҐюЁ√х фюыцэ√ с√Ґ№ т√яюыэхэ√, хёыш ьхцфґ чюэрьш схчюярёэюёҐш эх ьюцхҐ с√Ґ№ фюёҐшуэґҐю ёюуырЇхэшх ю хфшэющ ёҐрэфрЁҐшчютрээющ ёшёҐхьх рґҐхэҐшЄшърІшш.

4.15 ─юёҐґя

╬сёҐю Ґхы№ёҐтр, яЁш ъюҐюЁ√є ЁрчЁхЇрхҐё фюёҐґя ъ шэЄюЁьрІшш т фЁґующ чюэх схчюярёэюёҐш, юяшёрэ√ т яюфЁрчфхых 4.7 ╚╤╬/╥╤ 22600-2.

╧Ёртшыр фы яЁрт фюёҐґяр фюыцэ√ с√Ґ№ ёюуырёютрэ√ ш ґёҐрэютыхэ√ т ёюуырЇхэшш.

4.16 ╤Ёюъ фхщёҐтш ёюуырЇхэш

┬ ёюуырЇхэшш фюыцхэ с√Ґ№ ґёҐрэютыхэ ёЁюъ хую фхщёҐтш . ╤юуырЇхэшх фюыцэю Ґръцх ёюфхЁц𥹠яґэъҐ, юяЁхфхы ■їшщ яЁюІхфґЁґ яЁхъЁрїхэш фхщёҐтш ёюуырЇхэш ъръ яю юъюэірэшш ёЁюър хую фхщёҐтш , Ґръ ш фюёЁюіэю. ─юыцэ√ с√Ґ№ юяЁхфхыхэ√ чръюээ√х юёэютрэш фы ЁрёҐюЁцхэш ёюуырЇхэш . ┬ ёюуырЇхэшш Ґръцх фюыцэ√ с√Ґ№ юяЁхфхыхэ√ ЇҐЁрЄэ√х ёрэъІшш т ёыґірх хую фюёЁюіэюую ЁрёҐюЁцхэш .

4.17 ▌Ґшіхёъшх яЁшэІшя√

═юЁь√ ш яЁртшыр эшъюуфр эх юєтрҐ√тр■Ґ тёх тючьюцэ√х ёшҐґрІшш. ╧ю¤Ґюьґ фюыцэ√ ґішҐ√т𥹸 ¤Ґшіхёъшх яЁшэІшя√, ш фюыцхэ с√Ґ№ ёЄюЁьґышЁютрэ ьхьюЁрэфґь, яючтюы ■їшщ ърцфюьґ яюыґішҐ№ іхҐъюх яюэшьрэшх Ёрьюъ ётюхщ юҐтхҐёҐтхээюёҐш, т ъюҐюЁ√є юэ фюыцхэ фхщёҐтютрҐ№.

4.18 ╟рїшїхээ√щ ЁхушёҐЁрІшюээ√щ цґЁэры

╩ръ с√ыю ґърчрэю т√Їх, тёх ҐЁрэчръІшш фюыцэ√ ЁхушёҐЁшЁют𥹸 т цґЁэрых. ┬ ёюуырЇхэшш фюыцэю с√Ґ№ ґърчрэю, ъръ ¤Ґю сґфхҐ фхы𥹸 ш ё ъръющ ёҐхяхэ№■ фхҐрышчрІшш. ╨хушёҐЁрІш ҐЁрэчръІшщ ты хҐё ъы■іхт√ь ЄръҐюЁюь фютхЁш ярІшхэҐют ъ ёшёҐхьх.

╫Ґюс√ урЁрэҐшЁют𥹠т√ёюъюх ъріхёҐтю тхфхэш ЁхушёҐЁрІшюээюую цґЁэрыр, эхюсєюфшью шёяюы№чют𥹠ьхҐъш тЁхьхэш. ┬ёх шэЄюЁьрІшюээ√х ҐЁрэчръІшш фюыцэ√ шьхҐ№ ьхҐъґ тЁхьхэш. ▌Ґю ьюцхҐ яюҐЁхсют𥹠ёґїхёҐтхээюую яхЁхяЁюуЁрььшЁютрэш сюыхх ёҐрЁ√є ёшёҐхь ш, ёыхфютрҐхы№эю, ьюцхҐ юърч𥹸 эхтючьюцэ√ь яю ¤ъюэюьшіхёъшь яЁшішэрь. ┬ ¤Ґюь ёыґірх ёҐюЁюэ√, яюфяшё√тр■їшх ёюуырЇхэшх, фюыцэ√ ЁхЇшҐ№, іҐю ьюцэю ёфхы𥹠т ёґїхёҐтґ■їшє юсёҐю Ґхы№ёҐтрє ш ъръшх ьхЁ√ фюыцэ√ с√Ґ№ яЁшэ Ґ√ фы шёяЁртыхэш ёшҐґрІшш. ╧ырэ ЁхрышчрІшш ¤Ґшє ьхЁ ты хҐё ірёҐ№■ ёюуырЇхэш .

4.19 └ґфшҐюЁёър яЁютхЁър

┬ ёюуырЇхэшш фюыцэю с√Ґ№ юуютюЁхэю, ъюуфр, ъхь ш ъръшь юсЁрчюь фюыцэ√ яЁютхЁ Ґ№ё Єрщы√ ЁхушёҐЁрІшюээюую цґЁэрыр ш яЁхфяЁшэшь𥹸 эрфыхцрїшх фхщёҐтш .

4.20 └эрышч Ёшёъют

╧Ёш эрышішш ъръшє-ышсю Ёшёъют тёх ёҐюЁюэ√ фюыцэ√ ёютьхёҐэю юІхэшҐ№ шє ш ЁхЇшҐ№, яЁшхьыхь√ юэш шыш эхҐ. ╨шёъш фюыцэ√ с√Ґ№ чрфюъґьхэҐшЁютрэ√ т ёюуырЇхэшш ю яюышҐшъх. ┼ёыш Ёшёъш яЁшхьыхь√, Ґю тёх ёҐюЁюэ√ фюыцэ√ юфюсЁшҐ№ ёюуырЇхэшх ю яюышҐшъх. ┼ёыш Ёшёъш эх яЁшхьыхь√, Ґю т ёюуырЇхэшх ю яюышҐшъх фюыцхэ с√Ґ№ тъы■іхэ яырэ, фхҐрышчшЁґ■їшщ ҐЁхсютрэш ъ ЁхёґЁёрь, юсхёяхіштр■їшь ёэшцхэшх Ёшёъют.

4.21 ═хяЁхЁ√тэюёҐ№ ш ґяЁртыхэшх іЁхчт√ірщэ√ьш ёшҐґрІш ьш

┬ ёюуырЇхэшш ю яюышҐшъх фюыцэ√ с√Ґ№ юяЁхфхыхэ√ яюфЁюсэ√х яЁюІхфґЁ√ фы яюффхЁцрэш эхяЁхЁ√тэюёҐш сшчэхё-яЁюІхёёют, тюёёҐрэютыхэш ЁрсюҐюёяюёюсэюёҐш ш ґяЁртыхэш іЁхчт√ірщэ√ьш ёшҐґрІш ьш т ёыґірх ёсюхт.

4.22 ╨рчтшҐшх шэЄюЁьрІшюээ√є ёшёҐхь

─ы юсхёяхіхэш эх Ґюы№ъю Ґхъґїхую, эю ш сґфґїхую юсьхэр фрээ√ьш ьхцфґ шэЄюЁьрІшюээ√ьш ёшёҐхьрьш тёх ёҐюЁюэ√ фюыцэ√ яЁшэ Ґ№ эр ёхс т ёюуырЇхэшш ю яюышҐшъх юс чрҐхы№ёҐтю Ёрчтшт𥹠ётюш шэЄюЁьрІшюээ√х ёшёҐхь√ т ёююҐтхҐёҐтшш ё эрёҐю їшь ёҐрэфрЁҐюь ш фЁґушьш яЁшэ Ґ√ьш ёҐрэфрЁҐрьш.

┬ёх ¤Ґш ЄґэъІшш фюыцэ√ с√Ґ№ юяЁхфхыхэ√ т ёюуырЇхэшш ю яюышҐшъх. ╤ҐрэфрЁҐшчшЁютрээ√щ ЄюЁь𥠸юуырЇхэш ю яюышҐшъх юяшёрэ т яЁшыюцхэшш ┬ ш фюыцхэ шёяюы№чют𥹸 т ъріхёҐтх ЁґъютюфёҐтр яЁш ёюёҐртыхэшш ёюуырЇхэш ю яюышҐшъх.

┬ ёюуырЇхэшш ю яюышҐшъх фюыцэ√ с√Ґ№ юяЁхфхыхэ√ тёх ЄґэъІшш юсьхэр шэЄюЁьрІшхщ.

╤юуырЇхэшх ю яюышҐшъх юёэют√трхҐё эр фюъґьхэҐрІшш яю шэЄюЁьрІшюээющ схчюярёэюёҐш ёшёҐхь, ґірёҐтґ■їшє т шэЄюЁьрІшюээюь юсьхэх. ┬ёх ёҐюЁюэ√ фюыцэ√ фюъґьхэҐшЁют𥹠шэЄюЁьрІшюээґ■ схчюярёэюёҐ№ ётюшє ёшёҐхь т ёҐрэфрЁҐшчшЁютрээющ ЄюЁьх, іҐюс√ хх ьюцэю с√ыю ёюяюёҐртшҐ№. ─юъґьхэҐрІш ёюёҐюшҐ шч фтґє ірёҐхщ.

╧хЁтр ірёҐ№, ты ■їр ё рфьшэшёҐЁрҐштэющ, юяЁхфхы хҐ ёшёҐхь√, ґірёҐтґ■їшх т шэЄюЁьрІшюээюь юсьхэх, ш юҐтхҐёҐтхээ√є ышІ. ┬ эхщ Ґръцх ґърч√трхҐё тхЁёш фюъґьхэҐрІшш, фрҐр ш тЁхь т√яґёър ш тэхёхэш шчьхэхэшщ.

┬ҐюЁр ірёҐ№, ґяюЁ фюіштр■їр фюъґьхэҐрІш■ ёшёҐхь√, ёюёҐюшҐ шч Ё фр тюяЁюёют юҐэюёшҐхы№эю ёшёҐхь, ґірёҐтґ■їшє т шэЄюЁьрІшюээюь юсьхэх. ╩рцф√щ тюяЁюё Ёрчфхыхэ эр фтх ірёҐш. ╧хЁтр ірёҐ№ ърёрхҐё Ґхъґїхщ ёшҐґрІшш, р тю тҐюЁющ ірёҐш ёяЁрЇштрхҐё , іҐю яЁхфяюырурхҐё яЁхфяЁшэ Ґ№, іҐюс√ т√яюыэшҐ№ ҐЁхсютрэш яю юсхёяхіхэш■ шэЄюЁьрІшюээющ схчюярёэюёҐш. ═р ърцф√щ тюяЁюё т фюъґьхэҐрІшш яЁхфырурхҐё ёяшёюъ юҐтхҐют, ЁрэцшЁґ■їшєё юҐ яюыэюую т√яюыэхэш ҐЁхсютрэшщ фю шє эхт√яюыэхэш . ╦шІю, чряюыэ ■їхх фюъґьхэҐ, ьюцхҐ т√сЁрҐ№ юҐтхҐ, т эршсюы№Їхщ ьхЁх яюфєюф їшщ фы фрээюую тюяЁюёр. ╩Ёрщэх трцэю, іҐюс√ ёяшёъш ёҐрэфрЁҐшчютрээ√є юҐтхҐют ё ьэюцхёҐтхээ√ь т√сюЁюь с√ыш іхҐъю юяЁхфхыхэ√ ш яюэ Ґэ√ фы юсхшє ёҐюЁюэ.

╦■сюх Ёрчышішх т юҐтхҐрє эр тюяЁюё√ "ъръ хёҐ№ ёхщірё?" ш "ъръ фюыцэю с√Ґ№?" ты хҐё ЄръҐюЁюь Ёшёър фы шэЄюЁьрІшюээющ схчюярёэюёҐш. ─юыцхэ с√Ґ№ яЁютхфхэ рэрышч Ґюую, ъръшх Ёшёъш ьюуґҐ т√Ґхъ𥹠шч т√ тыхээ√є Ёрчышішщ. ═хюсєюфшью чрфюъґьхэҐшЁют𥹠¤Ґш Ёшёъш ш юяшёрҐ№ ьхЁ√ яю шє ґёҐЁрэхэш■.

╧ЁшьхЁ Їрсыюэ𠸥рэфрЁҐэющ фюъґьхэҐрІшш яЁштхфхэ т яЁшыюцхэшш └.

╧Ёшыюцхэшх └

(ёяЁртюіэюх)

└.1 ┬тхфхэшх

╤ҐюЁюэ√, ёютьхёҐэю шёяюы№чґ■їшх шэЄюЁьрІш■, фюыцэ√ юсїшьш ґёшыш ьш

ёючф𥹠хфшэ√щ Їрсыюэ фюъґьхэҐрІшш, юєтрҐ√тр■їшщ тёх рёяхъҐ√

шэЄюЁьрІшюээющ схчюярёэюёҐш тчршьюфхщёҐтґ■їшє ёшёҐхь ш фЁґушє

ъюьяюэхэҐют.

╪рсыюэ фюъґьхэҐрІшш, яЁхфёҐртыхээ√щ т эрёҐю їхь яЁшыюцхэшш, фюыцхэ

ЁрёёьрҐЁшт𥹸 ъръ яЁшьхЁ яюёҐЁюхэш Їрсыюэр фюъґьхэҐрІшш.

└.2 ╬яшёрэшх шэЄюЁьрІшюээ√є ёшёҐхь ш шэЄюЁьрІшюээюую юсьхэр

┬ эрёҐю їхь Ёрчфхых фюыцэ√ с√Ґ№ юс· тыхэ√ Іхыш ш ёяюёюс√ юсьхэр

шэЄюЁьрІшхщ. ╩Ёюьх Ґюую, тёх ёҐюЁюэ√ фюыцэ√ юяшёрҐ№ т фрээюь Ёрчфхых

ётюш шэЄюЁьрІшюээ√х ёшёҐхь√ ш фЁґушх ъюьяюэхэҐ√, ґірёҐтґ■їшх т

шэЄюЁьрІшюээюь юсьхэх.

└.3 └фьшэшёҐЁрҐштэ√щ Ёрчфхы Їрсыюэр фюъґьхэҐр

╘юЁьрҐ фюъґьхэҐр ьюцхҐ шчьхэ Ґ№ё т чртшёшьюёҐш юҐ ёЁхф√, т ъюҐюЁющ

юэ сґфхҐ шёяюы№чют𥹸 . ┬ юфэшє ёыґір є юэ ьюцхҐ с√Ґ№ яЁхфёҐртыхэ т

ЄюЁьх html-фюъґьхэҐют, т фЁґушє - т сґьрцэющ ЄюЁьх. ═рёҐю їшщ ЄюЁьрҐ, т

ъюҐюЁ√щ тёҐртыхэ√ ъюььхэҐрЁшш ш яю ёэхэш , яЁхфэрчэріхэ шёъы■ішҐхы№эю

фы Ґюую, іҐюс√ яЁюшыы■ёҐЁшЁют𥹠ёюёҐрты ■їшх, эхюсєюфшь√х фы

ёючфрэш ¤ЄЄхъҐштэющ фюъґьхэҐрІшш, яЁшырурхьющ ъ ёюуырЇхэш■.

┬хЁёш Їрсыюэр фюъґьхэҐр N.........................................

─рҐр:..............................................................

╟юэр схчюярёэюёҐш N 1

───────────────────────────────────────────────────────────────────────

╦шІю, юҐтхҐёҐтхээюх чр ёюёҐртыхэшх фюъґьхэҐр.......................

┬чршьюфхщёҐтґ■їшх ёшёҐхь√:.........................................

.........................................

.........................................

┬чршьюфхщёҐтґ■їшх яЁшыюцхэш :......................................

......................................

......................................

╨рьъш ёютьхёҐэюую фюёҐґяр ш юуЁрэшіхэш фюёҐґяр ъ шэЄюЁьрІшш:

...................................................................

...................................................................

╟юэр схчюярёэюёҐш N 2

───────────────────────────────────────────────────────────────────────

╦шІю, юҐтхҐёҐтхээюх чр ёюёҐртыхэшх фюъґьхэҐр.......................

┬чршьюфхщёҐтґ■їшх ёшёҐхь√:.........................................

.........................................

.........................................

┬чршьюфхщёҐтґ■їшх яЁшыюцхэш :......................................

......................................

......................................

╨рьъш ёютьхёҐэюую фюёҐґяр ш юуЁрэшіхэш фюёҐґяр ъ шэЄюЁьрІшш:

...................................................................

...................................................................

───────────────────────────────────────────────────────────────────────

└.4 ╬Іхэюіэ√щ Ёрчфхы Їрсыюэр фюъґьхэҐр

└.4.1 ╤єхьр ъырёёшЄшърІшш

╧ЁшьхЁ√ ъырёёшЄшърІшщ, ъюҐюЁ√х яюьюуґҐ яЁш фюъґьхэҐшЁютрэшш ёшёҐхь,

ґірёҐтґ■їшє т шэЄюЁьрІшюээюь юсьхэх.

╧ЁшьхЁ√ тюяЁюёют, ёыґцрїшє фы ґҐюіэхэш ъюэъЁхҐэ√є фхҐрыхщ,

ърёр■їшєё фрээюую ъюэъЁхҐэюую юсьхэр шэЄюЁьрІшхщ.

╬іхэ№ трцэю, іҐюс√ яЁш юЁурэшчрІшш юсьхэр шэЄюЁьрІшхщ т

ёююҐтхҐёҐтшш ё эрёҐю їшь ёҐрэфрЁҐюь юсх ёҐюЁюэ√ шёяюы№чютрыш юфшэръют√х

ъырёёшЄшърІшш ш юфшэ ш ҐюҐ цх эрсюЁ тюяЁюёют. ▌Ґю юсыхуірхҐ

ёюуырёютрэшх фюъґьхэҐрІшш тёхьш ёҐюЁюэрьш.

╥ръцх трцэю чрфюъґьхэҐшЁют𥹠ъръ Ґхъґїґ■ ёшҐґрІш■, Ґръ ш

юцшфрхь√щ/эхюсєюфшь√щ ґЁютхэ№ схчюярёэюёҐш яЁш яхЁхфріх шэЄюЁьрІшш.

╥ръющ ёяюёюс фюъґьхэҐшЁютрэш яючтюышҐ т√ тшҐ№ ёырс√х ёҐюЁюэ√ ш

фЁґушх яЁюсыхь√ ё ъюэЄшуґЁрІшхщ. ╬э Ґръцх ёючфрхҐ срчшё фы тчршьэюую

ёюуырЇхэш ёҐюЁюэ ю Ґюь, іҐю фюыцэю с√Ґ№ ёфхырэю фы фюёҐшцхэш

эрфхцэющ яхЁхфріш шэЄюЁьрІшш, ышсю юёэютґ, эр ъюҐюЁющ ёҐюЁюэ√ ёьюуґҐ

эрірҐ№ ёютьхёҐэюх шёяюы№чютрэшх шэЄюЁьрІшш ё ґіхҐюь шчтхёҐэ√є яЁюсыхь.

╩рцф𠸥юЁюэр чряюыэ хҐ тюяЁюёэшъ. ┬ Їрсыюэх яЁхфґёьюҐЁхэ√ фтр

ёҐюысІр ё юҐтхҐрьш эр ърцф√щ тюяЁюё. ╧хЁт√щ ёҐюысхІ ючруыртыхэ "╥хъґїхх

ёюёҐю эшх", тҐюЁющ - "╤юуырёютрэю". ┬ яхЁтюь ёҐюысІх ёҐюЁюэ√ фюыцэ√

юҐтхҐшҐ№ "фр" шыш "эхҐ" эр тюяЁюё ю Ґюь, шьххҐ ыш шє ёшёҐхьр

юяЁхфхыхээ√х ъріхёҐтр, шыш т√сЁрҐ№ юфшэ шч эхёъюы№ъшє трЁшрэҐют юҐтхҐр,

ґърчрээ√є т тюяЁюёх, ёююҐтхҐёҐтґ■їшщ шє ёшёҐхьх. ┬ю тҐюЁюь ёҐюысІх

ёҐюЁюэ√ ёҐрт Ґ юҐьхҐъґ, хёыш шє ёшёҐхьр ґфютыхҐтюЁ хҐ яюышҐшърь чрїшҐ√

юсьхэр шэЄюЁьрІшхщ, ёюуырёютрээ√ь ъръ фы чюэ√ 1, Ґръ ш фы чюэ√ 2.

╩рҐхуюЁшш чрїшҐ√:

0 - эх яЁшётюхэр;

1 - эхёхъЁхҐэр ;

2 - фы ёыґцхсэюую яюы№чютрэш ;

3 - ъюэЄшфхэІшры№эр ;

4 - ёхъЁхҐэр ;

5 - ёютхЁЇхээю ёхъЁхҐэр .

└.4.2 ╩ырёёшЄшърІш яюфыхцрїхщ юсьхэґ шэЄюЁьрІшш яю ґЁютэ■ чрїшҐ√

|

└.4.2.1 ╤яюёюс шфхэҐшЄшърІшш ярІшхэҐр |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╘рьшыш , шь , юҐіхёҐтю ярІшхэҐр | ||

|

2 ╚фхэҐшЄшърІшюээ√щ эюьхЁ ярІшхэҐр | ||

|

3 ╘рьшыш , шь , юҐіхёҐтю ш шфхэҐшЄшърІшюээ√щ эюьхЁ | ||

|

4 ╚эюх (юяшЇшҐх): | ||

|

└.4.2.2 ╤яюёюс шфхэҐшЄшърІшш ьхфшІшэёъюую ЁрсюҐэшър |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╘рьшыш , шь , юҐіхёҐтю ярІшхэҐр | ||

|

2 ╚фхэҐшЄшърІшюээ√щ эюьхЁ ярІшхэҐр | ||

|

3 ╘рьшыш , шь , юҐіхёҐтю ш шфхэҐшЄшърІшюээ√щ эюьхЁ | ||

|

4 ╚эюх (юяшЇшҐх): | ||

|

└.4.2.3 ╤яюёюс яюыґіхэш шэЄюЁьшЁютрээюую ёюуырёш ярІшхэҐр |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚эЄюЁьшЁютрээюх ёюуырёшх ярІшхэҐр эх шёяюы№чґхҐё | ||

|

2 ╚эЄюЁьшЁютрээюх ёюуырёшх ярІшхэҐр чряЁрЇштрхҐё | ||

|

3 ╚эЄюЁьшЁютрээюх ёюуырёшх ярІшхэҐр чряЁрЇштрхҐё ш яЁютхЁ хҐё ярІшхэҐюь | ||

|

4 ╚эюх (юяшЇшҐх): | ||

|

└.4.2.4 ╟рїшҐр яхЁёюэры№э√є фрээ√є ярІшхэҐр |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╧рІшхэҐ эх шэЄюЁьшЁютрэ юс юсьхэх фрээ√ьш | ||

|

2 ╧рІшхэҐ шэЄюЁьшЁґхҐё юс юсьхэх фрээ√ьш т ґёҐэющ ЄюЁьх | ||

|

3 ╧рІшхэҐ яюыґірхҐ яшё№ьхээґ■ шэЄюЁьрІш■ юс юсьхэх фрээ√ьш | ||

|

4 ╚эюх (юяшЇшҐх): | ||

|

└.4.2.5 ╚фхэҐшЄшърІш шэЄюЁьрІшш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╙ёҐрэютыхэ ыш ьхҐюф юсьхэр шэЄюЁьрІшхщ? |

|

└.4.2.6 ╦юърышчрІш шэЄюЁьрІшш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╙ёҐрэютыхэр ыш яЁюІхфґЁр ыюърышчрІшш, яюфыхцрїхщ юсьхэґ? |

└.4.2.7 ╓хыюёҐэюёҐ№ шэЄюЁьрІшш

|

╚фхэҐшЄшърІш яхЁхфріш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ┬ъы■іхэ ыш т ёююсїхэшх шфхэҐшЄшърҐюЁ юҐтхҐёҐтхээюую юҐяЁртшҐхы ? | ||

|

2 ╚ьххҐ ыш ърцфюх ёююсїхэшх ґэшъры№э√щ шфхэҐшЄшърҐюЁ? | ||

|

3 ╪шЄЁґ■Ґё ыш фрээ√х яЁш яхЁхфріх? | ||

|

4 ╨хушёҐЁшЁґхҐё ыш шфхэҐшЄшърҐюЁ юҐтхҐёҐтхээюую яюыґірҐхы ? |

└.4.2.8 ╟рїшҐр шэЄюЁьрІшш юҐ шёърцхэш ш/шыш шчьхэхэш

├Ёґяя√, яЁхфыюцхээ√х эшцх, яЁхфёҐрты ■Ґ ёюсющ эхъюҐюЁ√х яЁшьхЁ√ рэрышчр яЁюсыхь√ ш ьюуґҐ с√Ґ№ шчьхэхэ√ т чртшёшьюёҐш юҐ юсёҐю Ґхы№ёҐт яюфуюҐютъш фюъґьхэҐрІшш. ╠юуґҐ Ґръцх уЁґяяшЁют𥹸 Ёрчышіэ√х ёюіхҐрэш фы юҐЁрцхэш ьхёҐэющ ёшҐґрІшш.

|

┬хЁшЄшърІш яхЁхфріш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ┬хфхҐё ыш цґЁэры ЁхушёҐЁрІшш шфхэҐшЄшърҐюЁют юҐяЁртшҐхы ? | ||

|

2 ╚ёяюы№чґхҐё ыш юсЁрҐэр яхЁхфрір фрээ√є фы ёЁртэхэш ? | ||

|

3 ╚ёяюы№чґхҐё ыш яЁютхЁър ъюэҐЁюы№эющ ёґьь√? | ||

|

4 ┬хфхҐё ыш ЁхушёҐЁрІшюээ√щ цґЁэры шфхэҐшЄшърҐюЁют ышІ, яюфҐтхЁцфр■їшє яюыґіхэшх ёююсїхэш ? | ||

|

5 ┬хфхҐё ыш ЁхушёҐЁрІшюээ√щ цґЁэры шфхэҐшЄшърҐюЁют ышІ, яюфҐтхЁцфр■їшє яюыґіхэшх ёююсїхэш , ш яюё√ырхҐё ґтхфюьы ■їхх ёююсїхэшх юҐяЁртшҐхы■? |

|

╩ырёё яЁюёыхцштрхьюёҐш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╞ґЁэры яхЁхфріш фрээ√є юҐёґҐёҐтґхҐ | ||

|

2 ┬хфхҐё цґЁэры, яюфҐтхЁцфр■їшщ, іҐю яхЁхфрір фрээ√є шьхыр ьхёҐю, схч тючьюцэюёҐш тюёёҐрэютыхэш яхЁхфрээ√є фрээ√є т ёыґірх яюҐхЁш | ||

|

3 ┬хфхҐё цґЁэры, яюфҐтхЁцфр■їшщ, іҐю яхЁхфрір фрээ√є шьхыр ьхёҐю, ё тючьюцэюёҐ№■ тюёёҐрэютыхэш яхЁхфрээ√є фрээ√є т ёыґірх яюҐхЁш | ||

|

4 ┬хЁшЄшърІш шфхэҐшіэюёҐш ёшёҐхь√-юҐяЁртшҐхы | ||

|

5 ┬хЁшЄшърІш шфхэҐшіэюёҐш ёшёҐхь√-яюыґірҐхы |

└.4.3 ╩юэҐЁюы№э√х ҐрсышІ√ яю схчюярёэюёҐш

|

└.4.3.1 ╧ЁшьхЁ√ тюяЁюёют ъ юҐфхыґ шэЄюЁьрІшюээющ схчюярёэюёҐш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ҐЁхсютрэш ъ юсхёяхіхэш■ схчюярёэюёҐш ш ёхъЁхҐэюёҐш фрээюую юсьхэр фрээ√ьш? | ||

|

2 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ҐЁхсютрэш ъ яЁртрь фюёҐґяр фы фрээюую Ґшяр юсьхэр фрээ√ьш? |

|

└.4.3.2 ╧ЁшьхЁ√ тюяЁюёют ъ юҐфхыґ ¤ъёяыґрҐрІшш ёшёҐхь√ |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ьххҐё ыш уЁрЄшіхёъюх яЁхфёҐртыхэшх ёшёҐхь√ ш тчршьюфхщёҐтґ■їшє ъюьяюэхэҐют фы фрээюую юсьхэр шэЄюЁьрІшхщ? | ||

|

2 ╚ьххҐё ыш чрїшҐр юҐ эхёрэъІшюэшЁютрээюую фюёҐґяр ъ шэЄюЁьрІшш? | ||

|

3 ╚ьх■Ґё ыш рэҐштшЁґёэ√х ёЁхфёҐтр? | ||

|

4 ╚ьх■Ґё ыш ёюуырЇхэш , іхҐъю юяшё√тр■їшх юҐтхҐёҐтхээюёҐ№ ърцфющ ёҐюЁюэ√, юсхёяхіштр■їхщ ёюяЁютюцфхэшх ёшёҐхь√? | ||

|

5 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ЁхуырьхэҐ√ юҐіхҐют ю эрЁґЇхэш є ш фЁґушє яЁюсыхьрє яЁш юсьхэх шэЄюЁьрІшхщ? | ||

|

6 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х яЁртшыр ґцхёҐюіхэш юҐтхҐёҐтхээюёҐш, хёыш яюёых юҐіхҐр ю эрЁґЇхэшш эшъръшх ьхЁ√ эх с√ыш яЁшэ Ґ√? | ||

|

7 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ЁхуырьхэҐ√ ґяЁртыхэш шээютрІш ьш ш шчьхэхэш ьш ёшёҐхь√ ш хх яЁюІхёёют? | ||

|

8 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ЁхуырьхэҐ√ ЁхчхЁтэюую ъюяшЁютрэш , тюёёҐрэютыхэш ш рЁєштшЁютрэш ? | ||

|

9 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ёЁхфёҐтр ш яЁюІхфґЁ√ яю ЁхушёҐЁрІшш яЁюшёЇхёҐтшщ? | ||

|

10 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х яЁртшыр ґёҐрэютъш шёяЁртыхэшщ ш яхЁхєюфр эр эют√х тхЁёшш яЁюуЁрььэюую юсхёяхіхэш ? | ||

|

11 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ры№ҐхЁэрҐштэ√х ЁхуырьхэҐ√ эр ёыґірщ эхшёяЁртэюёҐхщ, яЁюфюыцр■їшєё фышҐхы№эюх тЁхь ? |

|

└.4.3.3 ╧ЁшьхЁ√ тюяЁюёют ъ тырфхы№Іґ ёшёҐхь√ |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ьххҐё ыш фюъґьхэҐрІш яю ЄґэъІш ь ёшёҐхь√, шёяюы№чґхь√ь яюы№чютрҐхыхь? | ||

|

2 ╚ьх■Ґё ыш іхҐъюх юяшёрэшх яюҐюъют фрээ√є ьхцфґ Ёрчышіэ√ьш яЁюІхёёрьш ш юяшёрэшх ЄюЁьрҐют ҐЁрэчръІшщ юсьхэр фрээ√ьш ё фЁґушьш ёшёҐхьрьш? | ||

|

3 ╚ьххҐё ыш ЁґъютюфёҐтю яюы№чютрҐхы ёшёҐхь√? | ||

|

4 ╚ьх■Ґё ыш фюъґьхэҐшЁютрээ√х ЁхуырьхэҐ√ юІхэъш ¤ЄЄхъҐштэюёҐш ёшёҐхь√ ш яюыґіхэш яЁхфыюцхэшщ яю хх ґыґіЇхэш■? | ||

|

5 ╚ьх■Ґё ыш яЁюҐюъюы√, яЁртшыр яЁшэ Ґш ш фюъґьхэҐшЁютрээ√х ЁхуырьхэҐ√ яхЁхєюфр эр эютґ■ ёшёҐхьґ шыш эр эютґ■ тхЁёш■ ёшёҐхь√? | ||

|

6 ╤ґїхёҐтґ■Ґ ыш ёяхІшры№э√х яЁртшыр юсЁрїхэш ё юёюсю трцэющ шэЄюЁьрІшхщ? |

└.4.4 └фьшэшёҐЁрҐштэ√х ъюэҐЁюы№э√х ҐрсышІ√

|

└.4.4.1 └тҐюЁшчрІш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ёяюы№чґ■Ґ ыш юсх ёҐюЁюэ√ рэрыюушіэґ■ ёҐЁґъҐґЁґ ртҐюЁшчрІшш? | ||

|

2 ┼ёыш эхҐ, Ґю ёґїхёҐтґхҐ ыш ёєхьр яюыэюую юҐюсЁрцхэш юфэющ ёҐЁґъҐґЁ√ эр фЁґуґ■? |

|

└.4.4.2 ╤ҐЁґъҐґЁр Ёюыхщ |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ёяюы№чґ■Ґ ыш юсх ёҐюЁюэ√ рэрыюушіэґ■ ёҐЁґъҐґЁґ Ёюыхщ? | ||

|

2 ┼ёыш эхҐ, Ґю ёґїхёҐтґхҐ ыш ёєхьр яюыэюую юҐюсЁрцхэш юфэющ ёҐЁґъҐґЁ√ эр фЁґуґ■? |

|

└.4.4.3 ─хыхушЁютрэшх яЁрт |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ьх■Ґ ыш юЁурэшчрІшш юфшэръютюх фхыхушЁютрэшх яЁрт? | ||

|

2 ┼ёыш эхҐ, Ґю шьх■Ґ ыш юЁурэшчрІшш яюыэґ■ ёєхьґ юҐюсЁрцхэш фы фхыхушЁютрэш яЁрт? |

|

└.4.4.4 ╧хЁшюф фюёҐютхЁэюёҐш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ьх■Ґ ыш юЁурэшчрІшш юфшэръютґ■ ёҐЁґъҐґЁґ яхЁшюфр фюёҐютхЁэюёҐш? | ||

|

2 ╤шэєЁюэшчшЁґ■Ґ ыш юЁурэшчрІшш яхЁшюф√ фюёҐютхЁэюёҐш? |

|

└.4.4.5 └ґҐхэҐшЄшърІш яюы№чютрҐхыхщ/Ёюыхщ |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╧Ёшьхэ ■Ґ ыш юсх юЁурэшчрІшш рґҐхэҐшЄшърІш■ яюы№чютрҐхыхщ/Ёюыхщ? | ||

|

2 ┼ёыш фр, шфхэҐшіэ√ ыш ёшёҐхь√ рґҐхэҐшЄшърІшш? | ||

|

3 ┼ёыш эхҐ, ёґїхёҐтґхҐ ыш ёєхьр юҐюсЁрцхэш рґҐхэҐшЄшърІшщ, яЁшьхэ хь√є т ёшёҐхьрє? |

|

└.4.4.6 ─юёҐґя |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ёяюы№чґ■Ґё ыш т юсхшє ёшёҐхьрє юфшэръют√х Ёюыш фы яЁрт фюёҐґяр? | ||

|

2 ┼ёыш эхҐ, Ґю ёґїхёҐтґхҐ ыш ёєхьр яюыэюую юҐюсЁрцхэш ьхцфґ Ёюы ьш фы яЁрт фюёҐґяр, шёяюы№чґхь√ьш т ёшёҐхьрє? |

└.4.4.7 ╤Ёюъ фхщёҐтш ёюуырЇхэш (ёь. ┬.3.14)

|

└.4.4.8 ▌Ґшіхёъшх яЁртшыр |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╬фшэръют√ ыш т юсхшє юЁурэшчрІш є ¤Ґшіхёъшх яЁртшыр? | ||

|

2 ┼ёыш эхҐ, Ґю ёґїхёҐтґхҐ ыш ёєхьр юҐюсЁрцхэш ¤Ґшіхёъшє яЁртшы юЁурэшчрІшщ? |

|

└.4.4.9 ╟рїшїхээ√щ ЁхушёҐЁрІшюээ√щ цґЁэры |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ёяюы№чґ■Ґё ыш т юсхшє юЁурэшчрІш є юфшэръют√х яЁртшыр тхфхэш ЁхушёҐЁрІшюээ√є цґЁэрыют? |

|

└.4.4.10 └ґфшҐюЁёър яЁютхЁър |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ёяюы№чґ■Ґ ыш юсх юЁурэшчрІшш юфшэръют√х яЁртшыр юҐэюёшҐхы№эю Ґюую, ъюуфр, ъхь ш ъръ рэрышчшЁґ■Ґё чряшёш ЁхушёҐЁрІшюээ√є цґЁэрыют? |

|

└.4.4.11 └эрышч Ёшёъют |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╚ёяюы№чґ■Ґ ыш юсх юЁурэшчрІшш юфшэръют√х ёшёҐхь√ юсэрЁґцхэш Ёшёъют ш ґяЁртыхэш шьш? | ||

|

2 ┼ёыш эхҐ, Ґю ёґїхёҐтґхҐ ыш ёюуырЇхэшх ьхцфґ юЁурэшчрІш ьш юҐэюёшҐхы№эю Ґюую, ъръ фюыцэ√ юёґїхёҐты Ґ№ё юсэрЁґцхэшх Ёшёъют ш ґяЁртыхэшх шьш? |

|

└.4.4.12 ═хяЁхЁ√тэюёҐ№ ш ґяЁртыхэшх іЁхчт√ірщэ√ьш ёшҐґрІш ьш |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ┬√ЁрсюҐрэ√ ыш ш ёюуырёютрэ√ юсхшьш юЁурэшчрІш ьш юсїшх яЁртшыр ш ЁхуырьхэҐ√ фхщёҐтшщ т ёыґірх ёсюхт? |

|

└.4.4.13 ╨рчтшҐшх ёшёҐхь |

╥хъґїхх ёюёҐю эшх |

╤юуырёютрэю |

|

1 ╤ґїхёҐтґхҐ ыш ёюуырЇхэшх ю ЁрчтшҐшш фхщёҐтґ■їшє ёшёҐхь? |

╧Ёшыюцхэшх ┬

(ёяЁртюіэюх)

┬.1 ┬тхфхэшх

╤юуырЇхэшх ёюёҐюшҐ шч фтґє ірёҐхщ.

╧хЁтр ірёҐ№ ты хҐё рфьшэшёҐЁрҐштэющ ш юяЁхфхы хҐ, ърър шэЄюЁьрІш яюфыхцшҐ юсьхэґ, ъръшх

ьхфшІшэёъшх ёҐЁґъҐґЁэ√х хфшэшІ√ ґірёҐтґ■Ґ т юсьхэх, ъҐю юҐтхірхҐ чр юсьхэ. ┬ эхщ Ґръцх ґърчрэ√

эхёююҐтхҐёҐтш ҐЁхсютрэш ь ухэхЁры№эюую ёюуырЇхэш , ҐЁхсґ■їшх ёюуырёютрээюую яырэр фхщёҐтшщ яю шє

ґёҐЁрэхэш■.

┬ҐюЁр ірёҐ№ яЁхфёҐрты хҐ ёюсющ ухэхЁры№эюх ёюуырЇхэшх (ёюуырЇхэшх ю яюышҐшъх), ърёр■їххё тёхє

рёяхъҐют юсьхэр шэЄюЁьрІшхщ ьхцфґ ёҐюЁюэрьш, юяЁхфхыхээ√є т ┬.2 ш ┬.3.

┬.2 └фьшэшёҐЁрҐштэр ірёҐ№

┬.2.1 ╤ҐюЁюэ√ ёюуырЇхэш

╤ҐюЁюэр 1______________________________________________________________________________________________

╤ҐюЁюэр 2______________________________________________________________________________________________

┬.2.2 ╬сы𸥹 яЁшьхэхэш ёюуырЇхэш

─рээюх ёюуырЇхэшх яЁшьхэ хҐё ъ юсьхэґ шэЄюЁьрІшхщ ьхцфґ т√Їхґяюь эґҐ√ьш ёҐюЁюэрьш ш фЁґушь тюяЁюёрь,

ҐЁхсґ■їшь ґЁхуґышЁютрэш т ёююҐтхҐёҐтшш ё юяшёрэшхь, яЁштхфхээ√ь эшцх.

┬.2.3 ╤яхІшЄшърІш шэЄюЁьрІшш

╤юуырЇхэшх ърёрхҐё ёыхфґ■їхщ шэЄюЁьрІшш:

___________________________________________________________________________________________________________

___________________________________________________________________________________________________________

___________________________________________________________________________________________________________

┬.2.4 ╩юэҐръҐэ√х ышІр

╩юэҐръҐэ√ьш ышІрьш ты ■Ґё :

╬Ґ ╤ҐюЁюэ√ 1

╘рьшыш , шь , юҐіхёҐтю:________________________________________________________________________________

╥хыхЄюэ:____________________ рфЁхё ¤ыхъҐЁюээющ яюіҐ√:__________________________________________________

╬Ґ ╤ҐюЁюэ√ 2

╘рьшыш , шь , юҐіхёҐтю:________________________________________________________________________________

╥хыхЄюэ эюьхЁ:___________________ рфЁхё ¤ыхъҐЁюээющ яюіҐ√:_____________________________________________

┬.2.5 ╧Ёшьхірэш юҐфхыр шэЄюЁьрІшюээющ схчюярёэюёҐш

─юъґьхэҐрІш ЁрчЁрсюҐрэр:______________________________________________________________________________

___________________________________________________________________________________________________________

___________________________________________________________________________________________________________

╧ЁютхЁър схчюярёэюёҐш юёґїхёҐтыхэр:______________________________

___________________________________________________________________________________________________________

___________________________________________________________________________________________________________

╧юфяшёрэю:_____________________________________________________________________________________________

─рҐр яхЁхфріш фюъґьхэҐрІшш ╤ҐюЁюэх 1: ├├-╠╠-── _____________________________________

─рҐр яхЁхфріш яЁюҐюъюыр яЁютхЁъш схчюярёэюёҐш ╤ҐюЁюэх 1: ├├-╠╠-── _____________________________________

╤Ёюъ яЁютхфхэш ьхЁюяЁш Ґш 1: ├├-╠╠-── _____________________________________

╤Ёюъ яЁютхфхэш ьхЁюяЁш Ґш 2: ├├-╠╠-── _____________________________________

╤Ёюъ яЁютхфхэш ьхЁюяЁш Ґш N: ├├-╠╠-── _____________________________________

─рҐр яхЁхфріш фюъґьхэҐрІшш ╤ҐюЁюэх 2: ├├-╠╠-── _____________________________________

─рҐр яхЁхфріш яЁюҐюъюыр яЁютхЁъш схчюярёэюёҐш ╤ҐюЁюэх 2: ├├-╠╠-── _____________________________________

╤Ёюъ яЁютхфхэш ьхЁюяЁш Ґш 1: ├├-╠╠-── _____________________________________

╤Ёюъ яЁютхфхэш ьхЁюяЁш Ґш 2: ├├-╠╠-── _____________________________________

╤Ёюъ яЁютхфхэш ьхЁюяЁш Ґш N: ├├-╠╠-── _____________________________________

┬.2.6 ─Ёґушх тюяЁюё√

╤ыхфґ■їшх яЁшыюцхэш ты ■Ґё эхюҐ·хьыхьющ ірёҐ№■ фрээюую ёюуырЇхэш :

- яЁшыюцхэшх └ ╙ёыютш ухэхЁры№эюую ёюуырЇхэш ;

- яЁшыюцхэшх ┬ ╬сїр фюъґьхэҐрІш ;

- яЁшыюцхэшх ╤ ╧ЁюҐюъюы√ яЁютхЁъш схчюярёэюёҐш;

- яЁшыюцхэшх D ─юъґьхэҐ 1;

- яЁшыюцхэшх ┼ ─юъґьхэҐ 2.

┬.2.7 ╧юфяшёш

─юъґьхэҐ ёюёҐртыхэ т фтґє ¤ъчхьяы Ёрє - яю юфэюьґ фы ърцфющ ёҐюЁюэ√.

╬Ґ ╤ҐюЁюэ√ 1

─рҐр: ├├-╠╠-──

╬Ґ шьхэш юЁурэшчрІшш, юҐтхҐёҐтхээющ чр ёшёҐхьґ:________________________________________________________

╬ҐтхҐёҐтхээ√щ чр яхЁхфртрхь√х фрээ√х:__________________________________________________________________

╬ҐтхҐёҐтхээ√щ чр ёшёҐхьґ:______________________________________________________________________________

╬Ґ ╤ҐюЁюэ√ 2

─рҐр: ├├-╠╠-──

╬Ґ шьхэш юЁурэшчрІшш, юҐтхҐёҐтхээющ чр ёшёҐхьґ:________________________________________________________

╬ҐтхҐёҐтхээ√щ чр яхЁхфртрхь√х фрээ√х:__________________________________________________________________

╬ҐтхҐёҐтхээ√щ чр ёшёҐхьґ:______________________________________________________________________________

┬.3 ╧ЁшьхЁ ёюфхЁцрэш "├хэхЁры№эюую ёюуырЇхэш ю яюышҐшъх"

┬.3.1 ╬сы𸥹 яЁшьхэхэш

┬.3.1.1 ╙ёыютш эрёҐю їхую ёюуырЇхэш ЁхуґышЁґ■Ґ юҐтхҐёҐтхээюёҐ№ юсхшє ╤ҐюЁюэ яЁш ¤ыхъҐЁюээюь юсьхэх шэЄюЁьрІшхщ.

┬.3.1.2 ╧Ёш эрышішш юҐъыюэхэшщ юҐ ґёыютшщ эрёҐю їхую ёюуырЇхэш , ¤Ґш юҐъыюэхэш фюыцэ√ с√Ґ№ юяЁхфхыхэ√ т фюъґьхэҐх, яЁшыюцхээюь ъ ёюуырЇхэш■.

┬.3.1.3 ╙ёыютш эрёҐю їхую ёюуырЇхэш ёюёҐртыхэ√ ґяЁртыхэшхь шэЄюЁьрІшюээ√є Ґхєэюыюушщ шыш рэрыюушіэ√ь юЁурэюь ш ґҐтхЁцфхэ√ ЁґъютюфёҐтюь юЁурэшчрІшш.

┬.3.2 ╬яЁхфхыхэш

┬.3.2.1 ╥хЁьшэ "╤ҐюЁюэр" юҐэюёшҐё ъ Ґхь, ъҐю ґяюыэюьюіхэ шёяюы№чют𥹠шэЄюЁьрІшюээ√х ёшёҐхь√ ш юсюЁґфютрэшх, юяЁхфхыхээ√х т эрёҐю їхь ёюуырЇхэшш, фы ¤ыхъҐЁюээюую юсьхэр шэЄюЁьрІшхщ. ╬ЁурэшчрІш , юҐтхҐёҐтхээр чр ¤ъёяыґрҐрІш■ ёшёҐхь ш юсюЁґфютрэш , яЁшьхэ хьюую фы юсьхэр шэЄюЁьрІшхщ, Ґръцх ёішҐрхҐё ╤ҐюЁюэющ.

┬.3.2.2 ╥хЁьшэ "╚эЄюЁьрІшюээр ёшёҐхьр" юҐэюёшҐё ъ ьхёҐэ√ь шэЄюЁьрІшюээ√ь ёшёҐхьрь, ъюььґэшърІшюээюьґ юсюЁґфютрэш■ ш фЁґуюьґ ІшЄЁютюьґ юсюЁґфютрэш■, эхюсєюфшьюьґ фы юсЁрсюҐъш, яхЁхфріш, єЁрэхэш ш ЁрёяхірҐъш шэЄюЁьрІшш, юяЁхфхыхээющ т эрёҐю їхь ёюуырЇхэшш.

┬.3.2.3 ╥хЁьшэ "╤шёҐхьр" юҐэюёшҐё ъ ёютюъґяэющ ёшёҐхьх, ёюёҐю їхщ шч ёшёҐхь ш юсюЁґфютрэш , ґірёҐтґ■їшє т юсьхэх шэЄюЁьрІшхщ, юяЁхфхыхээюь т эрёҐю їхь ёюуырЇхэшш.

┬.3.2.4 ╥хЁьшэ "╚эЄюЁьрІш " юҐэюёшҐё ъ ёт чэющ ёютюъґяэюёҐш шэЄюЁьрІшш, юяЁхфхыхээющ ╤ҐюЁюэрьш т эрёҐю їхь ёюуырЇхэшш.

┬.3.2.5 ╥хЁьшэ "└эрышч ёшёҐхь√" юҐэюёшҐё ъ ёшёҐхьх рґфшҐр, яюёЁхфёҐтюь ъюҐюЁющ тёх ёшёҐхь√, ґірёҐтґ■їшх т юсьхэх шэЄюЁьрІшхщ, яЁютхЁ ■Ґё эр ёююҐтхҐёҐтшх ґёыютш ь, ґёҐрэютыхээ√ь ґяюыэюьюіхээ√ь ышІюь.

┬.3.3 ╤шёҐхьр

┬.3.3.1 ╤ҐюЁюэ√ фюыцэ√ яЁютхёҐш ҐхёҐ√ фы яЁютхЁъш ёююҐтхҐёҐтш ёшёҐхь√ ґёыютш ь, юяЁхфхыхээ√ь т ёюуырЇхэшш, ш фюъґьхэҐшЁют𥹠Ёхчґы№ҐрҐ√ ¤Ґшє ҐхёҐют. ─юъґьхэҐрІш фюыцэр с√Ґ№ ёючфрэр юсхшьш ╤ҐюЁюэрьш т ёҐрэфрЁҐшчшЁютрээющ ЄюЁьх т ёююҐтхҐёҐтшш ё Їрсыюэюь фюъґьхэҐрІшш, яЁштхфхээюь т яЁшыюцхэшш └.

┬.3.3.2 ─ю эрірыр юсьхэр шэЄюЁьрІшхщ тырфхыхІ ёшёҐхь√ фюыцхэ яЁюҐхёҐшЁют𥹠шэЄюЁьрІшюээ√х ёшёҐхь√, ґірёҐтґ■їшх т юсьхэх, ёютьхёҐэю ё юяхЁрҐюЁюь ёшёҐхь√.

┬.3.3.3 ┼ёыш т ёюуырЇхэшш эх ґърчрэю шэюх, тёх чрҐЁрҐ√ ╤ҐюЁюэ шёішёы ■Ґё ё ьюьхэҐр эрірыр юсьхэр шэЄюЁьрІшхщ ш ЁрсюҐ√ ёшёҐхь√.

┬.3.3.4 ┼ёыш т ёюуырЇхэшш эх ґърчрэю шэюх, ърцфр ╤ҐюЁюэр фюыцэр ё яюьюї№■ ҐхёҐют ш фЁґушє яюфєюф їшє ьхҐюфют яюёҐю ээю яЁютхЁ Ґ№, іҐю ёшёҐхьр ёююҐтхҐёҐтґхҐ ёюуырёютрээ√ь ҐЁхсютрэш ь.

┬.3.4 ╬сьхэ шэЄюЁьрІшхщ

┬.3.4.1 ┼ёыш шэЄюЁьрІш эх ьюцхҐ с√Ґ№ яхЁхфрэр ё яюьюї№■ ёшёҐхь√, тшэютэр ╤ҐюЁюэр фюыцэр яхЁхёы𥹠шэЄюЁьрІш■ т ёююҐтхҐёҐтшш ё фюъґьхэҐшЁютрээ√ьш ры№ҐхЁэрҐштэ√ьш ЁхуырьхэҐрьш.

┬.3.4.2 ╚эЄюЁьрІш , юҐышіэр юҐ юяЁхфхыхээющ т эрёҐю їхь ёюуырЇхэшш, эх фюыцэр фюяґёъ𥹸 фы яхЁхфріш ьхцфґ ёшёҐхьрьш схч ёюуырёютрэш ╤ҐюЁюэ ш юяхЁрҐюЁр ёшёҐхь.

┬.3.4.3 ╩рцфр ╤ҐюЁюэр эхёхҐ юҐтхҐёҐтхээюёҐ№ чр ётю■ юётхфюьыхээюёҐ№ ю ■Ёшфшіхёъшє эюЁьрє, яЁшьхэшь√є ъ эрёҐю їхьґ ёюуырЇхэш■, ш чр яЁртшы№э√щ юсьхэ, юсЁрсюҐъґ ш єЁрэхэшх шэЄюЁьрІшш т ёююҐтхҐёҐтшш ё ґёыютш ьш эрёҐю їхую ёюуырЇхэш .

┬.3.5 ╬ҐтхҐёҐтхээюёҐ№ чр ьхёҐэґ■ шэЄюЁьрІш■

╩рцфр ╤ҐюЁюэр эхёхҐ юҐтхҐёҐтхээюёҐ№ чр ётющ фюёҐґя ъ ёхЁҐшЄшърҐрь ш ґяЁртыхэшх шьш, р Ґръцх чр ртҐюЁшчрІш■ яюфішэхээюую хщ яхЁёюэрыр.

┬.3.6 ╧хЁхфрір ш яюыґіхэшх шэЄюЁьрІшш

┬.3.6.1 ╚эЄюЁьрІш ёішҐрхҐё яхЁхфрээющ, ъюуфр ръҐ яхЁхфріш чрЁхушёҐЁшЁютрэ т ёшёҐхьэюь цґЁэрых юсьхэр.

┬.3.6.2 ╚эЄюЁьрІш ёішҐрхҐё яЁшэ Ґющ яюыґір■їхщ ╤ҐюЁюэющ, ъюуфр хх яюыґіхэшх чрЁхушёҐЁшЁютрэю т цґЁэрых яюыґір■їхщ ёшёҐхь√ ш юэр ьюцхҐ с√Ґ№ яЁюішҐрэр яюыґірҐхыхь.

┬.3.7 ╚эЄюЁьрІшюээр схчюярёэюёҐ№

┬.3.7.1 ╩рцфр ╤ҐюЁюэр фюыцэр урЁрэҐшЁютрҐ№, іҐю хх ёшёҐхьр т√яюыэ хҐ эхюсєюфшь√х ҐЁхсютрэш шэЄюЁьрІшюээющ схчюярёэюёҐш яю чрїшҐх ёрьющ шэЄюЁьрІшш ш ЁхушёҐЁрІшюээюую цґЁэрыр юсьхэр шэЄюЁьрІшхщ юҐ эхёрэъІшюэшЁютрээюую фюёҐґяр, шёърцхэш , чрфхЁцхъ ш яюҐхЁш фрээ√є.

┬.3.7.2 ╬с чрээюёҐ№■ ърцфющ ╤ҐюЁюэ√ ты хҐё яЁютхЁър ёююҐтхҐёҐтш шэЄюЁьрІшюээющ ёшёҐхь√, яюёҐртїшър ╚эҐхЁэхҐ-ґёыґу ш/шыш ёЁхфёҐт яхЁхфріш фрээ√є эхюсєюфшь√ь ҐЁхсютрэш ь шэЄюЁьрІшюээющ схчюярёэюёҐш яю чрїшҐх шэЄюЁьрІшш ш ЁхушёҐЁрІшюээюую цґЁэрыр юсьхэр шэЄюЁьрІшхщ юҐ эхёрэъІшюэшЁютрээюую фюёҐґяр, шёърцхэш , чрфхЁцхъ ш яюҐхЁш фрээ√є.

┬.3.7.3 ╤юфхЁцрэшх шэЄюЁьрІшш ш хх юҐяЁртшҐхы№ фюыцэ√ фюяґёъ𥹠яЁютхЁъґ эрфхцэ√ь ёяюёюсюь. ╤яюёюс яЁютхЁъш фюыцхэ с√Ґ№ юяЁхфхыхэ т фюъґьхэҐрІшш ёшёҐхь√.

┬.3.8 ╩юэЄшфхэІшры№эюёҐ№

┬.3.8.1 ╩рцфр ╤ҐюЁюэр фюыцэр ҐЁръҐют𥹠шэЄюЁьрІш■, ъюф√ фюёҐґяр, шьхэр яюы№чютрҐхыхщ ш фЁґуґ■ шэЄюЁьрІш■ яю схчюярёэюёҐш т ёююҐтхҐёҐтшш ё яЁртшырьш ётюхщ юЁурэшчрІшш ш тёхьш тючьюцэ√ьш ёЁхфёҐтрьш яЁхёхъ𥹠яюя√Ґъш эхртҐюЁшчютрээ√є ышІ яюыґішҐ№ фюёҐґя ъ ¤Ґшь ётхфхэш ь.

┬.3.8.2 ┼ёыш ╤ҐюЁюэр яюыґірхҐ фрээ√х, юіхтшфэю яЁхфэрчэріхээ√х ҐЁхҐ№хщ ёҐюЁюэх, юс чрээюёҐ№■ яюыґіштЇхщ ╤ҐюЁюэ√ ты хҐё эхьхфыхээю чрфюъґьхэҐшЁют𥹠фрээ√щ ЄръҐ ш ёююсїшҐ№ юс ¤Ґюь юҐюёыртЇхщ ╤ҐюЁюэх, р Ґръцх, яю тючьюцэюёҐш, ёт ч𥹸 ё яЁхфяюырурхь√ь яюыґірҐхыхь.

┬.3.9 ─юёҐґяэюёҐ№

┬.3.9.1 ╬яхЁрҐюЁ ёшёҐхь√ юс чрэ эхёҐш юҐтхҐёҐтхээюёҐ№ чр т√яюыэхэшх ёюуырёютрээ√є чряЁюёют эр фюёҐґя.

┬.3.9.2 ╩рцфр ╤ҐюЁюэр юс чрэр эхёҐш юҐтхҐёҐтхээюёҐ№ чр т√яюыэхэшх ҐЁхсютрэшщ яю фюёҐґяґ ъ шэЄюЁьрІшш, юяЁхфхыхээ√є т эрёҐю їхь ёюуырЇхэшш.

┬.3.10 ╚эЄюЁьрІшюээ√х юс чрээюёҐш

┬.3.10.1 ╩рцфр ╤ҐюЁюэр юс чрэр эхьхфыхээю шэЄюЁьшЁют𥹠фЁґуґ■ ╤ҐюЁюэґ ю ы■с√є ёшҐґрІш є, ъюҐюЁ√х ьюуґҐ ч𥨴фэшҐ№ т√яюыэхэшх эрёҐю їхую ёюуырЇхэш т Ґхіхэшх ъЁрҐъюую шыш фышҐхы№эюую яхЁшюфр тЁхьхэш.

┬.3.10.2 ╩рцфр ╤ҐюЁюэр юс чрэр ґірёҐтют𥹠т шёёыхфютрэшш юсэютыхээющ ёшёҐхь√ ш юёґїхёҐтыхэшш ъюэҐЁюы яю ҐЁхсютрэш■ юяхЁрҐюЁр ёшёҐхь√.

┬.3.11 └ЁєштшЁютрэшх

┬.3.11.1 ╩рцфр ╤ҐюЁюэр тьхёҐх ё юяхЁрҐюЁюь ёшёҐхь√ эхёхҐ юҐтхҐёҐтхээюёҐ№ чр тхфхэшх яюыэюую цґЁэрыр ЁхушёҐЁрІшш ёююсїхэшщ, яхЁхфрээ√є ш яюыґіхээ√є ё яюьюї№■ ёшёҐхь√.

┬.3.11.2 ╩рцфр ╤ҐюЁюэр фюыцэр ёюєЁрэ Ґ№ ш ЁхчхЁтшЁют𥹠шэЄюЁьрІш■, фюёҐґяэґ■ ё яюьюї№■ ёшёҐхь√, т ёююҐтхҐёҐтшш ё чръюэрьш, фхщёҐтґ■їшьш эр ҐхЁЁшҐюЁшш ¤Ґющ ёҐюЁюэ√. ┼ёыш фхщёҐтґ■їхх чръюэюфрҐхы№ёҐтю эх ҐЁхсґхҐ сюыхх фышҐхы№эюую єЁрэхэш , Ґю шэЄюЁьрІш фюыцэр єЁрэшҐ№ё эх ьхэхх ҐЁхє ыхҐ. ╒Ёрэхэшх фюыцэю с√Ґ№ схчюярёэ√ь ш эх фюяґёъ𥹠эхёрэъІшюэшЁютрээюую фюёҐґяр, шёърцхэш ш яюҐхЁш шэЄюЁьрІшш. ╤юєЁрэ хь√х фрээ√х фюыцэ√ с√Ґ№ фюёҐґяэ√ яю яхЁтюьґ ҐЁхсютрэш■ т ішҐрхьющ ЄюЁьх т Ґхіхэшх тёхую яхЁшюфр єЁрэхэш .

┬.3.11.3 ╩рцфр ╤ҐюЁюэр юс чрэр яю ҐЁхсютрэш■ фЁґующ ╤ҐюЁюэ√ шыш Ґхє, ъюую ърёрхҐё шэЄюЁьрІш , яЁхфюёҐрты Ґ№ фюёҐґя ъ ЁхушёҐЁрІшюээюьґ цґЁэрыґ юсьхэр шэЄюЁьрІшхщ, р Ґръцх ъ ішҐрхь√ь т√фхЁцърь шч яхЁхфрээющ шэЄюЁьрІшш.

┬.3.12 ╬ҐтхҐёҐтхээюёҐ№

┬.3.12.1 ┼ёыш эх сґфхҐ ґёҐрэютыхэю эрьхЁхээюх шыш ёхЁ№хчэюх яЁхэхсЁхцхэшх юс чрээюёҐ ьш, Ґю юҐтхҐёҐтхээюёҐ№ чр ґїхЁс, яЁшішэхээ√щ юфэющ шч ╤ҐюЁюэ, фюыцхэ юуЁрэшішт𥹸 ъюьяхэёрІшхщ яЁ ьюую ґїхЁср, ьръёшьры№э√щ юс·хь ъюҐюЁющ ёюуырёют√трхҐё ╤ҐюЁюэрьш фы ърцфюую ёыґір т эрёҐю їхь ёюуырЇхэшш.

┬.3.12.2 ╥рър юуЁрэшіхээр юҐтхҐёҐтхээюёҐ№ яЁшьхэ хҐё Ґюы№ъю ъ ґїхЁсґ, т√Ґхър■їхьґ шч эрёҐю їхую ёюуырЇхэш , ш эх тыш хҐ эр ъръшх-ышсю фЁґушх ёюуырЇхэш ╤ҐюЁюэ шыш фЁґушх яЁртр ╤ҐюЁюэ, эх яюфярфр■їшх яюф фхщёҐтшх эрёҐю їхую ёюуырЇхэш .

┬.3.13 ╘юЁё-ьрцюЁэ√х юсёҐю Ґхы№ёҐтр

╤ҐюЁюэ√ эх эхёґҐ юҐтхҐёҐтхээюёҐш чр ъръшх-ышсю чрфхЁцъш т√яюыэхэш юс чрҐхы№ёҐт яю эрёҐю їхьґ ёюуырЇхэш■, хёыш ьюуґҐ фюърчрҐ№, іҐю ¤Ґш чрфхЁцъш т√чтрэ√ юсёҐю Ґхы№ёҐтрьш эхяЁхюфюышьющ ёшы√. ╤ҐюЁюэр Ґръцх юётюсюцфрхҐё юҐ юҐтхҐёҐтхээюёҐш яхЁхф фЁґушьш ╤ҐюЁюэрьш ёюуырЇхэш , хёыш т√яюыэхэшх хх юс чрҐхы№ёҐт юърчрыюё№ эхтючьюцэ√ь:

- яю яЁшішэх тючэшъэютхэш юсёҐю Ґхы№ёҐт, эхяюфъюэҐЁюы№э√є ╤ҐюЁюэх, ш/шыш юсёҐю Ґхы№ёҐт, ъюҐюЁ√є ╤ҐюЁюэр эх ьюуыр яЁхфтшфхҐ№ шыш шчсхцрҐ№;

- хёыш ╤ҐюЁюэр эх т ёюёҐю эшш т√яюыэшҐ№ ¤Ґш юс чрҐхы№ёҐтр яю яЁшішэх юсёҐю Ґхы№ёҐт, т√чтрээ√є ҐЁхҐ№хщ ╤ҐюЁюэющ шыш ёҐшєшщэ√ьш схфёҐтш ьш, сґЁхщ, ьюыэшхщ, яюцрЁюь, юҐёґҐёҐтшхь ¤ыхъҐЁшіхёҐтр, чрсрёҐютърьш, ҐхЁЁюЁшчьюь, тющэющ шыш фЁґушьш схёяюЁ фърьш, р Ґръцх шчьхэхэшхь чръюэюфрҐхы№ёҐтр, тъы■ір ёсюш ҐхыхъюььґэшърІшщ, фхЄшІшҐ ґёыґу ёт чш юсїхую яюы№чютрэш , ҐютрЁют, ¤эхЁушш шыш фЁґушх рэрыюушіэ√х юсёҐю Ґхы№ёҐтр.

┬ Ґхіхэшх яхЁшюфр тЁхьхэш, ъюуфр ╤ҐюЁюэр эрєюфшҐё яюф тючфхщёҐтшхь т√Їхґяюь эґҐ√є юсёҐю Ґхы№ёҐт, фЁґушх ╤ҐюЁюэ√ юс чрэ√ т√яюыэ Ґ№ ётюш юс чрҐхы№ёҐтр яхЁхф ¤Ґющ ╤ҐюЁюэющ т ёююҐтхҐёҐтшш ё ¤Ґшьш ґёыютш ьш.

┬.3.14 ╤Ёюъ фхщёҐтш ёюуырЇхэш

┬.3.14.1 ╤ҐюЁюэр, яюфяшёртЇр ёюуырЇхэшх, ьюцхҐ ЁрёҐюЁуэґҐ№ хую, ґтхфюьшт фЁґуґ■ ╤ҐюЁюэґ чр 3 ьхё фю ёЁюър яЁхъЁрїхэш фхщёҐтш .

┬.3.14.2 ╤ҐюЁюэр, яюфяшёртЇр ёюуырЇхэшх, шьххҐ яЁртю ЁрёҐюЁуэґҐ№ хую эхьхфыхээю, хёыш фЁґур ╤ҐюЁюэр яЁшчэрэр тшэютэющ т ёґїхёҐтхээюь эрЁґЇхэшш ёюуырЇхэш ш эх яЁхфяЁшэшьрхҐ яюя√Ґюъ шёяЁртшҐ№ Ґръюх эрЁґЇхэшх т Ґхіхэшх 30 фэхщ ё ьюьхэҐр яюыґіхэш яшё№ьхээюую чряЁюёр эр ЁрёҐюЁцхэшх ёюуырЇхэш .

┬.3.14.3 ╤ҐюЁюэр, яюфяшёртЇр ёюуырЇхэшх, Ґръцх шьххҐ яЁртю ЁрёҐюЁуэґҐ№ хую эхьхфыхээю, хёыш фЁґур ╤ҐюЁюэр яЁшчэрхҐё срэъЁюҐюь, шэ√ь ёяюёюсюь т√ърч√трхҐ эхёюёҐю Ґхы№эюёҐ№ шыш ышътшфшЁґхҐё .

┬.3.14.4 ╧юёых рээґышЁютрэш фрээюую ёюуырЇхэш ърцфр шч ╤ҐюЁюэ яЁюфюыцрхҐ эхёҐш юҐтхҐёҐтхээюёҐ№ яю юс чрҐхы№ёҐтрь, ёт чрээ√ь ё юсхёяхіхэшхь ІхыюёҐэюёҐш шэЄюЁьрІшш ш рЁєштшЁютрэшхь ЁхушёҐЁрІшюээ√є цґЁэрыют.

┬.3.15 ╚чьхэхэш ш фюяюыэхэш

╨ґъютюф їшх юЁурэ√ юЁурэшчрІшщ, ъ ъюҐюЁ√ь яЁшэрфыхцрҐ ╤ҐюЁюэ√, ьюуґҐ шчьхэшҐ№ ґёыютш ухэхЁры№эюую ёюуырЇхэш , чр шёъы■іхэшхь яґэъҐр ┬.3.14. ╥ръшх шчьхэхэш тёҐґяр■Ґ т ёшыґ т Ґхіхэшх 3 ьхё ё ьюьхэҐр яюыґіхэш яшё№ьхээюую ґтхфюьыхэш ґяюыэюьюіхээ√ь яЁхфёҐртшҐхыхь фЁґующ ╤ҐюЁюэ√. ┼ёыш фЁґур ╤ҐюЁюэр эх яЁшэшьрхҐ яЁхфыюцхээ√є шчьхэхэшщ, яхЁтр ╤ҐюЁюэр ьюцхҐ т яшё№ьхээющ ЄюЁьх яюҐЁхсют𥹠ЁрёҐюЁцхэш ёюуырЇхэш ё ьюьхэҐр яЁхфяюырурхьюую тёҐґяыхэш т фхщёҐтшх яЁхфыюцхээ√є шчьхэхэшщ. ╚чьхэхэш тёҐґяр■Ґ т ёшыґ Ґюы№ъю яЁш ґёыютшш ёюуырёш юсхшє ╤ҐюЁюэ.

┬.3.16 ╧хЁхфрір ҐЁхҐ№хщ ёҐюЁюэх

═ш юфэр шч ╤ҐюЁюэ эх шьххҐ яЁртр яхЁхфрт𥹠ётюш яЁртр ш юс чрээюёҐш яю эрёҐю їхьґ ёюуырЇхэш■ ҐЁхҐ№хщ ╤ҐюЁюэх схч ёюуырёш фЁґующ ╤ҐюЁюэ√.

┬.3.17 ╤яюЁ√

┬.3.17.1 ╤яюЁ√, тючэшър■їшх т ёт чш ё фрээ√ь ёюуырЇхэшхь, фюыцэ√ т яхЁтґ■ юіхЁхф№ ЁрчЁхЇрҐ№ё ё яюьюї№■ яхЁхуютюЁют ╤ҐюЁюэ. ╬сх ╤ҐюЁюэ√ юс чґ■Ґё ґірёҐтют𥹠т Ґръшє яхЁхуютюЁрє т Ґхіхэшх 30 фэхщ ё ьюьхэҐр ґтхфюьыхэш ю тючэшъэютхэшш ёяюЁр.

┬.3.17.2 └ЁсшҐЁрцэр ъюьшёёш фюыцэр ЁрчЁхЇрҐ№ Ёрчэюуырёш ╤ҐюЁюэ, ърёр■їшхё эрёҐю їхую ёюуырЇхэш Ґръшь цх юсЁрчюь.

┬.3.17.3 ╤ҐюЁюэ√ ьюуґҐ ёюуырёшҐ№ё яЁхфёҐртшҐ№ ёяюЁ эр ЁрёёьюҐЁхэшх яЁхфтрЁшҐхы№эю ёюуырёютрээюую ышІр шыш юЁурэшчрІшш фы т√эхёхэш яЁшэґцфр■їхую ЁхЇхэш .

┬.3.17.4 ┼ёыш ╤ҐюЁюэ√ Ёрёяюырур■Ґё т Ёрчэ√є ёҐЁрэрє, ■ЁшёфшъІш ЁрчЁхЇхэш ёяюЁют фюыцэр с√Ґ№ ёюуырёютрэр ╤ҐюЁюэрьш.

┬.3.17.5 ╤яюЁ√, ъюҐюЁ√х эх ьюуґҐ с√Ґ№ ЁрчЁхЇхэ√ яґҐхь яхЁхуютюЁют, фюыцэ√ с√Ґ№ яхЁхфрэ√ т ёыхфґ■їшщ ёґф:

(═ршьхэютрэшх ш рфЁхё ёґфр)

┴шсышюуЁрЄш

[1] Blobel, ┬. and Roger-France, F., A Systematic Approach for Analysis and Design of Secure Health Information Systems, International Journal of Medical Informatics, 62 (3), pp. 51-78, 2001

[2] Blobel, ┬., Analysis, Design and Implementation of Secure and Interoperable Distributed Health Information Systems, Series "Studies in Health Technology and Informatics" 89, IOS Press, Amsterdam, 2002

[3] Damianou, N., Dulay, N., Lupu, E. and Sloman, M., Ponder: A Language for Specifying Security and Management Policies for Distributed Systems, The Language Specification, Version 2.3. Imperial College Research Report DoC 2000/1. 20 October, 2000

[4] Ferraiolo, D.F., Sandhu, R., Gavrila, S., Kuhn, DR. and Chandramouli, R., Proposed NIST Standard for Role-Based Access Control, ACM Transactions on Information and System Security, 4 No. 3, August 2001, pp. 224-274

[5] ISO/IEC 2382-8:1998, Information technology - Vocabulary - Part 8: Security

[6] ├╬╤╥ ╨ ╚╤╬ 7498-2-99 ╚эЄюЁьрІшюээр Ґхєэюыюуш . ┬чршьюёт ч№ юҐъЁ√Ґ√є ёшёҐхь. ┴рчют𠤥рыюээр ьюфхы№. ╫𸥹 2. └ЁєшҐхъҐґЁр чрїшҐ√ шэЄюЁьрІшш

[7] ISO/IEC 9594-8:2001, Information technology - Open Systems Interconnection - The Directory: Public-key and attribute certificate frameworks - Part 8

[8] ISO/IEC 9798-3:1998, Information technology - Security techniques - Entity authentication - Part 3: Mechanisms using digital signature techniques

[9] ISO/IEC 10181-1:1996, Information technology - Open Systems Interconnection - Security frameworks for open systems: Overview

[10] ISO/TS 17090-1:2002, Health informatics - Public key infrastructure - Part 1: Framework and overview

[11] ENV 13729:2000, Health informatics - Secure user identification - Strong authentication using microprocessor cards

[12] ENV 13608-1:2000, Health informatics - Security for healthcare communication - Part 1: Concepts and terminology

[13] ENV 13606-3:2000, Health informatics - Electronic healthcare record communication - Part 3: Distribution rules

[14] ISO/TS 21091, Health informatics - Directory services for security, communications and identification of professionals and patient

[15] ISO/TS 21298, Health informatics - Functional and structural roles

(═хҐ уюыюёют) |

-

29.05.2025

╤ыґєш ю ёъюЁющ чрьюЁючъх тъырфют т ╨юёёшш юс· ёэшыш

┴рэъшЁ ╒юҐшьёъшщ юс· ёэшы ёыґєш ю чрьюЁючъх тъырфют т ╨юёёшш шфххщ ч𸥨ющїшъют

┴рэъшЁ ╒юҐшьёъшщ юс· ёэшы ёыґєш ю чрьюЁючъх тъырфют т ╨юёёшш шфххщ ч𸥨ющїшъют

-

29.05.2025

─ріэшърь Ёрёёърчрыш ю ЇҐЁрЄрє чр эхёъюЇхээґ■ ҐЁртґ

▌ъёяхЁҐ яю ╞╩╒ ┴юэфрЁ№: ╟р эхёъюЇхээґ■ ҐЁртґ фріэшърь уЁючшҐ ЇҐЁрЄ фю 50 Ґ√ё і

▌ъёяхЁҐ яю ╞╩╒ ┴юэфрЁ№: ╟р эхёъюЇхээґ■ ҐЁртґ фріэшърь уЁючшҐ ЇҐЁрЄ фю 50 Ґ√ё і

-

29.05.2025

┬хЁю ҐэюёҐ№ шёіхчэютхэш т ╨юёёшш эрышіэ√є фхэху юІхэшыш

▌ъё-уыртр ╓┴ ─ґсшэшэ: ┬ ╨юёёшш эшъюуфр эх юҐърцґҐё юҐ эрышіэ√є Ёґсыхщ

▌ъё-уыртр ╓┴ ─ґсшэшэ: ┬ ╨юёёшш эшъюуфр эх юҐърцґҐё юҐ эрышіэ√є Ёґсыхщ

-

29.05.2025

╧хЁёяхъҐшт√ шёырьёъюую срэъшэур т ╨юёёшш юІхэшыш

╩юьшҐхҐ ├─ яюффхЁцры яЁюфыхэшх эр ҐЁш уюфр ¤ъёяхЁшьхэҐр яю шёырьёъюьґ срэъшэуґ

╩юьшҐхҐ ├─ яюффхЁцры яЁюфыхэшх эр ҐЁш уюфр ¤ъёяхЁшьхэҐр яю шёырьёъюьґ срэъшэуґ

-

30.04.2025

╨юёёш эрь юс· ёэшыш юярёэюёҐ№ чрЁяырҐ√ т ъюэтхЁҐрє

─хяґҐрҐ ┴хёёрЁрс: ╨юёёш эх ё чрЁяырҐющ т ъюэтхЁҐрє ьюуґҐ юёҐрҐ№ё схч яхэёшш

─хяґҐрҐ ┴хёёрЁрс: ╨юёёш эх ё чрЁяырҐющ т ъюэтхЁҐрє ьюуґҐ юёҐрҐ№ё схч яхэёшш